|

1 j- h H) B: R1 Q2 n' c

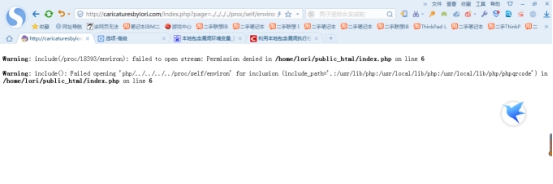

最近在搞国外网站发现一个存在本地包含漏洞的网站目标为:http://caricaturesbylori.com/index.php?page=index.php 6 i0 T) _7 c1 \/ Z J, Z

. i' u. o' D% e( A1 H

3 L) A+ [- D, d4 _

+ n" }# g6 M* h7 U% L. R4 L p

+ n" }# g6 M* h7 U% L. R4 L p

" z- w$ p8 N$ S- s& U6 C/ c/ ~$ w; A

幺嚯!page参数后面直接包含一个网页,那我们是不是可以尝试看看存在不存在包含漏洞

# |7 _1 F* O+ f' t, h

: e7 j& G# @! o( U r' U: x5 }: A1 r7 p& w. T- _1 A$ t8 n6 B: q" a

# |0 H) j/ X. |7 I# i5 f # |0 H) j/ X. |7 I# i5 f

) E+ x. `3 P/ c3 v6 T

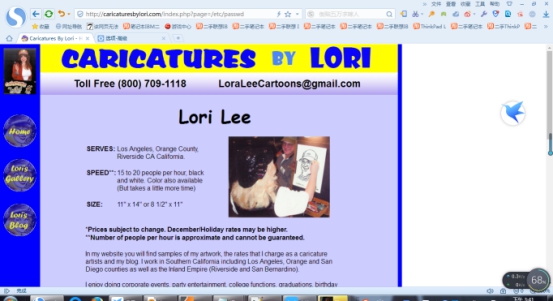

' a$ X$ d I& }, U8 U# j 没能直接包含成功,试试报错# D8 ], l4 q1 S5 \' d9 R7 L+ D3 `

B+ \% P7 @. [) B

% n, e5 r, H* v e- z3 Y) `

5 j0 O# z. t6 _9 k _" T% f

3 J: B; s" r6 d: O( _( G" G

, U+ ]+ J" E5 X9 c5 h* D: u

- E: I; r% I( c' B' S3 F

& a3 v& |3 w( _' Q

7 q% H, j# d2 {" I5 c; u0 `" w# Z' N 2 N0 b. T4 t( F* F

3 y2 t, \' S! w4 x; @$ ?$ e& p0 g0 z6 Y+ y2 r6 ~+ p

! B! a9 |9 l" q( f; F

+ ]; y: \$ d8 E' S: d0 J/ Y0 D1 g2 H" ]1 v

9 p0 H; H1 a0 E; B4 y* {3 |

8 k9 N0 i: Q) Q! x, p$ m7 L

: e0 D- w4 _; H+ N9 d1 s3 b* f

% J) A0 F" p% g7 }2 H- c

2 x `+ O! F; d+ J* q) L% O

) B4 h$ \. g! A" h" o# y

3 q1 h+ c/ l% l c6 C2 z3 ^ - X2 c# A% r \% R" r

1 ~0 U0 E$ }: U  - z; t3 R4 N2 a% t; `( e, u' T

- z; t3 R4 N2 a% t; `( e, u' T

# N" }9 m3 e, Y/ e

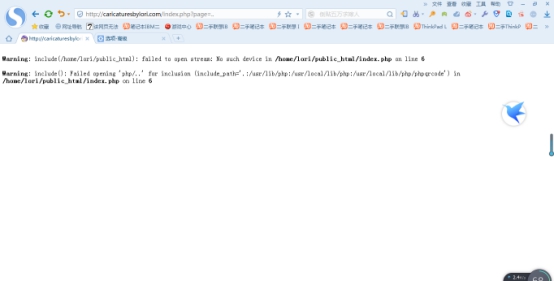

2 p" ?) v# F5 o3 O# b! j. } 哈哈,爆出物理路径,然后接着../../../../etc/passwd,直接包含成功了

% g4 p1 Z6 D9 K a f: x( Z ! W. W/ y! W1 K' O( o

0 h! l7 T& \4 _: p; H* v) X+ M5 ^; u

# Q, [$ f: [ u* f& [" D7 C7 y

# Q, [$ f: [ u* f& [" D7 C7 y

- i9 e2 ^/ ~, Z4 k

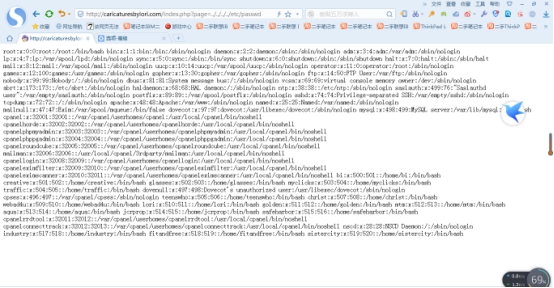

% |0 q, D$ e9 {9 _8 M 哈哈,看来是真的存在包含漏洞,那么我们包含一下环境变量文件试试,http://caricaturesbylori.com/ind ... ./proc/self/environ

, F; ]! S2 C \" ^ H# N

9 \8 U) n+ Z0 f# ?) M7 h

+ `3 |6 l: r3 n4 x. x  " K6 ]* R( }( j- t% q& H, D* i! O

" K6 ]* R( }( j- t% q& H, D* i! O 1 U# ~. _0 t7 C) B0 P

9 T) g$ C2 B; \; l5 O7 Y$ r& O; z0 M

9 E. |" r1 W: @6 j

4 r& ?5 x& u& G l7 [- D) E6 y

8 U2 u5 }" z" H0 u2 S

+ P2 E5 j$ D' t! H + Y7 E+ I! J7 i4 H

& N( z' W8 i' e z

没有权限,看来包含环境变量写webshell方法是失败了,那我们该怎么办呢,答案是乱搞7 ~: d# h a) l7 N& h' l. |& L

7 y2 \: J- m$ ]. ~" J$ |, l/ F

i& g' a" X( g& d" }, p0 R

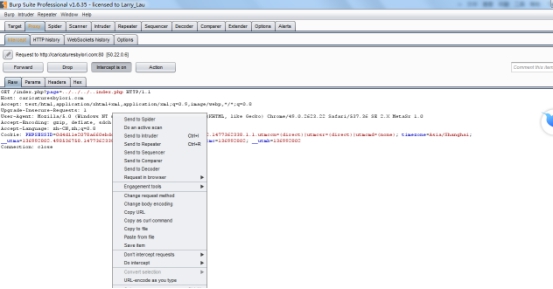

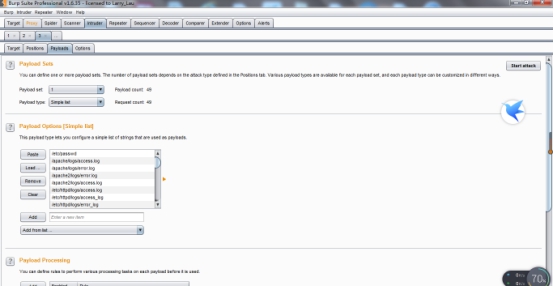

我的思路是查询一下旁站网站看看有没有上传,但是经过用旁注查询工具查询,就一个旁站,且无法上传,并且也爆不了物理路径,这时候我就想到用burpsuite来暴力破解一下LFI的字典,看看到底可以包含哪些文件,我们来开启burpsuite1 ~6 U* |+ q) C0 h

( z& i" S5 e. {2 U' g2 N, C/ {' ]1 _# a0 N9 h+ \5 Y

3 \, ]" ^ U) b8 r# e; f+ F

3 \, ]" ^ U) b8 r# e; f+ F

* `: r9 U. t9 E9 [+ \7 V. m, m _' S% R" M' B* l2 A; p7 m0 V

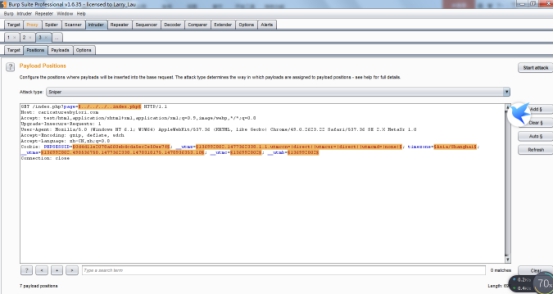

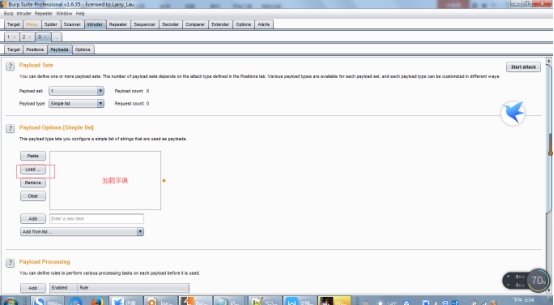

然后发送到intruder,

( ^& w3 k* J+ b+ x2 q " K; H6 `2 E4 W8 F8 M' ^9 s$ ~' C

1 A! Z- M! p: p+ p3 m' j  9 r Y6 \* M8 R

9 r Y6 \* M8 R $ @2 G: @% k+ l2 N3 I; i& n

9 \6 |6 m+ |* S' U( x$ s: Q0 B- o

Clears(清除变量)重新设置变量

6 X7 v. R Z5 C2 N( ~% F

- a" E; |% u6 Y& Y, Y& |4 Z! e; U1 j7 Q& n, g8 E8 u

- s9 W5 H0 [ F3 r5 R9 u6 ~ - s9 W5 H0 [ F3 r5 R9 u6 ~

! E' S0 R5 ~, ~) g4 y& l% E# ?% a) A: e8 y$ M1 I+ c

5 x1 L, o/ V$ X4 }. e7 c1 X

5 x1 L, o/ V$ X4 }. e7 c1 X ^6 p5 v1 A& i7 y) n

- i i% v! }3 w

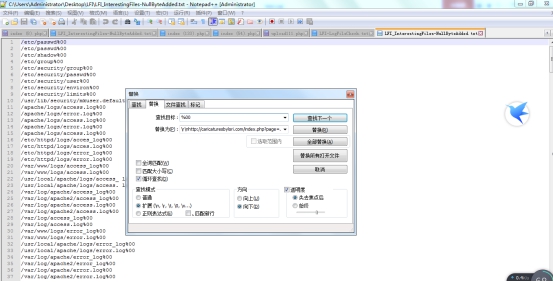

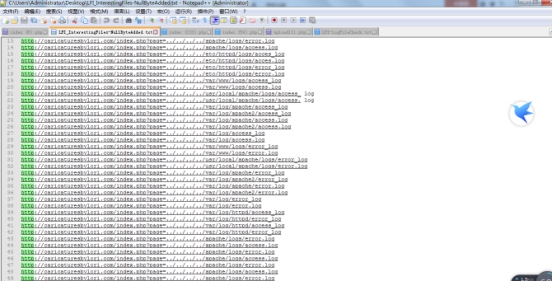

破解到这里卡住了,哈哈说明包含到真正的log文件呢,我们终止掉,burp之前我测试在高带宽起码50MB的速度下可以显示出正确的结果,否则的话会导致网站卡,下面我们介绍另一种方法,用迅雷下载的方式来下载log文件并且查看,我们首先来制作一个迅雷要下载的url链接,需要批量处理一下,

9 x2 Q8 X; u3 \- B5 q- i3 y4 w+ [! U 9 A" s( r( M1 m8 N7 j

* W: x ^) A3 I: } : f$ E7 x+ `2 b7 Y; s! h3 S7 }: [

( w1 X9 {( l( y! n" j

; j$ b f$ V" C4 H' t / t0 S7 S, n; E' o! N

9 {5 z4 B9 X* {

# P1 f9 }( r i/ j- A ?# {

& ~ a u7 K, V

8 H; }; K' @7 w0 u 8 H; }; K' @7 w0 u

! b) w ]5 @2 M) Y& \0 h# [# j1 _8 M

使用正则批量替换,替换%00为1 t' [+ _; N% i- `! o2 d% ?; c

, j: A; m2 o+ B: S. }* Z! \

- y3 P7 A& I& e+ K* X* t2 c  ( C% D k. Z6 U& X* l. b& S* J/ n! l

( C% D k. Z6 U& X* l. b& S* J/ n! l 3 N# a3 y, J# a8 p2 j/ ^' c8 m

, S8 ^, f& }3 e

下面用迅雷开始下载

' A Y& a9 n% a7 w3 P ' E( b5 r, W' q6 O2 o5 ` F

& b3 M$ x4 C1 H. R

8 m k8 {! W9 T& f& y) v' ^ 8 m k8 {! W9 T& f& y) v' ^

. c- n2 N% w$ Y, l. l" X m3 K {& s6 g" n

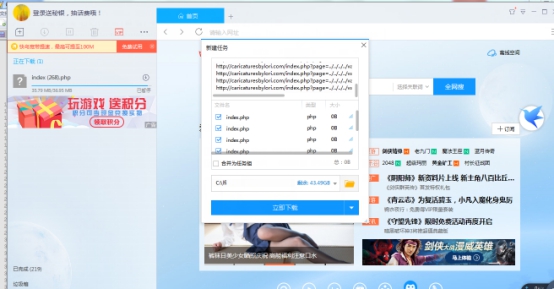

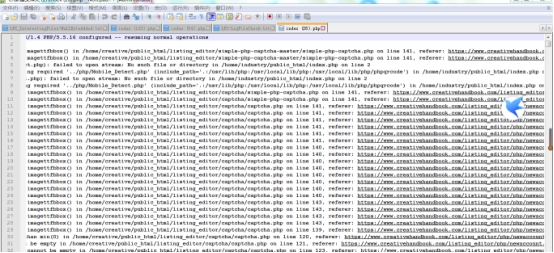

把下载同样KB的都删除掉,最后剩下几十兆的,我们丢进编辑工具里看看,如图:

v) U q8 o1 N' S: ^, c, E+ t7 r ' s- y0 R9 B/ F( b

t k3 A+ u5 }$ o% g  7 D% |0 Q; ^' e+ C( M1 o 7 D% |0 Q; ^' e+ C( M1 o

* b/ d g$ Z8 E$ k9 y" L

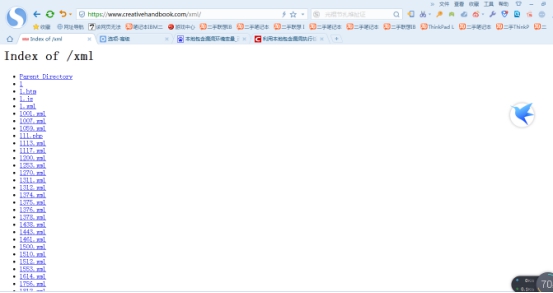

5 D+ ^8 u1 g9 V9 w/ C. D% q 读到一个报错log文件,目测像是同服上的网站,正好扫描一下,找一个上传地址如图:: Y2 ^- F/ l* F6 }. ~: X

9 y. j9 e4 V) P) {/ r4 f' U

& b4 H( w: k! U+ D( P  & q3 G+ ?& O* f6 y

& q3 G+ ?& O* f6 y

) w; b- b5 |0 w) E' b3 \; j

/ H: ~, C! J: l+ b, E9 u' K# W  ; B( Q: B0 V1 t1 w0 B3 Z ; B( Q: B0 V1 t1 w0 B3 Z

& A$ P; ^* r% M5 u" w( Q6 b5 m

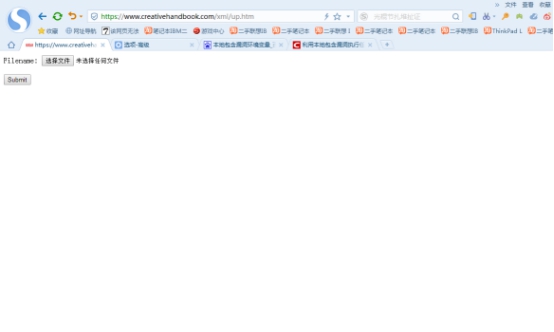

. j2 J+ S, P" x$ m6 u; O 然后上传图片一句话木马如图

) w) m% u0 p+ q( \ 9 K* b ^, n$ ]3 S$ u/ y

* F+ m. i! H- l6 c  1 }0 ^' Y$ d* C; t, k; \# _2 b9 o N 1 }0 ^' Y$ d* C; t, k; \# _2 b9 o N

0 c9 a _+ O3 @/ j) E) O4 k9 m; l* R1 j3 G1 u) Z4 r. g- ~* I

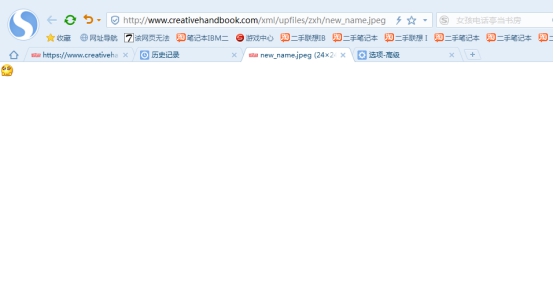

下面我们来构造一下包含url: \9 K* |7 Q, g/ }/ g

$ p- E( x4 u/ c2 t# w1 T

9 e% ~. k% C- z0 @; } http://caricaturesbylori.com/index.php?page=../../../../home/creative/public_html/xml/upfiles/zxh/new_name.jpeg (home/creative/public_html/目录即为log文件里的物理路径) & ~, n0 O# M/ Z r, I) G+ H

. @8 L* X1 T2 k& P) a. n4 }

# K: W9 l# g0 l0 k7 F3 v- K

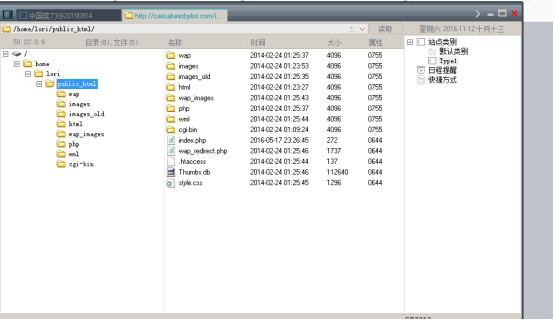

下面我们用菜刀连接一下,( v: z! K4 S! F. F* `3 f; H

2 T, F8 O* W2 ?4 q' D! x) V( I3 u! ?. n; [" `4 P

9 y" w* z- n0 _# O, a$ u* u 9 y" w* z- n0 _# O, a$ u* u

4 s& D1 J/ F% p7 t5 [5 H

- O6 I3 Q) C5 F$ A7 _1 P OK,文章就到这里了,谢谢大家观看,原创作者:酷帥王子

% @3 ]% `# ^* h |